Lilith Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью комбинации алгоритмов AES+RSA, а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название: Lilith. На файле написано: нет данных.

---

Обнаружения:

DrWeb -> Trojan.Encoder.35547

BitDefender -> Trojan.GenericKD.49307970

ESET-NOD32 -> A Variant Of Win64/Filecoder.FC

Kaspersky -> Trojan-Ransom.Win32.Encoder.rqk

Malwarebytes -> Ransom.Filecoder

Microsoft -> Trojan:Win64/Vigorf.A

Rising -> Ransom.Agent!8.6B7 (CLOUD)

Tencent -> Win32.Trojan.Encoder.Pgwf

TrendMicro -> Ransom.Win64.LILITHCRYPT.YECGD

---

© Генеалогия: родство выясняется >> Lilith

Активность этого крипто-вымогателя была в начале июля 2022 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .lilith

Записка с требованием выкупа называется: Restore_Your_Files.txt

Содержание записки о выкупе:

Перевод записки на русский язык:

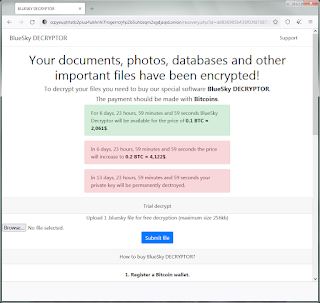

Скриншот сайта вымогателей:

Записка с требованием выкупа называется: Restore_Your_Files.txt

All your important files have been encrypted and stolen!

Contact us for price and get decryption software.

You have 3 days to contact us for negotiation.

If you don't contact within three days, we'll start leaking data.

1) Contact our tox.

Tox download address: https://tox.chat/

Our poison ID:

59B542C61F574BD8B3255E55651FC7C49EB53546FC6AD0698C7A12D97D193C7D6D**********

* Note that this server is available via Tor browser only

Follow the instructions to open the link:

1. Type the addres "https://www.torproject.org" in your Internet browser. It opens the Tor site.

2. Press "Download Tor", then press "Download Tor Browser Bundle", install and run it.

3. Now you have Tor browser. In the Tor Browser open :

hxxx://yeuajcizwytgmrntijhxphs6wn5txp2prs6rpndafbsapek3zd4ubcid.onion

Перевод записки на русский язык:

Все ваши важные файлы зашифрованы и украдены!

Свяжитесь с нами, чтобы узнать цену и получить программу для расшифровки.

У вас есть 3 дня, чтобы связаться с нами для переговоров.

Если вы не свяжетесь в течение трех дней, мы начнем слив данных.

1) Свяжитесь с нашим tox.

Адрес загрузки Tox: https://tox.chat/

Наш poison ID:

59B542C61F574BD8B3255E55651FC7C49EB53546FC6AD0698C7A12D97D193C7D6D**********

* Обратите внимание, что этот сервер доступен только через браузер Tor.

Следуйте инструкциям, чтобы открыть ссылку:

1. Введите адрес "https://www.torproject.org" в своем интернет-браузере. Он откроет сайт Tor.

2. Нажмите "Скачать Tor", затем нажмите "Скачать Tor Browser Bundle", установите и запустите его.

3. Теперь у вас есть браузер Tor. В браузере Tor откройте:

hxxx://yeuajcizwytgmrntijhxphs6wn5txp2prs6rpndafbsapek3zd4ubcid.onion

Скриншот сайта вымогателей:

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Перед шифрованием завершает процессы, которые могут помешать шифрованию. Шифрование выполняется с использованием криптографического API Windows, а функция Windows CryptGenRandom генерирует случайный ключ.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Список пропускаемых файлов и папок:

.dll, .exe, .sys

Restore_Your_Files.txt

All Users, Windows, Windows.old, Program files, Program files (x86), ProgramData, $Recycle.Bin, ntldr, boot-файлы системы, ntuser-файлы и пр.

Internet Explorer, Google, Opera, Mozilla, Tor Browser и пр.

ecdh_pub_k.bin - локальный открытый ключ, используемый в вымогателях на основе Babuk Ransomware.

Restore_Your_Files.txt - название файла с требованием выкупа;

f3caa040efb298878b99f883a898f76d92554e07a8958e90ff70e7ff3cfabdf5.exe - случайное название вредоносного файла;

PI1J3.txt - название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Tor-URL: hxxx://yeuajcizwytgmrntijhxphs6wn5txp2prs6rpndafbsapek3zd4ubcid.onion

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Tor-URL: hxxx://yeuajcizwytgmrntijhxphs6wn5txp2prs6rpndafbsapek3zd4ubcid.onion

Email: -

BTC: -

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: b7a182db3ba75e737f75bda1bc76331a

SHA-1: cf0fe28214ad4106c48ec5867327319eaa82b3c3

SHA-256: f3caa040efb298878b99f883a898f76d92554e07a8958e90ff70e7ff3cfabdf5

Vhash: 025086655d55551515555088z6b!z

Imphash: 261a21398ec064ef3b57c9095d03d0e8

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support ***

Added later: Write-up

Thanks: JAMESWT, Petrovic Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.