ESXi-hacked Ransomware

ESXiArgs Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные серверов на основе гипервизора VMware ESXi, а затем подменяет сообщение на входе, заменяя его своим с требованием выкупа в несколько BTC. Оригинальное название: в записке не указано. На файле написано: нет данных.

---

О том, что такое ESXi читайте на официальном сайте. Данный сайт не предназначен для объяснений коммерческих продуктов и технологий.

---

Обнаружения:

DrWeb ->

BitDefender ->

ESET-NOD32 ->

Kaspersky ->

Malwarebytes ->

Microsoft ->

Rising ->

Tencent ->

TrendMicro ->

---

© Генеалогия: родство выясняется >> ESXi-hacked (ESXiArgs)

---

Обнаружения:

DrWeb ->

BitDefender ->

ESET-NOD32 ->

Kaspersky ->

Malwarebytes ->

Microsoft ->

Rising ->

Tencent ->

TrendMicro ->

---

© Генеалогия: родство выясняется >> ESXi-hacked (ESXiArgs)

Активность этого крипто-вымогателя была в начале февраля 2023 г. Возможно, что более ранние варианты были уже в декабре 2022 года. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .args

Записки с требованием выкупа называются по разному:

Записки с требованием выкупа называются по разному:

ransomnote.html

ransom.html

How to Restore Your Files.html

и другие названия.

В разных записках используются одинаковый текст и TOX_ID, а разные только BTC-адрес и сумма выкупа.

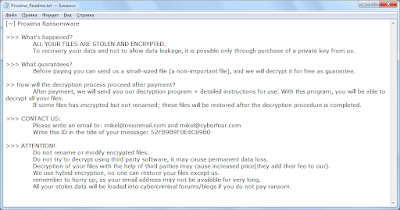

Содержание записки о выкупе:

How to Restore Your Files

Security Alert!!!

We hacked your company successfully

All files have been stolen and encrypted by us

If you want to restore files or avoid file leaks, please send 2.0*** bitcoins to the wallet 1PAFdD9fwqRWG4VcCGuY27VT**********

If money is received, encryption key will be available on TOX_ID:

D6C324719AD0AA50A54E4F8DED8E8220D8698DD67B218B5429466C40E7F72657C015D86C7E4A

Attention!!!

Send money within 3 days, otherwise we will expose some data and raise the price

Don't try to decrypt important files, it may damage your files

Don't trust who can decrypt, they are liars, no one can decrypt without key file

If you don't send bitcoins, we will notify your customers of the data breach by email and text message

And sell your data to your opponents or criminals, data may be made release

Note

SSH is turned on

Firewall is disabled

Перевод записки на русский язык:

Как восстановить свои файлы

Тревога!!!

Мы успешно взломали вашу компанию.

Все файлы украдены и зашифрованы нами

Если вы хотите восстановить файлы или избежать утечки файлов, пожалуйста, отправьте 2.0*** биткоинов на кошелек 1PAFdD9fwqRWG4VcCGu***************

Если деньги будут получены, ключ шифрования будет доступен на TOX_ID:

D6C324719AD0AA50A54E4F8DED8E8220D8698DD67B218B5429466C40E7F72657C015D86C7E4A

Внимание!!!

Присылайте деньги в течение 3 дней, иначе мы раскроем некоторые данные и поднимем цену.

Не пытайтесь расшифровать важные файлы, это может повредить ваши файлы

Не доверяйте тем, кто обещает расшифровать, они лжецы, никто не может расшифровать без ключевого файла

Если вы не отправите биткоины, мы уведомим ваших клиентов о нарушении данных по email и текстовыми сообщениями.

И продадим ваши данные вашим конкурентам или преступникам, данные могут быть обнародованы.

Примечание

SSH включен

Брандмауэр отключен

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Технические детали + IOC

Администраторы, хостинг-провайдеры и Французская группа реагирования на компьютерные чрезвычайные ситуации (CERT-FR) предупреждают, что злоумышленники активно нацелены на неисправленные серверы VMware ESXi против уязвимости удалённого выполнения кода двухлетней давности для развертывания программ-вымогателей.

Уязвимость, отслеживаемая как CVE-2021-21974 (ещё об этом), вызвана проблемой переполнения динамической памяти в службе OpenSLP, которая может быть использована злоумышленниками, не прошедшими проверку подлинности, в атаках низкой сложности.

CVE-2021-21974 влияет на следующие системы:

ESXi версии 7.x до ESXi70U1c-17325551

ESXi версии 6.7.x до ESXi670-202102401-SG

ESXi версии 6.5.x до ESXi650-202102101-SG

Этот Ransomware может распространяться путём атаки на незащищенную и необновлённую конфигурацию ESXi, но подробный способ проникновения и атаки пока не описан. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

.nvram, .vmdk, .vmsd, .vmx, .vmxf

Файлы, связанные с этим Ransomware:

ransom.html - названия файла с требованием выкупа;

ransomnote.html - названия файла с требованием выкупа;

How to Restore Your Files.html - названия файла с требованием выкупа.

Расположения:

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

TOX_ID: D6C324719AD0AA50A54E4F8DED8E8220D8698DD67B218B5429466C40E7F72657C015D86C7E4A

Расположения:

/usr/lib/vmware/hostd/docroot/

/usr/lib/vmware/hostd/docroot/ui/

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

TOX_ID: D6C324719AD0AA50A54E4F8DED8E8220D8698DD67B218B5429466C40E7F72657C015D86C7E4A

Email: -

BTC: 1PAFdD9fwqRWG4VcCGuY27VTW8xPZmuF1D

BTC: 1PAFdD9fwqRWG4VcCGuY27VTW8xPZmuF1D

BTC: 1GequkXF8tEYrfPhpY79TrV7xRTMargC92

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

IOC: VT, HA, IA, TG, AR, VMR, JSB

MD5: -

Степень распространённости: высокая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Предыстория от 3 августа 2022:

В статье рассказывалось, как просто работает программа-вымогатель для ESXi, это должно было подвигнуть администраторов систем на устранение уязвимости, но не все воспользовались этой рекомендацией.

Участник форума с ником spetsnax предложил решение по восстановлению работоспособности затронутых машин. Некоторые пострадавшие, следуя этой инструкции, смогли исправить свои машины и восстановить работу в целом.

Инструкции на сайте >>

Новость от 9 февраля 2023:

Новость от 9 февраля 2023:

Новая версия программы-вымогателя не позволяет восстановить файлы предложенным выше способом.

Статья на сайте BleepingComputer >>

© Amigo-A (Andrew Ivanov): All blog articles. Contact.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: myMessage + Message + Message Write-up, Topic of Support ***

Thanks: quietman7, Jacques Cheminat, Michael Gillespie, spetsnax Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.