Retch Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

---

Обнаружения:

DrWeb -> Trojan.Encoder.10598

BitDefender -> Generic.Ransom.Hiddentear.A.A6CFAA5A, Generic.Ransom.Hiddentear.A.088B0981

ESET-NOD32 -> A Variant Of MSIL/Filecoder.AK

Kaspersky -> HEUR:Trojan-Ransom.MSIL.Agent.gen

Malwarebytes -> Malware.AI.432273216

Microsoft -> Ransom:MSIL/Cryptolocker.EQ!MTB, Ransom:MSIL/Ryzerlo.A

Rising -> Ransom.Agent!1.D592 (CLASSIC)

Symantec -> Ransom.HiddenTear

Tencent -> Malware.Win32.Gencirc.10bf1538

TrendMicro -> Ransom.MSIL.CRYPTEAR.SM

---

© Генеалогия: HiddenTear, GendarmerieCrypter + другой код >> Retch

Tencent -> Malware.Win32.Gencirc.10bf1538

TrendMicro -> Ransom.MSIL.CRYPTEAR.SM

---

© Генеалогия: HiddenTear, GendarmerieCrypter + другой код >> Retch

Активность этого крипто-вымогателя была в середине августа 2023 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .Retch

Записки с требованием выкупа содержат текст на английском и на французском языках и называются:

Записки с требованием выкупа содержат текст на английском и на французском языках и называются:

Message.txt

HOW TO RECOVER YOUR FILES.txt

Содержание записки о выкупе (Message.txt):

contact: hakanonymos@hotmail.com

I) French Version :

Vos fichiers importants vidéos, musiques, images,documents …etc sont cryptés avec chiffrement.

RSA-2048 et AES-128.Décrypter vos fichiers est uniquement possible à l'aide d'une clé privée et un .

programme de décryptage Qui se trouvent sur mon serveur secret

Pour décrypter vos fichiers, veuillez suivre les instructions suivantes :

1) Achetez des bitcoins de 300 €, euros ( 0.05 btc )

2) Envoyez les bitcoins à cette adresse : votre adresse de bitcoin

3) lorsque je reçois les bitcoins , je décrypte vos fichiers

contact: hakanonymos@hotmail.com

II) English Version :

Your important files videos, music, images, documents ... etc are encrypted with encryption.

RSA-2048 and AES-128.Decrypting your files is only possible using a private key and a.

decryption program that are on my secret server

To decrypt your files, please follow the instructions below :

1) Buy bitcoins from 300 €, euros (0.05 btc)

2) Send bitcoins to this address : your bitcoin address

3) when I receive bitcoins, I decrypt your files

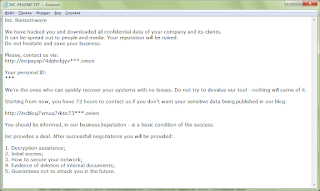

Содержание записки о выкупе (HOW TO RECOVER YOUR FILES.txt):

contact: RealWorld44@Tutanota.com

contact: RealWorld44@Tutanota.com

II) English Version :

Regrettably, your files have been encrypted with RSA-2048 and AES-128.

You may decrypt and recover your files by sending

$300 in Bitcoin to this address: STILLNEEDADDY

Include your Bitcoin transaction I.D. in your e-mail.

We will reply within 2 (two) hours with your digital key

and instructions for quickly recovering your files!

PLEASE NOTE: Should you decline this solution,

your files will be permanently deleted, and

published online with your personal information.

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

Message.txt, HOW TO RECOVER YOUR FILES.txt - названия файлов с требованием выкупа (на французском и английском языках);

teste25.exe - название вредоносного файла;

Gendarmerie_300.exe - название другого вредоносного файла;

teste25.pdb - название файла проекта вредоносного файла.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

D:\SEPTEMBER WORKS\Gendarmerie ransomware-master_ one page

Current Sun 08 12 23\ransomware-master\Gendarmerie B.V.3\obj\Debug\teste25.pdb

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email-1: hakanonymos@hotmail.com

Email-2: RealWorld44@Tutanota.com

BTC: -

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: 7775825b7abdaed99d1bc135393ed739

---

MD5: 740931337c54ad5ee9e03b9af44aa316

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support ***

Thanks: Petrovic, pcrisk Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.