Kasseika Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

---

Обнаружения:

DrWeb -> Trojan.MulDrop24.57859

BitDefender -> Trojan.Ransom.Kasseika.A

ESET-NOD32 -> Win32/Filecoder.Kasseika.A

Kaspersky -> Trojan-Ransom.Win32.Encoder.vpx

Malwarebytes -> Ransom.FileCryptor

Microsoft -> Ransom:Win32/Kasseika!MTB

Rising -> Ransom.Encoder!8.FFD4 (CLOUD)

Tencent -> Malware.Win32.Gencirc.1496206d

TrendMicro -> Ransom.Win32.KASSEIKA.YPDLDT

---

© Генеалогия: ✂ BlackMatter > Kasseika

Активность этого крипто-вымогателя была в конце декабря 2023 — начале 2024 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .<random>

Пример зашифрованного файла: <filename.extension>.CBhwKBgQD

Записка с требованием выкупа в таком случае называется: CBhwKBgQD.README.txt

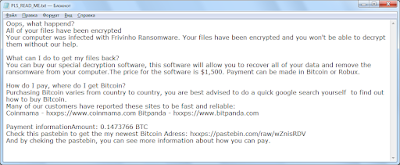

Содержание записки о выкупе:

Другим информатором жертвы является изображение с таким же текстом о выкупе, заменяющее обои Рабочего стола. Это белый текст на чёрном фоне.

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Использует тактику BYOVD, утилиту PsExec для запуска вредоносного BAT-файла и драйвер Martini.sys для завершения процессов антивирусного ПО.

Содержание записки о выкупе:

Your data are stolen and encrypted!

Deposit 50 Bitcoins into our wallet within 72 hours. After the time is exceeded, it will increase by $500,000 every 24 hours.

After the payment is successful, provide a screenshot to our Telegram group link, and we will provide you with a decryption program.

We will log off the Telegram account after 120 hours, after which you will never be able to decrypt your data and sell this data to the public.

Bitcoin wallet address: bc1q3h8ggrd7dc35q4f7jsjp92hnfsc2jgqt9643sr

Telegram group link: hxxxs://t.me/+Reeq_NTdXDpkYzE1

Другим информатором жертвы является изображение с таким же текстом о выкупе, заменяющее обои Рабочего стола. Это белый текст на чёрном фоне.

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Использует тактику BYOVD, утилиту PsExec для запуска вредоносного BAT-файла и драйвер Martini.sys для завершения процессов антивирусного ПО.

Для справки: BYOVD (Bring Your Own Vulnerable Driver) – метод атаки, для проведения которой хакеры используют безобидный драйвер, содержащий известные уязвимости и имеющий цифровую подпись. После установки драйвера в систему атакующие смогут использовать эксплойт – выполнить вредоносный код или повысить права в системе.

Завершает свою работу, если обнаруживает в памяти пораженной системы следующие процессы:

ntice.sys

iceext.sys

Syser.sys

HanOlly.sys

extrem.sys

FRDTSC.SYS

fengyue.sys

Kernel Detective

CisUtMonitor

FileMonitor.sys

REGMON

regsys

sysregm

PROCMON

Revoflt

Filem

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Пропускает, не шифрует, следующие типы файлов:

.386, .adv, .ani, .bat, .bin, .cab, .cmd, .com, .cpl, .cur, .deskthemepack, .diagcab, .diagcfg, .diagpkg, .dll, .drv, .exe, .hlp, .hta, .icl, .icns, .ico, .ics, .idx, .key, .ldf, .lnk, .lock, .mod, .mpa, .msc, .msi, .msp, .msstyles, .msu, .nls, .nomedia, .ocx, .pdb, .prf, .ps1, .rom, .rtp, .scr, .search-ms, .shs, .spl, .sys, .theme, .themepack, .wpx,

Пропускает, не шифрует, следующие файлы:

autorun.inf

boot.ini

bootfont.bin

bootsect.bak

d3d9caps.dat

desktop.ini

GDIPFONTCACHEV1.DAT

iconcache.db

ntldr

ntuser.dat

ntuser.dat.log

ntuser.ini

thumbs.db

Пропускает, не шифрует, файлы в следующих директориях (папках):

$Recycle.bin

$Windows.~bt

$Windows.~ws

All users

Boot

config.msi

Default

intel

Microsoft

msocache

perflogs

Program files

Program files (x86)

Programdata

public

System Volume Information

Tor browser

Windows

Windows.old

Файлы, связанные с этим Ransomware:

CBhwKBgQD.README.txt - название файла с требованием выкупа;

CBhwKBgQD.bmp - изображение с текстом о выкупе, заменяющее обои Рабочего стола;

WindowsDefender.exe - название вредоносного файла.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: bc1q3h8ggrd7dc35q4f7jsjp92hnfsc2jgqt9643sr

WindowsDefender.exe - название вредоносного файла.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: bc1q3h8ggrd7dc35q4f7jsjp92hnfsc2jgqt9643sr

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: 713b1c97b09d0e633ede2f62556e78b9

SHA-1: c67835ca9504049a350fdb023ec7975cccce1674

SHA-256: c33acab1ddbee95302f0d54feb1c49c40dec807cec251fb6d30d056f571155e0

Vhash: 0360b6757d75557d1c155019z1!z

Imphash: f70b1ace60f46c7b64cdd051e047275e

Степень распространённости: средняя.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + Message Details, Write-Up, Write-Up, Topic of Support ***

Thanks: petik, pcrisk Andrew Ivanov (article author) TrendMicro to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.