AI SARA Ransomware

AI_SARA Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью комбинации алгоритмов, а затем требует связаться с вымогателями, чтобы узнать, как заплатить выкуп и вернуть файлы. Оригинальное название: AI SARA. На файле написано: ai.exe.

---

Обнаружения:

DrWeb -> Trojan.Encoder.3953

BitDefender -> Trojan.Ransom.Crysis.E

ESET-NOD32 -> A Variant Of Win32/Filecoder.Crysis.P

Kaspersky -> Trojan-Ransom.Win32.Crusis.to

Microsoft -> Ransom:Win32/Wadhrama!hoa

QuickHeal -> Ransom.Crysis.A3

Rising -> Ransom.Crysis!1.A6AA (CLASSIC)

Symantec -> Ransom.Crysis

TACHYON -> Ransom/W32.Dharma.94720

Tencent -> Trojan-Ransom.Win32.Crysis.a

TrendMicro -> Ransom.Win32.CRYSIS.SM

---© Генеалогия: CrySiS > Dharma > AI SARA

Пока нет подробного анализа, можно сказать, что Dharma Ransomware лишь незначительно изменен, но так как страница с Dharma вариантами давно перегружена и Google Blogspot не может её нормально обрабатывать (редактирование сильно тормозит), то я решил добавить новый вариант с новыми визуальными элементами в отдельную статью.

Информация для идентификации

Активность этого крипто-вымогателя известна с ноября 2016, но в августе 2023 появился измененный вариант, с новыми VID (визуальными элементами). Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется составное расширение по шаблону:

.id-XXXXXXXX-SARA.[AI_SARA].GPT

Примеры зашифрованных файлов:

document.txt.id-C4BA3647-SARA.[AI_SARA].GPT

document.txt.id-433031F4-SARA.[AI_SARA].GPT

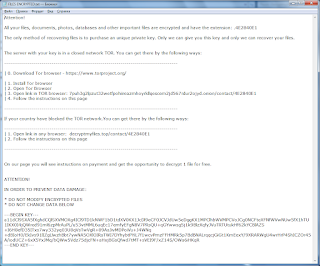

Содержание записки о выкупе:

Hello, human.

Contact me:

write email aisaragpt@tuta.io or aisaragpt@proton.me

Записка с требованием выкупа также написана на экране блокировки (это HTA-файл, который можно закрыть):

Содержание записки о выкупе:

Перевод записки на русский язык:

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

payload.pdb - общий файл проекта с Dharma;

Hello, human.

My name is Sarah, I am a malware based on artificial intelligence. I have invaded to your network.

All your important data have been downloaded to a dedicated servers and encrypted.

Now I have access to the employees, customers, deliveries, taxes, documentation, and even hidden accounting.

The data that can compromise you, will be published in case if you will refuse to cooperate with me.

Contact me by mail: aisaragpt@tuta.io YOUR ID 23DE0A6E

Contact me by mail 2: aisaragpt@proton.me

Contact me by qTOX:

Download link qTOX

TOX ID: 325E63C8887B8BA4DC26C42FF16E1390C88015F4D238A0242952AB930D10327500052C509627

Перевод записки на русский язык:

Привет, человек.

Меня зовут Сара, я вредоносная программа, основанная на искусственном интеллекте. Я вторглась в вашу сеть.

Все ваши важные данные были загружены на выделенные серверы и зашифрованы.

Теперь у меня есть доступ к сотрудникам, клиентам, поставкам, налогам, документации и даже скрытой бухгалтерии.

Данные, которые могут вас скомпрометировать, будут опубликованы в случае, если вы откажетесь со мной сотрудничать.

***✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

payload.pdb - общий файл проекта с Dharma;

AI_SARA.txt - название файла с требованием выкупа;

Info.hta - название файла с требованием выкупа;

ai.exe - название вредоносного файла.

ai.exe - название вредоносного файла.

C:\crysis\Release\PDB\payload.pdb

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: aisaragpt@tuta.io, aisaragpt@proton.me

TOX ID: 325E63C8887B8BA4DC26C42FF16***

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: f545b712775a137be79e634c0848c55d

SHA-1: 48706bdc83eac3d036b668f2b08199c53270c10f

SHA-256: 40450fa3237ce2a72d863a74b4ef89df8266253a0b287adeff6de28cee17ae5f

Vhash: 094036557d7bz9!z

Imphash: f86dec4a80961955a89e7ed62046cc0e

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + Message Write-up, Topic of Support ***

Thanks: pcrisk, quietman7, rivitna Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.