Xorist Ransomware (2016-2019)

(шифровальщик-вымогатель, семейство)

Как удалить? Как расшифровать? Как вернуть данные?

По ссылке выберите Управление "К" МВД России и подайте онлайн-заявление.

См. также статьи УК РФ:

ст. 159.6 "Мошенничество в сфере компьютерной информации"

ст. 272 "Неправомерный доступ к компьютерной информации"

ст. 273 "Создание, использование и распространение вредоносных компьютерных программ"

Здесь собраны и частично описаны разные варианты этого семейства, известного с 2012 года. Для некоторых написаны отдельные статьи с подробной информацией, не помещающейся в рамки небольшой заметки-обновления по датам. Некоторые варианты Xorist Ransomware распространяются из Украины политически мотивированными хакерами и преступниками.

Информация о шифровальщике Xorist

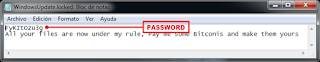

Это целое семейство крипто-вымогателей, базирующееся на крипто-конструкторе Encoder Builder, в котором можно задавать различные параметры для будущего крипто-вымогателя:

- список целевых файловых расширений для шифрования;

- формат расширения, добавляемого к зашифрованным файлам;

- алгоритм шифрования (XOR или TEA);

- пароль шифрования;

- число попыток для ввода пароля;

- пароль дешифрования;

- язык интерфейса;

- изображения для экрана блокировки и смены обоев;

- добавление в автозагрузку системы и другие фичи.

После выбора желаемых опций создать новый крипто-вымогатель этого семейства можно нажатием всего одной кнопки Create! (Создать!).

Так выглядит Builder для Xorist-вымогателей (английская и русская версия)

По умолчанию, Encoder Builder настроен на создание стандартного для Xorist-семейства сообщения с требованием выкупа, но всё, разумеется, настраивается под желание создающего.

Фабиан Восар из Emsisoft обнаружил этот Encoder Builder и создал дешифровщик (декриптер) для этой семьи крипто-вымогателей, который помогает дешифровать старые и новые версии шифровальщиков семейства Xorist.

Пострадавших от семейства Xorist-вымогателей становится всё больше в запросах помощи на форумах безопасности и лечения от вирусов.

Технические детали

Самоназвание: 0p3nSOurc3 X0r157 (OpenSource Xorist). Разработчик: vazonez

Шифровальщик и его варианты могут распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

!!! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Проблема идентификации крипто-вымогателя заключается в том, что зашифрованные файлы имеют различные расширения, различаются и записки с требованием выкупа, что затрудняет жертве поиск информации на получение помощи.

Например, на момент написания статьи мы видели варианты этих вымогателей, которые добавляли к зашифрованным файлам следующие расширения: .EnCiPhErEd, .73i87A, .p5tkjw, .PoAr2w, .fileiscryptedhard, .pa2384259 ... И это только малая часть вариантов.

Список файловых расширений, подвергающихся шифрованию:

.1cd, .3gp, .7z, .ac3, .ape, .avi, .bmp, .cdr,

.cer, .dbf, .divx, .djvu, .doc, .docx, .dwg, .flac, .flv, .gif, .gzip, .htm,

.html, .ifo, .jpeg, .jpg, .kwm, .lnk, .m2v, .max, .md, .mdb, .mdf, .mkv, .mov,

.mp3, .mp4, .mpeg, .mpg, .odt, .p12, .pdf, .pfx, .png, .ppt, .pptx, .psd, .pwm,

.rar, .tar, .torrent, .txt, .vob, .wav, .wma, .wmv, .xls, .xlsx,.zip (57

расширений).

Степень распространённости: высокая.

Подробные сведения собираются.

Примечание 1. От 14 декабря 2017 года

В списке на данный момент времени 73 варианта расширений:

.ava

.cerber

.LOCKED

.workencryptincfolder@india.com=.cerberV5

.xdata

.0JELvV

.5vypSa

.6FKR8d

.73i87A

.@EnCrYpTeD2016@

.antihacker2017

.asdasdasd

.BLACKSNOW

.BLACK_MAMBA_Files@QQ.COM

.Blocked2

.C0rp0r@c@0Xr@t

.CerBerSysLocked0009881

.Cerber_RansomWare@qq.com

.cryptolocker

.CryPton

.deccripted@gmail.com

.decryptable_options@tutanota.com

.decrypter@tutanota.com

.DecryptFilesOnlineServices@gmail.com

.decryptoffice@tuta.io

.decryptor@keemail.me

.DECRYPT-ID-([0-9]{7,8})

.EnCiPhErEd

.ENCODED

.encoderpass

.error

.error667332([0-9]{5})

.errorfiles

.ERRORID22779911

.ERROR-ID-631001111

.fast_decrypt_and_protect@tutanota.com

.FbFu

.filebk

.fileiscryptedhard

.HELLO

.id-([0-9]{8}){frogobigens@india.com}.lock

.id-{([0-9-A-Z]*)}_decrypt24@india_com

.id09042

.imme

.InSDelCryptEnd

.InSDelCryptEnd2

.n1wLp0

.okean-1955@india.com.xtbl

.p5tkjw

.pa2384259

.PoAr2w

.protect_and_security@tutamail.com

.Recoverfiles2017@qq.com

.RecoverSystem@keemail.me

.repairme2017@keemail.me

.repairme@tutanota.com

.RSA-4096

.rtyrtyrty

.RuSVon

.RusVon

.SaMsUnG

.stoppirates

.sunliga

.support_repair@qq.com

.UslJ6m

.xdfxdfxdf

.YNhlv1

.zc3791

.zonfi

.zonfir

.zongros

....error77002017111

.__xratteamLucked

***

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

Xorist Family (семейство Xorist в этом блоге):

Xorist-Vandev - сентябрь - октябрь 2012.

Xorist-EnCiPhErEd Ransomware - май 2016

Xorist-FakeRSA Ransomware - февраль 2017

Xorist-Zixer2 Ransomware - апрель 2017

Xorist-TraNs Ransomware - июнь 2017

Xorist-RuSVon Ransomware - июль 2017

Xorist-Hello Ransomware - август 2017

Xorist-CerBerSysLock Ransomware - декабрь 2017

Xorist-Frozen Ransomware - февраль 2018

Xorist-XWZ Ransomware - март 2018

Xorist-TaRoNiS - июль 2018 Xorist 2020 - 2021 Ransomware

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 18 апреля 2017:

Email: workencryptincfolder@india.com

Алгоритм шифрования: TEA

Тема на форуме >>

Расширение: .cerberV5

Составное расширение: .workencryptincfolder@india.com=.cerberV5

Пример зашифрованного файла: file_name.doc.workencryptincfolder@india.com=.cerberV5

Email: workencryptincfolder@india.com

Генерируются уникальные параметры для каждой папки.

Файлы шифруются разными ключами.

Обновление от 12 мая 2017:

Email: decripted2017@gmail.com

Расширение: .decripted2017@gmail.com

Обновление от 16 мая 2017:

Расширение: .SaMsUnG

Обновление от 23 мая 2017:

Расширение: .xdata

Файл: .exe

Обновление от 19 июня 2017:

Распространяется путём взлома через незащищенную конфигурацию RDP.

Расширение: .blocked@blocked.cc

Email: secure2017@tuta.io

BTC: 13erqqbBFUaVLyLPwm3dUhApG4xAVQd5Ei

Записка: HOW TO DECRYPT FILES.txt

➤ Содержание записки:

YOUR SYSTEM IS LOCKED AND ALL YOUR DATA HAS BEEN ENCRYPTED.

DON'T WORRY YOUR FILES AS SAFE.

TO RETURN ALL THE NORMALLY YOU MUST BUY THE DECRYPTOR PROGRAM.

PAYMENTS ARE ACCEPTED ONLY THROUGH THE BITCOIN NETWORK.

YOU CAN GET THEM VIA ATM MACHINE OR ONLINE

https://coinatmradar.com/ (find a ATM)

https://www.localbitcoins.com/ (buy instantly online any country)

THE PRICE FOR DECRYPTOR SOFTWARE IS 1 BTC

BTC ADRESS : 13erqqbBFUaVLyLPwm3dUhApG4xAVQd5Ei

VERRY IMPORTANT !

DO NOT TRY TO SCAN WITH ANTIVIRUS YOU RISK LOSING YOUR DATA .

For more information : secure2017@tuta.io (24/7)

Subject : SYSTEM-ID:20172018

Топик поддержки на форуме >>

Обновление от 7 июля 2017:

Расширение: .RuSVon

Файлы: Start.exe

Результаты анализов: HA + VT

Обновление от 8 августа 2017:

Статья Xorist-Hello Ransomware >>

Расширение: .HELLO

Результаты анализов: VT

Обновление от 6 сентября 2017:

Расширение: .Blocked2

Файлы: VBoxDTrace.exe

Результаты анализов: VT

Обновление от 16 октября 2018:

🎥 Видеообзор от GrujaRS >>

Распространяется путём взлома через незащищенную конфигурацию RDP.

Расширение: ....error77002017111

Email: 1ss33ggur@scryptmail.com

BTC: 1AXaJtH9r1ez3KyWtLshw9opYzmK4sE3PWЗаписка: HOW TO DECRYPT FILES.txt

➤ Содержание записки:

YOUR SYSTEM IS LOCKED AND ALL YOUR IMPORTANT DATA HAS BEEN ENCRYPTED.

DON'T WORRY YOUR FILES ARE SAFE.

TO RETURN ALL THE NORMALLY YOU MUST BUY THE CERBER DECRYPTOR PROGRAM.

PAYMENTS ARE ACCEPTED ONLY THROUGH THE BITCOIN NETWORK.

YOU CAN GET THEM VIA ATM MACHINE OR ONLINE

https://coinatmradar.com/ (find a ATM)

https://www.localbitcoins.com/ (buy instantly online any country)

THE PRICE FOR DECRYPTOR SOFTWARE IS 1 BTC

BTC ADRESS : 1AXaJtH9r1ez3KyWtLshw9opYzmK4sE3PW

VERRY IMPORTANT !

DO NOT TRY TO SCAN WITH ANTIVIRUS YOU RISK LOSING YOUR DATA .

ANTIVIRUSES ONLY DESTROY THE ENCRYPTED DATA , THEY DO NOT KNOW THE ALGORITH WITH WICH THE ENTIRE SYSTEM WAS ENCRYPTED.

THE ONLY WAY TO DECRYPT YOUR SYSTEM AND RETURN TO NORMAL IS TO BUY THE ORIGINAL DECRYPTOR SOFTWARE.

For more information : 1ss33ggur@scryptmail.com (24/7)

Subject : SYSTEM-LOCKED-ID: XXXXXXXX

➤ Скомпрометированные сайты:

xxxx://amymeila.com/

xxxx://tjhyml.com/

➤ Скриншот с сайтов

➤ Текст на сайтах:

It's Not Over! WannaCry?

Corrupted FILES!

To Fix Your Corrupted FILES! Contact : 1ss33ggur@scryptmail.com

With Privat Subject ID = error2299330 Corrupted FILES!

Файлы: Tax Refund notification.exe

Результаты анализов: VT

Обновление от 10 ноября 2018:

Расширение: .1ss33ggur

Email: 1ss33ggur@scryptmail.com

BTC: 1AXaJtH9r1ez3KyWtLshw9opYzmK4sE3PW

Записка: HOW TO DECRYPT FILES.txt

➤ Содержание записки:

YOUR SYSTEM IS LOCKED AND ALL YOUR IMPORTANT DATA HAS BEEN ENCRYPTED.

DON'T WORRY YOUR FILES ARE SAFE.

TO RETURN ALL THE NORMALLY YOU MUST BUY THE CERBER DECRYPTOR PROGRAM.

PAYMENTS ARE ACCEPTED ONLY THROUGH THE BITCOIN NETWORK.

YOU CAN GET THEM VIA ATM MACHINE OR ONLINE

https://coinatmradar.com/ (find a ATM)

https://www.localbitcoins.com/ (buy instantly online any country)

THE PRICE FOR DECRYPTOR SOFTWARE IS 1 BTC

BTC ADRESS : 1AXaJtH9r1ez3KyWtLshw9opYzmK4sE3PW

VERRY IMPORTANT !

DO NOT TRY TO SCAN WITH ANTIVIRUS YOU RISK LOSING YOUR DATA .

ANTIVIRUSES ONLY DESTROY THE ENCRYPTED DATA , THEY DO NOT KNOW THE ALGORITH WITH WICH THE ENTIRE SYSTEM WAS ENCRYPTED.

THE ONLY WAY TO DECRYPT YOUR SYSTEM AND RETURN TO NORMAL IS TO BUY THE ORIGINAL DECRYPTOR SOFTWARE.

For more information : 1ss33ggur@scryptmail.com (24/7)

Subject : SYSTEM-LOCKED-ID: 10199999

Расширение: .CerBerSysLocked0009881

Обновление от 3 января 2018:

Пост в Твиттере >>

Расширение: .cryptedx

Записка: HOW TO DECRYPT FILES.txt

Файл: dawdawd.exe

Результаты анализов: VT + VT

Статус: Дешифруем!

Обновление от 5 июня 2018:

Расширение: .GrAnoSinsa

Статус: Дешифруем!

Обновление от 26 января 2018:

Самоназвание или использованное слово: crypt0nx

Пост в Твиттере >>

Расширение: .mafee

Записка: HOW TO DECRYPT FILES.txt

Результаты анализов: VT + IA

Обновленный вариант см. в статье Xorist-Mcafee Ransomware

Обновление от 29 января 2018:

Пост в Твиттере >>

Расширение: .mbrcodes

Записка: HOW TO DECRYPT FILES.txt

Email: mbrcodes@india.com

➤ Содержание записки:

Seus arquivos foram compactados!

Para recupera-los, voce precisa de uma chave de segurança.

Caso tenha real interesse na recuperação deles envie seu código para consulta: 14rescryptedsadfg

Para o email: mbrcodes@india.com

alterações no sistema operacional resultará imediatamente na perca total dos dados!

Seu contato será respondido o mais rápido possível.

Обновление от 25 февраля 2019:

Пост в Твиттере >>

Расширение: .

Записка: HOW TO DECRYPT FILES.txt

Файл EXE: recibo.pdf.exe

Результаты анализов: VT + VMR + IA

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Внимание!!!

Для зашифрованных файлов есть декриптер.

Скачать декриптер и дешифровать файлы >>

Внимание!!!

Для зашифрованных файлов есть декриптер.

Скачать декриптер и дешифровать файлы >>

Read to links:

Tweet on Twitter

ID Ransomware (ID as Xorist)

Write-up, Topic of Support

*

Read to links:

Tweet on Twitter

ID Ransomware (ID as Xorist)

Write-up, Topic of Support

*

Thanks:

Michael Gillespie

Lawrence Abrams

Alex Svirid

*

Thanks:

Michael Gillespie

Lawrence Abrams

Alex Svirid

*

© Amigo-A (Andrew Ivanov): All blog articles.