EnCiPhErEd Ransomware

Xorist-EnCiPhErEd Ransomware

(шифровальщик-вымогатель)

Этот крипто-вымогатель шифрует данные с помощью алгоритма XOR или TEA. Относится к семейству Xorist-вымогателей.

К зашифрованным файлам добавляется расширение .EnCiPhErEd.

Этимология названия:

В названии расширения заложено слово "enciphered" (англ. "зашифровано").

Пример зашифрованного файла: Document.txt.EnCiPhErEd

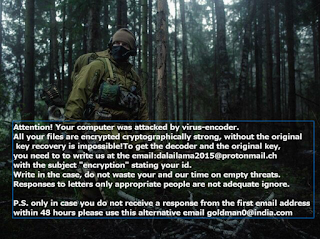

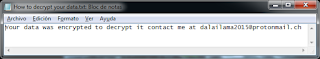

По завершении шифрование отображается записка с требованием выкупа HOW TO DECRYPT FILES.txt, содержащая инструкцию по уплате выкупа и получения пароля дешифровки. Она размещается в каждой папке с зашифрованными файлами.

В одном варианте записки жертва должна отправить текстовое SMS-сообщение с ID, присвоенным компьютеру, на предложенный номер. Во втором варианте выкупа предложено перевести 2 биткоина на Bitcoin-адрес. В третьем, нужно связаться по email.

Первый вариант записки о выкупе:

Attention! All your files are encrypted!

To restore your files and access them, please send an SMS with the text XXXX to YYYY number.

You have N attempts to enter the code.

When that number has been exceeded, all the data irreversibly is destroyed.

Be careful when you enter the code!

Перевод на русский язык:

Внимание! Все ваши файлы зашифрованы!

Для восстановления файлов и доступа к ним отправьте SMS с текстом ХХХХ на номер YYYY.

У вас есть N попыток ввести код.

При их превышении все данные необратимо удаляются.

Будьте внимательны при вводе кода!

Второй вариант записки о выкупе:

Attention! All your files are encrypted!

To restore your files and access them, please send 2 Bitcoin to adress

1PqBLxDShLCBfjV9s4QkLzb3fi9siVZqDd

and email to j73419517739xu@163.com proof (screen or smth) of your payment.

After receiving the money, I will send you your password and decrypt instruction via email.

You have 20 attempts to enter the code.

When that number has been exceeded, all the data irreversibly is destroyed.

Be careful when you enter the code!

Перевод на русский язык:

Внимание! Все ваши файлы зашифрованы!

Для восстановления файлов и доступа к ним отправьте 2 биткоина на адрес

1PqBLxDShLCBfjV9s4QkLzb3fi9siVZqDd

и на email j73419517739xu@163.com подтверждение (скриншот) платежа.

Получив деньги, я пошлю тебе пароль и инструкции для дешифровки по email.

У вас есть 20 попыток ввести код.

При их превышении все данные необратимо удаляются.

Будьте внимательны при вводе кода!

Технические детали

Вымогатель вносит в систему ряд критических изменений, в том числе отключает восстановление системы, прописывается в Автозагрузку, чтобы выводить требования о выкупе и продолжать шифровать файлы.

Список файловых расширений, подвергающихся шифрованию:

.1cd, .3gp, .7z, .ac3, .ape, .avi, .bmp, .cdr, .cer, .dbf, .divx, .djvu, .doc, .docx, .dwg, .flac, .flv, .gif, .gzip, .htm, .html, .ifo, .jpeg, .jpg, .kwm, .lnk, .m2v, .max, .md, .mdb, .mdf, .mkv, .mov, .mp3, .mp4, .mpeg, .mpg, .odt, .p12, .pdf, .pfx, .png, .ppt, .pptx, .psd, .pwm, .rar, .tar, .torrent, .txt, .vob, .wav, .wma, .wmv, .xls, .xlsx, .zip (57 расширений).

Файлы, связанные с этим Ransomware:

HOW TO DECRYPT FILES.txt

<random>.exe

Результаты анализов:

VirusTotal анализ >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

Xorist-Vandev Ransomware - февраль 2012

другие ранние варианты - 2012-2015

Xorist (2016-2019) Ransomware - март 2016

Xorist-EnCiPhErEd Ransomware - май 2016

Xorist-FakeRSA Ransomware - февраль 2017

Xorist-Zixer2 Ransomware - апрель 2017

Xorist-TraNs Ransomware июнь 2017

Xorist-RuSVon Ransomware - июль 2017

Xorist-Hello Ransomware - август 2017

Xorist-CerBerSysLock Ransomware - декабрь 2017

Xorist-Frozen Ransomware - февраль 2018

Xorist-XWZ Ransomware - март 2018

Xorist-TaRoNiS Ransomware - июль 2018

Xorist-Mcafee Ransomware - январь 2019

Xorist-Mcrypt2019 Ransomware - июль 2019

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 22 марта 2020:

Пост на форуме >>

Расширение: .GiTeR

Записка: HOW TO DECRYPT FILES.txt

Записка о выкупе от 29 августа 2016.

Email: gitersupp@protonmail.com, giter@cock.li

BTC: 12uLgUi9A2fBuFVtC4pWjjkeAdeU6fVQrU

➤ Содержание записки:

ATENTION!!!

I am truly sorry to inform you that all your important files are crypted.

Atention! I do not offer for free the decrypt key's, for that you have to pay 0.13 BITCOIN.

You can get bitcoin very easy on this sites:

www.localbitcoins.com

www.paxful.com

You have to create an account and to buy 0.13 BITCOIN from a seller located in your city.

Then you have to send the amount at this BTC adress: 12uLgUi9A2fBuFVtC4pWjjkeAdeU6fVQrU

After that, contact me at this email adress: gitersupp@protonmail.com or giter@cock.li

With this subject: GITER-H457342020013

After the payment you will receive the key's to decrypt your files and a tutorial

Here is another list where you can buy bitcoin:

https://bitcoin.org/en/exchanges

Обновление от 28 марта 2020:

Пост в Твиттере >>

Расширение: .ZyNoXiOn

Записка: HOW TO DECRYPT FILES.txt

Записка о выкупе от 28 августа 2016.

Email: zynoxion@protonmail.com

Результаты анализов: VT + VMR

➤ Содержание записки:

ATENTION!!!

I am truly sorry to inform you that all your important files are crypted.

Atention! I do not offer for free the decrypt key's, for that you have to pay 0.13 BITCOIN.

You can get bitcoin very easy on this sites:

www.localbitcoins.com

www.paxful.com

You have to create an account and to buy 0.13 BITCOIN from a seller located in your city.

Then you have to send the amount at this BTC address: 1F3SBmMNsQASLAt8xfD9JYDPhvb7B7d1CB

After that, contact me at this email address: zynoxion@protonmail.com

With this subject: ZYNOXION-G43829340920013

After the payment you will receive the key's to decrypt your files and a tutorial

Here is another list where you can buy bitcoin:

https://bitcoin.org/en/exchanges

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Внимание!!! Для зашифрованных файлов есть декриптер. Скачайте Xorist Decrypter >> *

Read to links: Tweet on Twitter ID Ransomware (ID under Xorist) Write-up, Topic of Support *

Thanks: Michael Gillespie * * *

© Amigo-A (Andrew Ivanov): All blog articles.