PClock и PClock2 Ransomware

(шифровальщик-вымогатель)

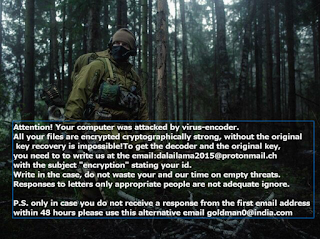

Этот криптовымогатель шифрует данные с помощью алгоритма XOR (больше запутывая, чем шифруя), используя постоянный ключ на всех системах, а затем требует 1 биткоин за расшифровку. PClock подражает "старшему брату", вымогателю CryptoLocker, давно отключенному, выводит требование в записке от его имени, утверждая, что шифрует данные с помощью алгоритма AES-256 с RSA-2048 ключом, но сам по сути довольно примитивен по функционалу.

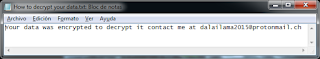

PClock даёт жертве на уплату выкупа 72 часа, в противном случае угрожает уничтожить ключи дешифровки. Есть предупреждение, чтобы отключили антивирус, который может удалить это ПО и помешать получить ключ дешифрования. В каждой папке с зашифрованными файлами помещается записка о выкупе enc_files.txt. В дикой природе PClock начал свою "деятельность" в начале 2015 года.

Не совсем понятно, как PClock, написанный на Visual Basic 6, попадает в систему пользователя. Вероятно с загрузками файлов, После запуска он копирует себя в папку AppData текущего пользователя, используя вложенную папку "WinCL" и имя исполняемого файла "WinCL.exe". Затем он прописывается в Автозагрузку системы, создав новое значение с именем "wincl" в ключе HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run .

Потом PClock пытается удалить все теневые копии файлов, чтобы затруднить их восстановление. Из-за примитивизма вымогателя иногда они всё же остаются.

Список файловых расширений, подвергающихся шифрованию:

.3fr, .accdb, .ai, .arw, .bay, .cdr, .cer, .cr2, .crt, .crw, .h, .dbf, .dcr, .der, .dng, .doc, .docm, .docx, .dwg, .dxf, .dxg, .eps, .erf, .indd, .jpe, .jpg, .kdc, .mdb, .mdf, .mef, .mrw, .nef, .nrw, .odb, .odm, .odp, .ods, .odt, .orf, .p12, .p7b, .p7c, .pdd, .pef, .pem, .pfx, .ppt, .pptm, .pptx, .psd, .pst, .ptx, .r3d, .raf, .raw, .rtf, .rw2, .rwl, .srf, .srw, .wb2, .wpd, .wps, .xlk, .xls, .xlsb, .xlsm, .xlsx

Все свои действия PClock записывает и отправляет на C&C-сервер: файлы зашифрованы, статус ОК, теневые копии удалены, обои изменены, ОК и пр.

PClock2 Ransomware — вторая версия одноименного вымогателя, шифрует файлы, используя случайным образом сгенерированный ключ и алгоритм RC4, а затем требует 0,5 биткоина за расшифровку. PClock2 даёт жертве на уплату выкупа 7 суток (168 часов). Есть предупреждение, чтобы отключили антивирус, который может удалить это ПО и помешать получить ключ дешифрования. В дикой природе PClock2 начал свою "деятельность" в апреле 2015 года.

В отличие от первой версии PCLock2 всеяден, потому что настроен на шифрование 2583 (!) файловых расширений.

Файлы, принадлежащие вымогателю:

%APPDATA%\WinDsk\windsk.exe - исполняемый файл вымогателя;

%APPDATA%\WinDsk\windskwp.jpg - сгенерированное изображение для смены обоев на Рабочем столе;

%DESKTOP%\CryptoLocker.lnk - ярлык на исполняемый файл вымогателя;

%USERPROFILE%\enc_files.txt - список зашифрованных файлов.

PCLock2 прописывается в Автозагрузку системы аналогично первой версии:

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\]

“wincl” = “%APPDATA%\WinDsk\windsk.exe”

PCLock2 сохраняет детали заражения и отсчет времени на уплату выкупа в ключе:

HKEY_CURRENT_USER\Software\VB and VBA Program Settings\CLOCK

Степень распространённости: средняя.

Подробные сведения собираются.