XRat Ransomware

Team XRat Ransomware

(шифровальщик-вымогатель)

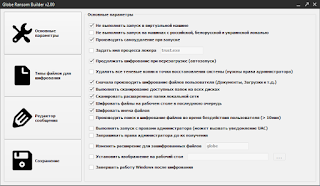

Этот крипто-вымогатель шифрует данные пользователей с помощью XOR или TEA, а затем требует написать на email вымогателей для получения инструкций по оплате выкупа. Суммы выкупа за 1 ПК 1 биткоин. В сентябре 2016 новые версии использовали уже AES-256 CBC и RSA-2048. Другие названия: XRat Team, XPan. Другая итерация: NMoreira.

Название дано самими вымогателями, которые называют себя Team XRat или CorporacaoXRat (т.е. по-анг. CorporationXRat).

К зашифрованным файлам добавляется расширение .C0rp0r@c@0Xr@, в котором скрыто название группы на португальском. Ориентирован на португалоязычных (главным образом, бразильских) пользователей.

21 августа найдены образцы с новым расширением .__xratteamLucked

3 сентября найдены образцы с новым расширением .___xratteamLucked

28 сентября найдены образцы с новым расширением .____xratteamLucked

Записки с требованием выкупа, написанные на португальском, называются Como descriptografar seus arquivos.txt (Как расшифровать мои файлы) и размещаются на рабочем столе.

Содержание записки о выкупе:

Atenção todos seus arquivos foram criptografados.

Utilizando criptografia RSA de 2048 bits.

tornando impossível a recuperação dos arquivos sem a chave correta.

Caso tenha interesse em obter está chave, e recuperar seus arquivos,

envie um email para corporacaoxrat@protonmail.com

Contendo no assunto sua chave privada

Chave Privada:

8nxs1yncowvwl52v8bay25q846761n0jilkod5px3y2enj

Перевод записки на русский язык:

Внимание все ваши файлы были зашифрованы.

Использовано шифрование RSA 2048 бит.

Это делает невозможным правильно восстановить файлы без ключа.

Если вы действительно желаете восстановить ваши файлы,

отправьте на corporacaoxrat@protonmail.com

имеющийся здесь секретный ключ

Секретный ключ:

8nxs1yncowvwl52v8bay25q846761n0jilkod5px3y2enj

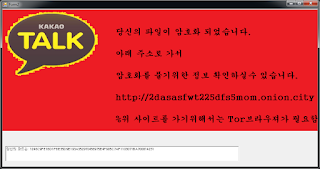

Следующий скринлок "o seu computador foi bloqueado" (Ваш компьютер заблокирован) встаёт обоями рабочего стола, демонстрируя картинку в стиле Anonymous с требованиями вымогателей.

Email вымогателей на скринлоке: corporacaoxrat@protonmail.com

Распространяется с помощью email-спама и вредоносных вложений, с помощью инфицированных исполняемых файлов и попутных загрузок, RDP-атаки с использованием протокола удаленного рабочего стола, которые становятся возможными после предварительной компрометации вышеописанными методами.

После запуска в системе вредонос сканирует диски, в том числе и внешние, в поисках целевых файлов. Наверняка шифруются файлы, находящиеся в директории пользователя:

C:\Users\User_Name\Documents

C:\Users\User_Name\Downloads

C:\Users\User_Name\Music

C:\Users\User_Name\Pictures

C:\Users\User_Name\Videos

C:\Users\User_Name\Desktop

C:\Users\User_Name\Contacts

Поиск файлов и их шифрование проводится несколькими потоками, в каждый поток обрабатывается один диск. Целевые диски: все, от A до Z.

Список файловых расширений, подвергающихся шифрованию:

Шифрует всё, кроме файлов с расширениями .exe, .dll, .lnk, .bat, .ini, .msi, .scf.

Пропускаются файлы, находящиеся в директориях:

$Recycle.Bin,

AppData, Atheros, AVAST Software, AVG, Cobian

Backup, Common Files, DUD Maker, ESET, FileZilla, firebird, intel, Internet

Explorer, java, K-Lite Codec Pack, Microsoft

SQL Server Compact Edition, Microsoft Games, Microsoft SDKs, Microsoft

Visual Studio, Microsoft.NET, MSBuild, Notepad++, PerfLogs, ProgramData, Realtek,

Reference Assemblies, TeanUiewer, Windows Defenders, Windows Journals, Windows

Mail, Windows Media Player, Windows NT, Windows Photo Uiewer, Windows Sidebar, winrar,

Пропускаются файлы:

NTUSER.DAT, pagefile.sys, xratteam.log

Файлы, связанные с XRat Ransomware:

Como descriptografar seus arquivos.txt

xratteam.log

Обновление 3 сентября:

Новое расширение: .___ xratteamLucked

Новая записка о выкупе:

Обновление от 28 сентября:

Новое расширение: .____ xratteamLucked

Новый скринлок, встающий обоями рабочего стола

Степень распространённости: высокая.

Подробные сведения собираются.

Подробные сведения собираются регулярно.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

Team XRat Ransomware - август 2016

NMoreira Ransomware - ноябрь 2016

NMoreia 2.0 Ransomware - январь 2017

R Ransomware - март 2017

NM4 Ransomware - апрель 2017

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Внимание! Для зашифрованных файлов есть декриптор! Скачать Xorist Decrypter >> *

Read to links: Tweet on Twitter + Tweet ID Ransomware (ID as NM4) Video rewiew *

Thanks: Michael Gillespie MalwareHunterTeam Andrew Ivanov, GrujaRS Symantec

© Amigo-A (Andrew Ivanov): All blog articles.