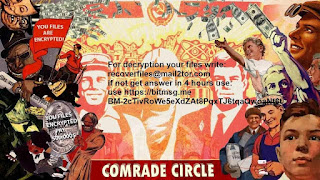

Comrade Circle Ransomware

Этот крипто-вымогатель шифрует данные пользователей с помощью AES, а затем требует выкуп примерно в 2 биткоина, чтобы вернуть файлы. Например, это может быть 2.04970001 BTC, но сумма различна для каждого ПК, это обозначено в записке о выкупе.

Примечательно, что в записке о выкупе вымогатели называют себя членами товарищества, хорошими людьми и обещают отдать деньги бедным, помогать животным и вообще потратить их на другие добрые дела.

К зашифрованным файлам добавляется расширение .comrade. Названия файлов переименовываются на рэндомные с 6-16 символами по схеме base64.

Активность этого криптовымогателя пришлась на сентябрь-октябрь 2016 г.

Название дано вымогателями, Comrade Circle можно перевести, как "Товарищеский круг" или "Круг товарищей". Изображение для скринлока сколлажировано из плакатов СССР советских времен. Тему можно понять, рассмотрев внимательно изображение, встающее обоями рабочего стола.

Записки с требованием выкупа называются: RESTORE-FILES!<num>.txt, где под <num> находится номер жертвы, например, RESTORE - Fl LES!636115629S42259326.txt

Записка о выкупе помещается в каждой папке с зашифрованными файлами.

Содержание записки о выкупе:

YOU FILES ARE ENCRYPTED by Comrade Circle!

You personal ID ***

YOU HAVE 3 OPTIONS!

Option 1 - purchase decrytpion software. (if you need files your files back and have money)

1. Send donation of 2.04970001 btc to wallet ***

2. Send an email to recoverfiles@mail2tor.com with you personal id, and you will recieve the decryption software

3. Decrypt you files.

If you dont get answer in 4 hours, or email is blocked by evil anti virus companies:

Register here: http://bitmsg.me, Once you have done that, Write to adress BM-*** contact with you email and personal ID

note1:

If you so evil and dont trust us, you may first give us 1 small file and we will decyrpt it for free as proof that we can decrypt the rest

note2:

Donation volume is unique generated for you (2.04970001) donate exacly same size (not more or less) for fast identification of your donation.

note3:

we are good people that help other people with getting a job and making the world better, 50% of recived payments will go to help poor people, sick chilren, animals and other good things. We only take payment from rich people because poor will join us and become rich.

note4:

After decryption we will give you icon of Stalin that will protect you in future from others proud members of Comrade Circle.

Option 2 (if dont need files and have money)

If you dont need your files or already restore them, please send us much money as you can ***

Comrade Circle good people that help poor people getting jobs and do great things, Thanks.

Option 3 join Comrade Circle---(if you dont have money and want help people)

If you dont have money this is going to be the best day of yourlife.

We here to give you easy job for 5000$-5000000$ (5 million dollars) in mo.We are here to give you a high paying job with unlimited earning potential All you need to do is to join COmrade Circle and help us spread our software.

We will give you 50% of all profits that come from you clients, If you work hard we can rise you % up to 90%.

you invitation code is [redacted], generated special for you.

Our cutting edge software is unique and effective:

simple setup and use.

undetectable by evil av companies.

encrypt big files (more that 2gb)

encrypt all network shares not connected to machine.

work and encrypt fast.

imposible to decrypt without payment.

mimics software update for better protection of data.

no need for administrative rights or UAC.

no need for c&c serevers or online connection.

will always work, because there no c&c servers and there always good people continue support.

Easy to use, created special for people with iq < 70.

can be customized on the fly editing only file name.

software from good people to good people we not scammers or criminals like others.

dont encrypt files in very poor contries(only helping them getting jobs)

using it you know that you help people get jobs and help sick chilren and animals,you are making the world a better place.

Always developing more great features.

To join or club send to bitmessage adress BM-NBt4g1wA13H9sbyHMxcRvBWkd78d8gre

your invitation code, BTC wallet for recive payments, and email. and other contact info like jabber if you want.

use this template for example:

Invitation code: ***

Bitcoinwallet: ***

Bitmessage: BM-***

Email: recoverfiles@mail2tor.com

Othercontact: jabber xxxxxx@xxxx.xx

notes: something about you if you want.

You will get link for our software, and instruction how to use, basic tutorial how to spread and get $100,000 worth of profits.

After you recive first payment we give you jabber for 24/7 support and advanced tutorials how to spread software.

Join Comrade Circle and help get world better, get rich and become part of team.

!!!Английский текст записки содержит довольно много ошибок. Я исправил их без выделения слов, чтобы смысл условий выкупа был понятен читающим на русском языке.

Перевод записки на русский язык:

Ваши файлы зашифрованы Comrade Circle!

Ваш персональный ID ***

У вас есть 3 варианта!

Вариант 1 - покупка декриптора. (Если вам нужны файлы обратно и есть деньги)

1. Отправить пожертвование 2.04970001 BTC на кошелек ***

2. Отправить по email recoverfiles@mail2tor.com ваш личный идентификатор и получить программу для расшифровки

3. Расшифровать ваши файлы.

Если вы не получили ответ за 4 часа или по email, то он заблокирован злыми анти-вирусными компаниями:

Регистрация здесь: http://bitmsg.me, После этого послать сообщение на BM - *** контакт с вами по email и персональный код

Примечание 1:

Если вы со злости не доверяете нам, то можете сначала дать нам 1 маленький файл, и мы расшифруем его бесплатно как доказательство того, что мы можем расшифровать остальные.

Примечание 2:

Сумма пожертвования уникальна и только для вас (2.04970001) жертвуйте точно эту сумму (не больше или меньше) для быстрой идентификации вашего пожертвования.

Примечание 3:

Мы хорошие люди, которые помогают другим людям получить работу и сделать мир лучше, 50% ПОЛУЧЕННЫХ платежей пойдут на помощь бедным людям, больным детям, животным и на другие хорошие вещи. Мы принимаем оплату от богатых людей только потому, что бедные смогут присоединиться к нам и стать богатыми.

Примечание 4:

После расшифровки мы дадим вам икону Сталина, что будет защищать вас в будущем от других гордых партнеров Comrade Circle.

Вариант 2 (если не нужны файлы и есть деньги)

Если вам не нужны ваши файлы или уже восстановили их, пожалуйста, пришлите нам столько денег, сколько сможете на ***

Comrade Circle хорошие люди, которые помогают бедным людям получить работу и делать великие дела, спасибо.

Вариант 3 - присоединиться к Comrade Circle (если вы не имеете деньги и хотите помочь людям)

Если вы не имеете деньги это будет лучший день в вашей жизни.

Мы здесь, чтобы дать вам легкую работу за 5000 $ -5000000 $ (5 миллионов долларов) в месяц. Мы здесь, чтобы дать вам высокооплачиваемую работу с неограниченным потенциальным доходом. Все, что вам нужно сделать, это присоединиться к Comrade Circle и помочь нам распространять наши программы.

Мы дадим вам 50% от всех доходов, которые приходят от ваших клиенты, если вы будете усердно работать, мы можем поднять вам проценты до 90%.

КОД ПРИГЛАШЕНИЯ [***], генерируется специально для вас.

Наш передовой софт является уникальным и эффективным:

простая установка и использование.

незаметен для злых AV-компаний.

шифрует большие файлы (более 2 Гб)

шифрует все сетевые ресурсы, не подключенные к машине.

работает и шифрует быстро.

расшифровать невозможно без оплаты.

Обновление программы имитирует для эффективной защиты данных.

нет необходимости в админправах или контроле учетных записей.

нет необходимости в C&C-сервере или интернет-соединении.

всегда будет работать, т.к. нет C&C-сервера и хорошие люди всегда поддержат.

Легкий в использовании, создан специально для людей с IQ <70.

может быть настроен для редактирования налету только имени файла.

софт от хороших людей для хороших людей, потому мы не мошенники или преступники, как другие.

не шифрует файлы в очень бедных странах (только помогает им получить работу)

используя его вы знаете, что помогаете людям получить работу и помочь больным детям и животных, вы делаете мир лучше.

Всегда разрабатывать наибольшие возможности.

Для того, чтобы присоединиться или клуб отправьте на адрес BM-*** ваш код приглашения, BTC кошелек для получения платежей, а также email и другие контакты, twitter, если вы хотите.

Используйте этот шаблон, например:

Код приглашения: ***

Bitcoinwallet: ***

Bitmessage: BM-***

E-mail: recoverfiles@mail2tor.com

Othercontact: twitter xxxxxx@xxxx.xx

Примечания: кое-что о вас, если вы хотите.

Вы получите ссылку на наш софт, а также инструкции, как использовать, базовый учебник, как распространять и получить $100000 прибыли.

После того, как вы получите первую плату мы даем вам 24/7 twitter-поддержки и передовые обучающие программы, как распространить программу.

!!! Икона Сталина, упомянутая в тексте прилагается. Как она защищает, можно только догадываться. Возможно, перед шифрованием проверяется её наличие в системе уже уплатившего выкуп пользователя или присоединившегося к Comrade Circle "товарища".

Распространяется Comrade Circle с помощью email-спама и вредоносных вложений, фальшивых обновлений, перепакованных и заражённых инсталляторов.

Маскируется по критическое обновление Microsoft Windows и во время демонстрации синего экрана Configuring critical Windows Updates выполняет шифрование файлов.

Список файловых расширений, подвергающихся шифрованию:

***

Файлы, связанные с Comrade Circle Ransomware:

RESTORE-FILES!<num>.txt

version2kb0001.exe

Записи реестра, связанные с Comrade Circle Ransomware:

***

Сетевые подключения:

***

Степень распространённости: низкая.

Подробные сведения собираются.

Обновление от 5 января 2017:

Изменились BM-адрес и почта.

Файл: App.exe

Записка: RESTORE-FILES!<num>.hta

Файлы тоже переименовываются по схеме: <base64string>.encrypted4

Email: fixfiles@protonmail.ch

Результаты анализов: VT

Read to links:

Tweet on Twitter

ID Ransomware

Read to links:

Tweet on Twitter

ID Ransomware

Thanks:

Michael Gillespie (Demonslay335)

*

Thanks:

Michael Gillespie (Demonslay335)

*

© Amigo-A (Andrew Ivanov): All blog articles.

Read to links: Tweet on Twitter

Thanks: Michael Gillespie *