Hell Ransomware

Radiation Ransomware

(шифровальщик-вымогатель)

Этот крипто-вымогатель шифрует данные пользователей с помощью AES + RSA, а затем требует выкуп в $310 в BTC, чтобы вернуть файлы. Оригинальное название двояко. На файле проекта написано: HellsRansomware. На исполняемом файле написано: ChaseBot. Другое название: NativeRansomware. Разработчик: dhill (KingCobra). Среда разработки: Visual Studio 2013 (для Decrypter), Visual Studio 2015 (для HellsRansomware).

шифровальщик вирус-шифровальщик троян-шифровальщик крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм crypto-ransomware virus-encoder key ransom decrypt decryption recovery remove restore decode files data public private

© Генеалогия: выясняется.

К зашифрованным файлам никакое расширение не добавляется.

Имена файлов не изменяются.

Активность этого крипто-вымогателя пришлась на конец июня 2017 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Запиской с требованием выкупа выступают текстовая записка, скринлок, встающий обоями рабочего стола и экран блокировки с кнопками.

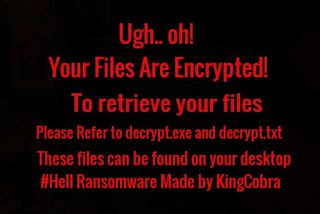

Обои с текстом

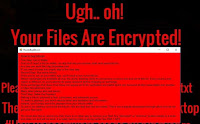

Экран блокировки

Остальные скриншоты

Содержание текста с обоев:

Ugh.. oh!

Your Files Are Encrypted!

To retrieve your files

Please Refer to decrypt.exe and decrypt.txt

These files can be found on your desktop

#Hell Ransomware Made by KingCobra

Перевод текста на русский язык:

Ух .. ой!

Ваши файлы зашифрованы!

Для возврата ваших файлов

Обратитесь к файлам decrypt.exe и decrypt.txt

Эти файлы можно найти на рабочем столе

#Hell Ransomeware от KingCobra

Содержание текста с экрана "Radiation Ransomare"

Note your files are encrypted with AES + RSA encryption. This is not normal. In order to get your files back send 310$ to the bitcoin address below. There is no other way to decrypt your files. Any attempt to remove the ransomware may result in deletion of files and loss of data! Only Bitcoin is accepted. For more info on how to buy bitcoin click the button below.

Bitcoin Address: 1CryptcfFKJJES1Gh5zAoFtmnPYLCRcMmY

Перевод текста на русский язык:

Заметьте, что ваши файлы зашифрованы с шифрованиями AES + RSA. Это не нормально. Для возврата ваших файлов, шлите 310$ на биткоин-адрес ниже. Нет иного способа расшифровать ваши файлы. Любая попытка удалить ransomware может привести к удалению файлов и потере данных! Принимаются только биткоины. Для информации о покупке биткоинов, нажмите кнопку ниже.

Биткоин-адрес: 1CryptcfFKJJES1Gh5zAoFtmnPYLCRcMmY

Содержание текста с экрана "HowtoBuyBitcoin":

How to buy bitcoin

First Step: Get a Wallet

First you'll need a bitcoin wallet - an app that lets you receive, hold, and spend bitcoin.

Any one can work like http://coinbase.com

IF you want to keep this simple skip to the next step.

Second Step: Buy some bitcoin

Once you've set up your wallet app, you'll need to buy some bitcoin.

Bitcoin exchanges are available all over the world, allowing users to convert any currency into and out of bitcoin. Every country and region is different, so you'll want to do some research before choosing an exchange.

Some exchanges that does most times not require an ID for verification are paxful which can be found at http://www.paxful.com another is https://localbitcoins.com

Many other places also sell bitcoin.

Third Step: Make the Payment

Making a bitcoin payment is fast, convenient, and extremely secure.

To make a payment, you won't need to enter any sensitive card information.

Instead, you'll simply send the payment from your bitcoin wallet.

So put in our address and send the bitcoin. We are legit and can be trusted. This is not a typical ransomware through which you do not get your files back.

We would also like to remind you that, there is no other way to retrieve your files! Any "decrypter" or "antivirus" product simply is a scam and does not and will not work. It is really hard to crack a strong cipher like RSA + AES.

Перевод текста на русский язык (без корректировки):

Как купить биткоины

Первый шаг: получить кошелёк

Сначала вам нужен биткоин-кошелёк - приложение, которое позволяет получать, хранить и тратить биткоин.

Любой может работать на http://coinbase.com

Если вы хотите сохранить этот простой переход к следующему шагу.

Второй шаг: купите биткоины

Как только вы настроите свое приложение для кошелька, вам нужно купить какие-то биткоины.

Биткоин-обмен доступен во всем мире, что позволяет пользователям конвертировать любую валюту в биткоин и обратно. Каждая страна и регион различаются, потому вам нужно сделать некоторые исследования, прежде чем выбирать обмен.

Некоторые обмены в большинстве случаев не требуют идентификатора для проверки, как paxful, которые можно найти по адресу http://www.paxful.com, другой - https://localbitcoins.com

Многие другие места также продают биткоины.

Третий шаг: сделайте платеж

Сделать биткоин-платеж это быстро, удобно и очень безопасно.

Чтобы сделать платеж, вам не нужно вводить информацию о конфиденциальной карте.

Вместо этого вы просто отправите платеж из своего кошелька с биткоинами.

Просто вставьте наш адрес и отправьте биткоины. Мы являемся законными и им можно доверять. Это не типичная выгода, из-за которой вы не возвращаете свои файлы.

Мы также хотели бы напомнить вам, что нет другого способа получить ваши файлы! Любой продукт "decrypter" или "antivirus" является мошенничеством, не работает и не будет работать. Очень сложно взломать сильный шифр, такой как RSA + AES.

Содержание текста с вопросами-ответами:

Q: What's wrong with my files?

A: Ooops, your important files are encrypted. It means you will not be able to access them anymore until they are decrypted.

If you follow our instructions, we guarantee that you can decrypt all your files quickly and safely! Let's start decrypting!

Q: What do I do?

A: First, you need to pay service fees for the decryption.Please send $300 worth of bitcoin to this bitcoin address BTC 1CryptcfFKJJES1Gh5zAoFtmnPYLCRcMmYNext, please find an application file named Decrypter. It is the decrypt software.

Ok follow how to pay the instruction! (You may need to disable your antivirus for a while.)

Q: How can I trust?

A: Don't worry about decryption.We will decrypt your files surely because nobody will trust us if we cheat users. you need just pay 1 transaction via bitcoin to specific server our give you how pay instruction to bitcoin address BTC 1CryptcfFKJJES1Gh5zAoFtmnPYLCRcMmY

Перевод текста на русский язык (без корректировки):

В: Что случилось с моими файлами?

О: Упс, ваши важные файлы зашифрованы. Это значит, что вы не сможете получить к ним доступ, пока они не будут дешифрованы.

Если вы следуете нашим инструкциям, мы гарантируем, что вы сможете быстро и безопасно дешифровывать все ваши файлы! Давайте начнем дешифровку!

В: Что мне делать?

О: Во-первых, вам нужно заплатить за дешифрование. Пожалуйста, отправьте биткоины стоимостью $300 на этот биткоин-адрес BTC 1CryptcfFKJJES1Gh5zAoFtmnPYLCRcMmY

Далее, найдите файл программы с именем Decrypter. Это программ дешифрования.

Хорошо, следуйте инструкциям! (Может, вам потребуется на какое-то время отключить антивирус.)

В: Могу ли я доверять?

О: Не беспокойтесь о дешифровке. Мы обязательно дешифруем ваши файлы, т.к. никто не будет доверять нам, если мы обманем пользователей. Вам нужно просто оплатить 1 транзакцию с биткоинами на конкретный сервер, который даст инструкции вам, как платить на биткоин адрес BTC 1CryptcfFKJJES1Gh5zAoFtmnPYLCRcMmY

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Из-за ошибок в кодировании файлы безвозвратно повреждаются.

Уплата выкупа бесполезна!!!

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

ChaseBot.exe

RADIATION.bin

RADIATION.txt

memes.jpg

decrypt.exe

decrypt.txt

decrypter.exe

public.me

private.me

Расположения:

%TMP%/memes.jpg

%TMP%/decrypter.exe

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

BTC: 1CryptcfFKJJES1Gh5zAoFtmnPYLCRcMmY

См. ниже результаты анализов.

Результаты анализов:

Гибридный анализ >>

VirusTotal анализ >>

Другой анализ >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

Read to links: Tweet on Twitter ID Ransomware (ID as Radiation) Write-up, Topic of Support Video review

Thanks: Lawrence Abrams Michael Gillespie GrujaRS *

© Amigo-A (Andrew Ivanov): All blog articles.