Blind Ransomware

(шифровальщик-вымогатель)

шифровальщик вирус-шифровальщик троян-шифровальщик крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм crypto-ransomware virus-encoder key ransom decrypt decryption recovery remove restore decode files data public private

© Генеалогия: Blind > Blind-2 (Blind-Napoleon)

К зашифрованным файлам добавляется составное расширение по шаблону .[<email>].blind

На данный момент это: .[blind@cock.li].blind

Пример зашифрованного файла: my_document.[blind@cock.li].blind

В новых версиях использовались другие расширения. Смотрите блок ниже.

Blind Family (семейство Blind):

Blind Original + updates: .blind, .kill, .leon

Blind-2 (Blind-Napoleon): .napoleon, .skeleton, .blind2

Активность этого крипто-вымогателя пришлась на середину сентября 2017 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

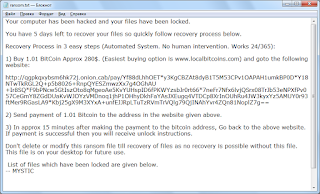

Записка с требованием выкупа называется: How_Decrypt_Files.hta

Содержание записки о выкупе:

All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail blind@cock.li

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 3 files for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

https://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

http://www.coindesk.com/information/how-can-i-buy-bitcoins/

Your personal identification number:

3D1841ED0059EFAD0392443421FF6*****

Перевод записки на русский язык:

Все ваши файлы зашифрованы!

Все ваши файлы были зашифрованы из-за проблемы с безопасностью на вашем ПК. Если вы хотите их восстановить, напишите нам на email blind@cock.li

Вы должны заплатить за дешифрование в биткойнах. Цена зависит от того, как быстро вы пишете нам. После оплаты мы отправим вам инструмент дешифрования, который расшифрует все ваши файлы.

Бесплатное дешифрование в качестве гарантии

Перед оплатой вы можете отправить нам до 3 файлов для бесплатного дешифрования. Общий размер файлов должен быть меньше 1 Мб (не архивирован), а файлы не должны содержать ценную информацию. (базы данных, резервные копии, большие листы Excel и т. д.)

Как получить биткойны

Самый простой способ купить биткойны - сайт LocalBitcoins. Вам надо зарегистрироваться, нажать 'Buy bitcoins' и выбрать продавца по способу оплаты и цене.

https://localbitcoins.com/buy_bitcoins

Также вы можете найти другие места, где можно купить Биткойны и руководство для начинающих здесь:

http://www.coindesk.com/information/how-can-i-buy-bitcoins/

Ваш личный идентификационный номер:

3D1841ED0059EFAD0392443421FF6*****

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Идентификатор жертвы добавляется к зашифрованному файлу.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

How_Decrypt_Files.hta

<random>.exe

netcache64.sys - файл, необходимый для дешифрования файлов

🔓 Для успешной дешифровки найдите и сохраните файл netcache64.sys

Расположения:

%APPDATA%\netcache64.sys

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: blind@cock.li

См. ниже результаты анализов.

Результаты анализов:

Гибридный анализ >>

VirusTotal анализ >>

Другой анализ >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно.

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 19 октября 2017:

Расширение: .kill

Расширение: .killСоставное расширение: .[kill@rape.lol].kill

Email: kill@rape.lol

Записка: How_Decrypt_Files.hta

Тема поддержки >>

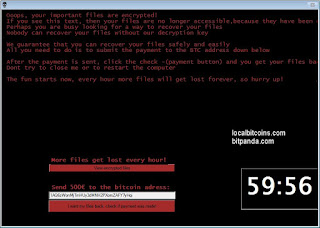

<< Скриншот записки

Результаты анализов: VT

Обновление от 2 декабря 2017:

Пост в Твиттере >>

Пост в Твиттере >>См. мою статью Blind 2 (Blind-Napoleon)

Расширение: .napoleon

Составное расширение: .[supp01@airmail.cc].napoleon

Записка: How_Decrypt_Files.hta

Email: supp01@airmail.cc и supportdecrypt2@cock.li

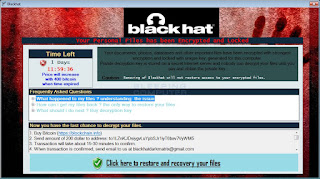

<< Скриншот записки

Результаты анализов: VT

Обновление от 13 декабря 2017:

См. мою статью Blind 2 (Blind-Napoleon) - блок обновлений внизу

Расширение: .skeleton

Составное расширение: .[skeleton@rape.lol].skeleton

Записка: How_Decrypt_Files.txt

Email: skeleton@rape.lol

Файлы: skeleton.exe

Результаты анализов: VT

Обновление от 4 января 2018:

Расширение: .leon

Составное расширение: .[atilla666@tutanota.com].leon

Шаблон расширения: .[<email>].leon

Записка: How_Decrypt_Files.hta

Email: atilla666@tutanota.com

Результаты анализов: VT

Скриншоты записки >>

***

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Внимание! Файлы можно дешифровать! Рекомендую обратиться по этой ссылке >> Специалисты Dr.Web могут дешифровать файлы с расширениями .blind и .kill Сообщите нам о результатах.

Read to links: Tweet on Twitter ID Ransomware (ID as Blind) Write-up, Topic of Support 🎥 Video review

Thanks: Michael Gillespie GrujaRS Andrew Ivanov *

© Amigo-A (Andrew Ivanov): All blog articles.