Saturn Ransomware

Saturn RaaS Ransomware

(шифровальщик-вымогатель, RaaS)

Этот крипто-вымогатель шифрует данные пользователей с помощью AES, а затем требует выкуп в $300 в BTC, чтобы вернуть файлы. Через неделю сумма удваивается. Оригинальное название: Saturn. См. также видеоролик.

шифровальщик вирус-шифровальщик троян-шифровальщик aes крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм crypto-ransomware virus-encoder filecoder key ransom decrypt decryption recovery remove restore files data public private

© Генеалогия: ✂ InsaneCrypt + CoinMiner > Saturn

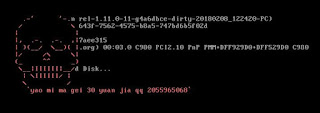

Это изображение не используется шифровальщиком

К зашифрованным файлам добавляется расширение .saturn

Активность этого крипто-вымогателя пришлась на середину 2018 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записки с требованием выкупа называются:

#DECRYPT_MY_FILES#.txt - текстовая записка

#DECRYPT_MY_FILES#.html - веб-страница

#DECRYPT_MY_FILES.BMP - изображение на обои

#DECRYPT_MY_FILES#.vbs - скрипт для звукового сообщения

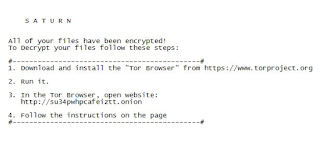

Текстовая записка

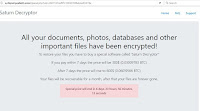

Веб-страница

Обои на рабочий стол

Скрипт для звукового сообщения

Содержание текстовой записки о выкупе:

SATURN

All of your files have been encrypted!

To Decrypt your files follow these steps:

#---------------------------------------------#

1. Download and install the "Tor Browser" from https://wivw.torproject.org

2. Run it.

3. In the Tor Browser, open website:

xxxx://su34pwhpcafeiztt.onion

4. Follow the instructions on the page

#---------------------------------------------#

Перевод текстовой записки на русский язык:

SATURN

Все ваши файлы были зашифрованы!

Для расшифровки ваших файлов следуйте шагам:

# --------------------------------------------- #

1. Загрузите и установите "Tor Browser" с https://wivw.torproject.org

2. Запустите его.

3. В Tor-браузере откройте веб-сайт:

xxxx://su34pwhpcafeiztt.onion

4. Следуйте инструкциям на странице

# --------------------------------------------- #

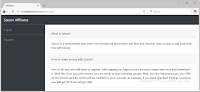

Скриншоты страниц сайта вымогателей

увеличение по клику / click to enlarge

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, эксплойтов, веб-инжектов, фальшивых обновлений (в том числе Flash Player), перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

!!! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

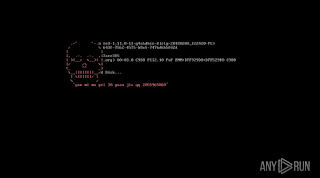

➤ Удаляет теневые копии файлов, отключает функции восстановления и исправления Windows на этапе загрузки командами:

cmd.exe /C vssadmin.exe delete shadows /all /quiet & wmic.exe shadowcopy delete & bcdedit /set {default} bootstatuspolicy ignoreallfailures & bcdedit /set {default} recoveryenabled no & wbadmin delete catalog -quiet

vssadmin.exe delete shadows /all /quiet

WMIC.exe shadowcopy delete

bcdedit.exe bcdedit /set {default} bootstatuspolicy ignoreallfailures

bcdedit.exe bcdedit /set {default} recoveryenabled no

wbadmin.exe wbadmin delete catalog -quiet

➤ Использует скрипт для звукового информирования.

Произносит текст:

"Attention! Attention!"

"Your documents, photos, databases and other important files have been encrypted!"

➤ Родство с InsaneCrypt подтверждается анализом от сервиса Intezer. Это говорит о повторном использовании кода.

Список файловых расширений, подвергающихся шифрованию:

.123, .1cd, .3dm, .3ds, .602, .accdb, .aif, .apk, .asm, .asp, .avi, .backup, .bak, .bat, .bmp, .cdr, .cfg, .cgm, .class, .com, .config, .cpp, .crt, .csr, .csv, .dat, .dbf, .dif, .doc, .docm, .docp, .docx, .dwg, .gadget, .gif, .h, .ico, .iff, .jar, .java, .jpeg, .jpg, .json, .lib, .m3u, .m4a, .max, .mdb, .mid, .mov, .mp3, .mp4, .mpa, .ms11 .(Security .copy), .ms11, .msg, .nef, .obj, .odg, .odt, .ogg, .p12, .pages, .pas, .pdb, .pdf, .pem, .php, .png, .pproj, .pps, .ppt, .pptm, .pptx, .prproj, .ps1, .psd, .py, .qcow2, .rar, .rtf, .sfk, .sql, .sqlite, .svg, .tar, .text, .tif, .tiff, .torrent, .txt, .vbox, .vbs, .vdi, .veg, .vmdk, .vmx, .wallet, .wav, .wma, .wmv, .wpd, .wps, .wsf, .xlm, .xls, .xlsb, .xlsm, .xlsx, .xml, .zip (111 расширений).

Это, вероятно, также документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр. Файлы, связанные с этим Ransomware:

#DECRYPT_MY_FILES#.txt

#DECRYPT_MY_FILES#.html

#DECRYPT_MY_FILES.BMP

#DECRYPT_MY_FILES#.vbs

_R_E_A_D__T_H_I_S__O57SN15_.hta

#KEY-405866198423f923765fba3272b544bb.KEY ключевой файл для входа на Tor-сайт

SATURN_RANSOM.exe

Расположения:

\Desktop\ ->

\User_folders\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

xxxx://su34pwhpcafeiztt.onion

Результаты анализов:

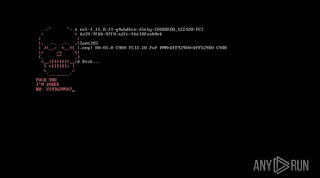

ANY.RUN анализ и обзор >>

VirusTotal анализ >> + VT stub.exe >>

CAPE анализ >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно.

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от февраля-марта 2018:

Saturn RaaS Ransomware

Saturn RaaS открыт для регистрации новых вымогателей-аффилиантов в сети Dark Web. Схема оплаты Saturn RaaS 70%-30%, как ранее у Cerber RaaS.

То есть аффилианты получают 70% от выплаченных выкупов.

Обновление от 23 августа 2019:

URL: http://su34pwhpcafeiztt.onion

Записка: #DECRYPT_MY_FILES#.txt

➤ Содержание записки:

S A T U R N

All of your files have been encrypted!

To Decrypt your files follow these steps:

#---------------------------------------------#

1. Download and install the "Tor Browser" from https://www.torproject.org

2. Run it.

3. In the Tor Browser, open website:

http://su34pwhpcafeiztt.onion

4. Follow the instructions on the page

#---------------------------------------------#

---

Результаты анализов: VT + AR + HA

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + Tweet ID Ransomware (ID as Saturn) Write-up (add. February 16, 2018), Topic of Support 🎥 Video review

<- видео обзор от CyberSecurity GrujaRS

<-видеоролик от сервиса ANY.RUN

Thanks: MalwareHunterTeam Michael Gillespie ANY.RUN, Andrew Ivanov CyberSecurity GrujaRS Lawrence Abrams

© Amigo-A (Andrew Ivanov): All blog articles.