Jaffe Ransomware

Coffix Ransomware

Kolet Ransomware

Этот крипто-вымогатель шифрует данные пользователей, а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название: в записке не указано. На файле написано: agent.exe.

Обнаружения:

DrWeb -> Trojan.Encoder.11539, Trojan.Encoder.26669

© Генеалогия: ✂️ GlobeImposter > Jaffe (Coffix, Kolet)

Выявлено только косвенное родство.

К зашифрованным файлам добавляется расширение: .[Jaffe@Tuta.Io]

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Активность этого крипто-вымогателя пришлась на начало ноября 2018 г. Файл подписан более ранней датой, возможно, умышленно. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записка с требованием выкупа называется: READ THIS.TXT

Содержание записки о выкупе:

________________________________________________________________

|

| *** IF YOU WANT TO GET ALL YOUR FILES BACK, FOLLOW THE INSTRUCTIONS ***

|_______________________________________________________________

No files have been deleted or copied from your computer.

All your files have been encrypted with a complex algorithm.

All your files have been encrypted due to a security problem with your PC.

Your personal key :

---BEGIN PERSONAL KEY---

66 39 D8 *** 01 76 A1

---END PERSONAL KEY---

What to do next to restore all your files? follow the instructions below.

1. Calm down. Pull yourself together. Everything will be fine. Follow the instructions.

2. Send to the mail Jaffe@Tuta.Io or jaffe@india.com Your personal key. It's also worth to send your internal

IP address (you can find it using the service whatismyipaddress.com).

3. Wait for the answer of our operator (response time 1-3 hours).

Next, you will receive further instructions for file recovery.

- Free decryption of files as a guarantee!

- Send us 3-5 encrypted files.

- The total size of files must be less than 5 Mb (non archived), and files should not contain

valuable information (databases, backups, large excel sheets, etc.).

*** If you do not receive a reply within 3 hours, create an account on Gmail.com and try again.

or just check your email spam.

_______________________________________________________________

|

| Attention!

| * Do not rename encrypted files.

| * Do not try to decrypt your data using third party software, it may cause permanent data loss.

| * Decryption of your files with the help of third parties may cause increased price

| (they add their fee to our) or you can become a victim of a scam.

|_______________________________________________________________

Перевод записки на русский язык:

*** ЕСЛИ ВЫ ХОТИТЕ ВЕРНУТЬ ВСЕ ФАЙЛЫ, СЛЕДУЙТЕ ИНСТРУКЦИЯМ ***

Файлы не были удалены или скопированы с вашего компьютера.

Все ваши файлы были зашифрованы с помощью сложного алгоритма.

Все ваши файлы были зашифрованы из-за проблем с безопасностью вашего ПК.

Ваш личный ключ:

***

Что делать дальше, чтобы восстановить все ваши файлы? следуйте инструкциям ниже.

1. Успокойся. Взять себя в руки. Все будет отлично. Следуй инструкциям.

2. Отправьте на почту Jaffe@Tuta.Io или jaffe@india.com Ваш личный ключ. Также отправьте свой внутренний IP-адрес (найти его можно с помощью сервиса whatismyipaddress.com).

3. Дождитесь ответа нашего оператора (время отклика 1-3 часа).

Далее вы получите дальнейшие инструкции по восстановлению файлов.

- Бесплатная расшифровка файлов в качестве гарантии!

- Отправьте нам 3-5 зашифрованных файлов.

- Общий размер файлов должен быть не более 5 Мб (не в архиве), и файлы не должны содержать ценную информацию (базы данных, резервные копии, большие таблицы Excel и т.д.).

*** Если вы не получили ответ в течение 3 часов, создайте аккаунт на Gmail.com и повторите попытку.

или просто проверьте свой email спам.

Внимание!

* Не переименовывайте зашифрованные файлы.

* Не пытайтесь расшифровать ваши данные с помощью сторонних программ, это может привести к необратимой потере данных.

* Расшифровка ваших файлов с помощью третьих лиц может привести к повышению цены

(они добавляют свой гонорар к нашему), или вы можете стать жертвой мошенничества.

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Jaffe использует сервис определения IP-адреса атакуемого компьютера (whatismyipaddress.com), чтобы атаковать только ПК, находящиеся в целевых странах.

➤ Другие деструктивные действия:

Может похищать личные данные

Переименовывает файлы

Изменяя значение в реестре добавляет себя в Автозапуск

Запускает cmd.exe для выполнения команд

Записывает ID в файл desktop.ini

Самоудаляется после шифрования

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

READ THIS.TXT

agent.exe

patch.tmp

<random>.exe - случайное название

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

C:\Users\User\AppData\Local\agent.exe

\Temp\Temp\temp\temp\Users\UserName\AppData\Local\agent.exe

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: Jaffe@Tuta.Io, jaffe@india.com

BTC:

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

ᕒ ANY.RUN analysis >> AR>>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 18 марта 2019:

Пост на форуме >>

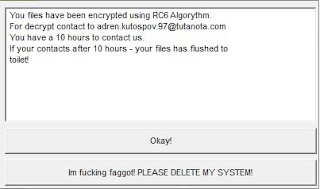

Расширение: .[Coffix@Tuta.Io]

Записка: DECRYPT FILES.TXT

Email: coffix@tuta.io, coffix@india.com

Это было размещено также как GlobeImposter Ransomware >>

Но нет полной уверенности.

Обновление от 30 апреля 2019:

Топик на форуме >>

Зашифрованный размер маркера: [0x00 - 0x08] 0x1004000000000000

Расширение: .[Kolet@Tuta.Io]

Пример зашифрованного файла: J7Jbo7vU+7kulEWXTBP6.[Kolet@Tuta.Io]

Другой пример: Document123.doc.[Kolet@Tuta.Io]

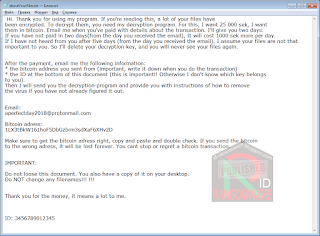

Записка: READ ME PLEASE!.TXT

Email: Kolet@Tuta.Io, Kolet@india.com

➤ Содержание записки о выкупе:

Your files are now encrypted!

-----BEGIN PERSONAL IDENTIFIER-----

8B 9D 89 *** E7 1C B9

-----END PERSONAL IDENTIFIER-----

All your files have been encrypted due to a security problem with your PC.

Now you should send us email with your personal identifier.

This email will be as confirmation you are ready to pay for decryption key.

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us.

After payment we will send you the decryption tool that will decrypt all your files.

What to do next to restore all your files? follow the instructions below.

1. Calm down. Pull yourself together. Everything will be fine. Follow the instructions.

2. Send to the mail Kolet@Tuta.Io and copy Kolet@india.com Your personal key. It's also worth to send your internal

IP address (you can find it using the service whatismyipaddress.com).

3. Wait for the answer of our operator (response time 1-3 hours).

Next, you will receive further instructions for file recovery.

- Free decryption as guarantee!

- Before paying you can send us up to 3 files for free decryption.

- The total size of files must be less than 5Mb (non archived), and files should not contain

- valuable information (databases, backups, large excel sheets, etc.).

_____________________________________________________________________________

|

| How to obtain Bitcoins?

|

| * The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click

| 'Buy bitcoins', and select the seller by payment method and price:

| https://localbitcoins.com/buy_bitcoins

| * Also you can find other places to buy Bitcoins and beginners guide here:

| http://www.coindesk.com/information/how-can-i-buy-bitcoins

|____________________________________________________________________________

_____________________________________________________________________________

|

| Attention!

|

| * Do not rename encrypted files.

| * Do not try to decrypt your data using third party software, it may cause permanent data loss.

| * Decryption of your files with the help of third parties may cause increased price

| (they add their fee to our) or you can become a victim of a scam.

|____________________________________________________________________________

*** If you do not receive a reply within 3 hours, create an account on Gmail.com and try again.

or just check your email spam.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links:

Tweet on Twitter + myTweet

ID Ransomware (n/a)

Write-up, Topic of Support, Topic of Support

*

Read to links:

Tweet on Twitter + myTweet

ID Ransomware (n/a)

Write-up, Topic of Support, Topic of Support

*

Thanks:

Andrew Ivanov (author)

*

*

to the victims who sent the samples

Thanks:

Andrew Ivanov (author)

*

*

to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.  Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1. Read to links: Tweet on Twitter + myTweet ID Ransomware (ID as InducVirus) Write-up, Topic of Support *

Thanks: MalwareHunterTeam, Michael Gillespie Andrew Ivanov (author) CyberSecurity GrujaRS *