Rontok Ransomware

Borontok Ransomware

B0r0nt0K Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные на веб-серверах, а затем требует выкуп в 20 BTC, чтобы вернуть файлы. Оригинальное название: в записке не указано. Атакует Linux-серверы, но угроза для пользователей Windows также существует.

© Генеалогия: выясняется, явное родство с кем-то не доказано.

Изображение с сайта вымогателей

К зашифрованным файлам добавляется расширение: .rontok

Зашифрованные файлы переименовываются.

Пример зашифрованных файлов с закодированными в base64 названиями:

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Этимология названия:

Вымогатели не удосужились дать точное название своему крипто-вымогателю. Поэтому, согласно принятому порядку именования, мы использовали расширение и дали название Rontok.

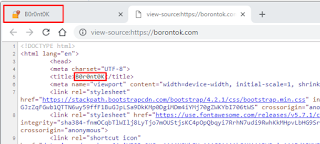

Позже в коде страницы я заметил слово B0r0nt0K и добавил его в заголовок статьи. Это же осталось в коде новой странице нового домена, который вымогатели зарегистрировали 25 февраля 2019, взамен первого.

Активность этого крипто-вымогателя пришлась на вторую половину февраля 2019 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Активность этого крипто-вымогателя пришлась на вторую половину февраля 2019 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру. Один из пострадавших сообщил, что был атакован веб-сервер под управлением Ubuntu 16.04 (2016 г.).

Запиской с требованием выкупа выступает некий экран или веб-форма:

Содержание текста о выкупе:

Ops... Your file have been encrypted

And your database file have been encrypted too

UUID: d40bbe71aa5c763c9c87de**********

Click here to get decryption key

[Decryption Key]

[Decrypt]

Перевод текста на русский язык:

Опс ... Ваш файл был зашифрован

И файл вашей базы данных тоже был зашифрован

UUID: d40bbe71aa5c763c9c87de **********

Нажмите здесь, чтобы получить ключ расшифровки

[Ключ расшифровки]

[Расшифровать]

От пострадавшим требуется перейти на сайт borontok.uk и ввести полученный UUID.

Сообщение на сайте после ввода UUID:Send 20 BTC to this address :

3P8nU1oLe23DtSuzFQMoVJdqcJA6xKnVJC

Your files and databases will be destroyed on 3 days.

Negotiate ? contact : info@borontok.uk

[d40bbe71aa5c763c9c87de **********]

Enter BTC TX ID if you already sent bitcoin...

[Check]

Перевод сообщения на русский язык:

Пошлите 20 BTC на этот адрес:

3P8nU1oLe23DtSuzFQMoVJdqcJA6xKnVJC

Ваши файлы и базы данных уничтожатся через 3 дня.

Договоримся ? контакт: info@borontok.uk

[d40bbe71aa5c763c9c87de **********]

Ввод BTC TX ID, если вы уже послали биткоины ...

[Проверить]

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

rF8v0KRh.php

<random> - случайное название

Расположения:

/server/

/web/

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

URL: xxxxs://borontok.uk - домен, зарегистрированный 10 февраля 2019.

Email: info@borontok.uk, info@botontok.uk

В названии botontok.uk вкралась ошибка, правильно borontok.uk

BTC: 3P8nU1oLe23DtSuzFQMoVJdqcJA6xKnVJC

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

ᕒ ANY.RUN analysis >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 25 февраля 2019:

Новый сайт: xxxxs://borontok.com/

Новый email: viethckr@yandex.com

При просмотре сайта 28 февраля нового email уже не было.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + myTweet ID Ransomware (ID as Rontok) Topic of Support *

Added later: Write-up on BC (add. February 25, 2019 *

Thanks: Andrew Ivanov (author), Michael Gillespie BleepingComputer * to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles.