MegaLocker Ransomware

NamPoHyu Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные сайтов, серверов, в том числе NAS, с помощью AES-128 (режим CBC), а затем требует выкуп в $250-$1000 в BTC, чтобы вернуть файлы. Оригинальное название: MegaLocker Virus, указано в записке. На файле написано: что попало. Вымогатели называют себя: NamVsePoHyuTeam.

Атаке подвержены ЛЮБЫЕ компьютеры, Linux-устройства и Android-устройства, подключаемые к компьютерам и сетевым устройствам, используемые для выхода в Интернет.

Обнаружения:

DrWeb -> Trojan.Encoder.27590, Trojan.Encoder.27950

© Генеалогия: StorageCrypter, Cr1ptT0r (похожи) >> MegaLocker

Это изображение - только логотип статьи

К зашифрованным файлам добавляется расширение: .crypted

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на середину марта 2019 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записка с требованием выкупа называется: !DECRYPT_INSTRUCTION.TXT

Размещается в каждой папке с зашифрованными файлами в директориях скомпрометированных сайта.

Содержание записки о выкупе:

What happened to your files ?

All of your files were protected by a strong encryption with AES cbc-128 using MegaLocker Virus.

What does this mean ?

This means that the structure and data within your files have been irrevocably changed,

you will not be able to work with them, read them or see them,

it is the same thing as losing them forever, but with our help, you can restore them.

The encryption key and ID are unique to your computer, so you are guaranteed to be able to return your files.

What do I do ?

You can buy decryption for $800 for company and 250$ for private person.

But before you pay, you can make sure that we can really decrypt any of your files.

To do this, send us 1 random encrypted file to alexshkipper@firemail.cc, a maximum of 5 megabytes, we will decrypt them

and we will send you back. Do not forget to send in the letter your unique id: 23CAEC83B8FF4ED5A89A8E19B0D7E85C

You can check the decryption of more than one file, but no more than 3.

To do this, send us two more letters with files, there should be only one file in each letter!

If you are a private person, then send your private photo (birthday, holidays, hobbies and so on),

this will prove to us that you are a private person and you will pay 250$ for decrypting files.

If you are not a private person - Do not try to deceive us!!!

Do not complain about these email addresses, because other people will not be able to decrypt their files!

After confirming the decryption, you must pay it in bitcoins. We will send you a bitcoin wallet along with the decrypted file.

You can pay bitcoins online in many ways:

https://buy.blockexplorer.com/ - payment by bank card

https://www.buybitcoinworldwide.com/

https://localbitcoins.net

About Bitcoins:

https://en.wikipedia.org/wiki/Bitcoin

If you have any questions, write to us at alexshkipper@firemail.cc

Перевод записки на русский язык:

Что случилось с вашими файлами?

Все ваши файлы были защищены надежным шифрованием с помощью AES cbc-128 с помощью MegaLocker Virus.

Что это значит ?

Это значит, что структура и данные в ваших файлах были безвозвратно изменены,

вы не сможете работать с ними, читать их или видеть их,

это то же самое, что потерять их навсегда, но с нашей помощью вы сможете их восстановить.

Ключ шифрования и идентификатор уникальны для вашего компьютера, поэтому вы гарантированно сможете вернуть свои файлы.

Что мне делать ?

Вы можете купить расшифровку за $800 для компании и 250$ для частного лица.

Но перед оплатой вы можете убедиться, что мы правда можем расшифровать любые ваши файлы.

Для этого отправьте нам 1 случайный зашифрованный файл на alexshkipper@firemail.cc, максимум 5 мегабайт, мы расшифруем их

и мы отправим вам обратно. Не забудьте отправить в письме свой уникальный id: 23CAEC83B8FF4ED5A89A8E19B0D7E85C

Вы можете проверить расшифровку более одного файла, но не более 3.

Для этого отправьте нам еще два письма с файлами, в каждом письме должен быть только один файл!

Если вы частное лицо, отправьте свое личное фото (день рождения, праздники, хобби и т. д.),

это докажет нам, что вы являетесь частным лицом, и вы будете платить 250$ за расшифровку файлов.

Если вы не частное лицо - не пытайтесь нас обмануть !!!

Не жалуйтесь на эти адреса email, потому что другие люди не смогут расшифровать свои файлы!

После подтверждения расшифровки вы должны оплатить его в биткоинах. Мы вышлем вам биткоин-кошелек вместе с расшифрованным файлом.

Вы можете оплатить биткоины онлайн разными способами:

https://buy.blockexplorer.com/ - оплата банковской картой

https://www.buybitcoinworldwide.com/

https://localbitcoins.net

О биткоинах:

https://en.wikipedia.org/wiki/Bitcoin

Если у вас есть какие-либо вопросы, напишите нам на адрес alexshkipper@firemail.cc

Технические детали

Вполне вероятно, что как и StorageCrypter Ransomware нацелен на устройства сетевого хранения (NAS), некоторые из которых поставляются с сервером Samba для обеспечения совместимости при совместном использования файлов между различными операционными системами. Использует уязвимость SambaCry.

SambaCry - это уязвимость Linux Samba, позволяющая злоумышленнику открыть командную оболочку, которую можно использовать для загрузки файлов и выполнения команд на уязвимом устройстве. Текущий метод заражения устройств NAS с помощью StorageCrypter, по-видимому, аналогичен варианту Elf_Shellbind, который ранее использовался для распространения майнеров.

Как защититься?

Разработчики Samba регулярно устраняют уязвимости. Нужно срочно установить все выпущенные патчи, если ранее это не было сделано. Официальная страница с патчами и описаниями каждой уязвимости.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

!DECRYPT_INSTRUCTION.TXT

<random>.exe - случайное название

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

URL зараженного сайта: xxxx://charles-small.com/

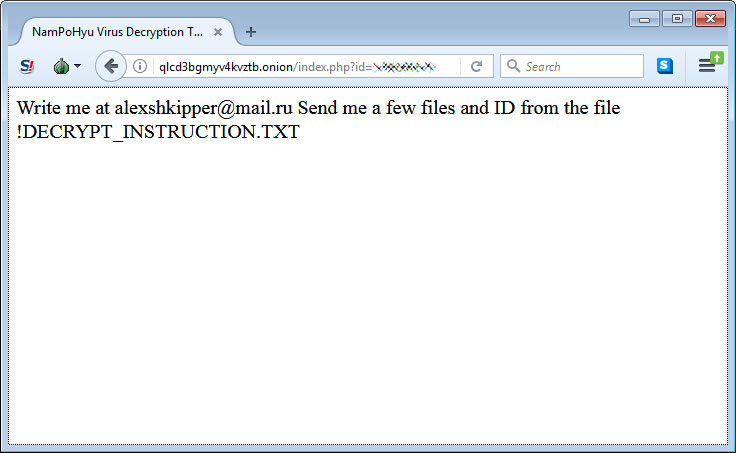

URL сайта вымогателей: xxxx://qlcd3bgmyv4kvztb.onion

Email-1: alexshkipper@firemail.cc

Email-2: alexshkipper@mail.ru

BTC: -

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

ᕒ ANY.RUN analysis >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 14-15 марта 2019:

Записка: !DECRYPT_INSTRUCTION.TXT

Email: alexshkipper@firemail.cc, alexshkipper@mail.ru

Обновление от 8 апреля 2019:

Топик на форуме >>

Самоназвание этого варианта: NamPoHyu Virus

Расширение: .NamPoHyu или .nampohyu

Шифрование: AES-128 (CBC) ECB

Tor-URL: xxxx://qlcd3bgmyv4kvztb.onion/***

Записка: !DECRYPT_INSTRUCTION.TXT

➤ Содержание записки:

What happened to your files ?

All of your files were protected by a strong encryption with AES cbc-128 using NamPoHyu Virus.

What does this mean ?

This means that the structure and data within your files have been irrevocably changed,

you will not be able to work with them, read them or see them,

it is the same thing as losing them forever, but with our help, you can restore them.

The encryption key and ID are unique to your computer, so you are guaranteed to be able to return your files.

Your unique id: 02DCED685XXXXXXXXX*****

What do I do ?

You can buy decryption for 250$.

But before you pay, you can make sure that we can really decrypt any of your files.

To do this:

1) Download and install Tor Browser ( https://www.torproject.org/download/ )

2) Open the http://qlcd3bgmyv4kvztb.onion/index.php?id=02DCED685XXXXXXXXX3C0DFD0E2***** web page in the Tor Browser and follow the instructions.

FAQ:

How much time do I have to pay for decryption?

You have 10 days to pay for the ransom after decrypting the test files.

The number of bitcoins for payment is fixed at the rate at the time of decryption of test files.

Keep in mind that some exchangers delay payment for 1-3 days! Also keep in mind that Bitcoin is a very volatile currency,

its rate can be both stable and change very quickly. Therefore, we recommend that you make payment within a few hours.

How to contact you?

We do not support any contact.

What are the guarantees that I can decrypt my files after paying the ransom?

Your main guarantee is the ability to decrypt test files.

This means that we can decrypt all your files after paying the ransom.

We have no reason to deceive you after receiving the ransom, since we are not barbarians and moreover it will harm our business.

How do I pay the ransom?

After decrypting the test files, you will see the amount of payment in bitcoins and a bitcoin wallet for payment.

Depending on your location, you can pay the ransom in different ways.

Use Google to find information on how to buy bitcoins in your country or use the help of more experienced friends.

Here are some links: https://buy.blockexplorer.com - payment by bank card

https://www.buybitcoinworldwide.com

https://localbitcoins.net

How can I decrypt my files?

After confirmation of payment (it usually takes 8 hours, maximum 24 hours)

you will see on this page ( http://qlcd3bgmyv4kvztb.onion/index.php?id=02DCED685XXXXXXXXX3C0DFD0E2***** ) a link to download the decryptor and your aes-key

(for this, simply re-enter (refresh) this page a day after payment)

Download the program and run it.

Attention! Disable all anti-virus programs, they can block the work of the decoder!

Copy aes-key to the appropriate field and select the folder to decrypt.

The program will scan and decrypt all encrypted files in the selected folder and its subfolders.

We recommend that you first create a test folder and copy several encrypted files into it to verify the decryption.

Обновление от 17 апреля:

Добавочный email: alexshkipper@mail.ru

Новая статья на BC >>

TOR URL: xxxx://qlcd3bgmyv4kvztb.onion

➤ Содержание страницы в сети TOR:

FAQ:

How much time do I have to pay for decryption?

You have 10 days to pay for the ransom after decrypting the test files. The number of bitcoins for payment is fixed at the rate at the time of decryption of test files. Keep in mind that some exchangers delay payment for 1-3 days! Also keep in mind that Bitcoin is a very volatile currency, its rate can be both stable and change very quickly. Therefore, we recommend that you make payment within a few hours.

How to contact you?

We do not support any contact.

What are the guarantees that I can decrypt my files after paying the ransom?

Your main guarantee is the ability to decrypt test files. This means that we can decrypt all your files after paying the ransom. We have no reason to deceive you after receiving the ransom, since we are not barbarians and moreover it will harm our business.

How do I pay the ransom?

After decrypting the test files, you will see the amount of payment in bitcoins and a bitcoin wallet for payment. Depending on your location, you can pay the ransom in different ways. Use Google to find information on how to buy bitcoins in your country or use the help of more experienced friends. Here are some links: https://buy.blockexplorer.com - payment by bank card https://www.buybitcoinworldwide.com https://localbitcoins.net

How can I decrypt my files?

After confirmation of payment (it usually takes 8 hours, maximum 24 hours) you will see on this page a link to download the decryptor and your aes-key (for this, simply re-enter (refresh) this page a day after payment) Download the program and run it. Attention! Disable all anti-virus programs, they can block the work of the decoder! Copy aes-key to the appropriate field and select the folder to decrypt. The program will scan and decrypt all encrypted files in the selected folder and its subfolders. We recommend that you first create a test folder and copy several encrypted files into it to verify the decryption.

Обновление от 27-30 апреля 2019:

Расширение: .nampohyu

Записка: !DECRYPT_INSTRUCTION.TXT

➤ Содержание записки:

What happened to your files ?

All of your files were protected by a strong encryption with AES cbc-128 using NamPoHyu Virus.

What does this mean ?

This means that the structure and data within your files have been irrevocably changed,

you will not be able to work with them, read them or see them,

it is the same thing as losing them forever, but with our help, you can restore them.

The encryption key and ID are unique to your computer, so you are guaranteed to be able to return your files.

Your unique id: C8AA2DADF2CA4C58B6D427**********

What do I do ?

You can buy decryption for 1000$.

But before you pay, you can make sure that we can really decrypt any of your files.

To do this:

1) Download and install Tor Browser ( https://www.torproject.org/download/ )

2) Open the http://qlcd3bgmyv4kvztb.onion/index.php?id=C8AA2DADF2CA4C58B6D427065EFA8BB7 web page in the Tor Browser and follow the instructions.

FAQ:

How much time do I have to pay for decryption?

You have 10 days to pay for the ransom after decrypting the test files.

The number of bitcoins for payment is fixed at the rate at the time of decryption of test files.

Keep in mind that some exchangers delay payment for 1-3 days! Also keep in mind that Bitcoin is a very volatile currency,

its rate can be both stable and change very quickly. Therefore, we recommend that you make payment within a few hours.

How to contact you?

We do not support any contact.

What are the guarantees that I can decrypt my files after paying the ransom?

Your main guarantee is the ability to decrypt test files.

This means that we can decrypt all your files after paying the ransom.

We have no reason to deceive you after receiving the ransom, since we are not barbarians and moreover it will harm our business.

How do I pay the ransom?

After decrypting the test files, you will see the amount of payment in bitcoins and a bitcoin wallet for payment.

Depending on your location, you can pay the ransom in different ways.

Use Google to find information on how to buy bitcoins in your country or use the help of more experienced friends.

Here are some links: https://buy.blockexplorer.com - payment by bank card

https://www.buybitcoinworldwide.com

https://localbitcoins.net

How can I decrypt my files?

After confirmation of payment (it usually takes 8 hours, maximum 24 hours)

you will see on this page ( http://qlcd3bgmyv4kvztb.onion/index.php?id=C8AA2DADF2CA4C58B6D427065EFA8BB7 ) a link to download the decryptor and your aes-key

(for this, simply re-enter (refresh) this page a day after payment)

Download the program and run it.

Attention! Disable all anti-virus programs, they can block the work of the decoder!

Copy aes-key to the appropriate field and select the folder to decrypt.

The program will scan and decrypt all encrypted files in the selected folder and its subfolders.

We recommend that you first create a test folder and copy several encrypted files into it to verify the decryption.

About Bitcoins:

https://en.wikipedia.org/wiki/Bitcoin

About Tor Browser:

https://www.torproject.org

Обновление от 3 июня 2019:

Пост на форуме >>

Email: andrewpots@cock.li

Действующее лицо NamPoHyu согласен снизить сумму выкупа тем, кто просит об этом.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Файлы можно расшифровать! Скачать бесплатный дешифровщик от Emsisoft >> Подробная инструкция прилагается. Расшифровать можно только файлы с расширением .NamPoHyu Но не все файлы можно расшифровать, прочтите руководство до конца. * Вымогатели около 5 апреля переключились на другой сервер, отличный от того, к которому исследователи получили доступ.

Read to links: Tweet on Twitter: myTweet + Tweet ID Ransomware (ID as MegaLocker) Write-up, Topic of Support *

Thanks: Andrew Ivanov (author) Michael Gillespie, MalwareHunterTeam Lawrence Abrams to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles.