Golden Axe Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES, а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название: Golden Axe, указано в записке. На файле написано: Flash_Player.exe

© Генеалогия: результаты сервиса IntezerAnalyze >>

К зашифрованным файлам добавляется расширение: .<ID{5}>

Например:

.7EGFW

.UIK1J

.WQPEB

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на середину марта 2019 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записки с требованием выкупа называются:

# instructions-<ID{5}> #.txt

# instructions-<ID{5}> #.jpg

# instructions-<ID{5}> #.vbs

В данном примере это были файлы:

# instructions-7EGFW #.txt

# instructions-7EGFW #.jpg

# instructions-7EGFW #.vbs

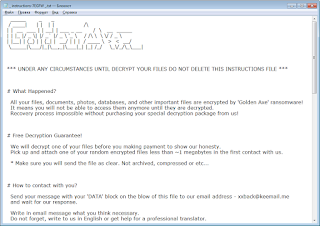

Пример записки: # instructions-7EGFW #.txt

Содержание текстовой записки о выкупе:

_____ _ _

/ ____| | | | | /\

| | __ ___ | | __| | ___ _ __ / \ __ _____

| | |_ |/ _ \| |/ _` |/ _ \ '_ \ / /\ \ \ \/ / _ \

| |__| | (_) | | (_| | __/ | | | / ____ \ > < __/

\_____|\___/|_|\__,_|\___|_| |_| /_/ \_\/_/\_\___|

*** UNDER ANY CIRCUMSTANCES UNTIL DECRYPT YOUR FILES DO NOT DELETE THIS INSTRUCTIONS FILE ***

# What Happened?

All your files, documents, photos, databases, and other important files are encrypted by 'Golden Axe' ransomware!

It means you will not be able to access them anymore until they are decrypted.

Recovery process impossible without purchasing your special decryption package from us!

# Free Decryption Guarantee!

We will decrypt one of your files before you making payment to show our honesty.

Pick up and attach one of your random encrypted files less than ~1 megabytes in the first contact with us.

* Make sure you will send the file as clear. Not archived, compressed or etc...

# How to contact with you?

Send your message with your 'DATA' block on the blow of this file to our email address - xxback@keemail.me

and wait for our response.

Write in email message what you think necessary.

Do not forget, write to us in English or get help for a professional translator.

Also do not forget!

When we does not reply your email after 24 hour, send your message to our backup email - darkusmbackup@protonmail.com

# How to Purchase Decryption Package?

We will send you next step instructions about payment and decryption in the email.

The decryption price base on how fast you contact with us!

We accept only cryptocurrency named Bitcoin (BTC) as a payment method.

# How to Purchase Bitcoin?

Use the global and trusted Bitcoin exchange website - https://localbitcoins.com for fast and easy Bitcoin purchase.

For more information search about 'How to buy Bitcoin' on the internet.

# Attention!

* DO NOT MODIFY, MOVE OR RENAME ENCRYPTED FILES. THIS CAUSES A CORRUPT YOUR FILES!

-----BEGIN DATA-----

wcBMA8CJegnNGw2kA*****rezh6p0A=l9dZ

-----END DATA-----

Перевод текстовой записки на русский язык:

*** НИ ПРИ КАКИХ ОБСТОЯТЕЛЬСТВАХ ДО РАСШИФРОВКИ ВАШИХ ФАЙЛОВ НЕ УДАЛЯЙТЕ ЭТОТ ФАЙЛ ИНСТРУКЦИЙ ***

# Что случилось?

Все ваши файлы, документы, фото, базы данных и другие важные файлы зашифрованы 'Golden Axe' Ransomware!

Это означает, что вы не сможете получить к ним доступ, пока они не будут расшифрованы.

Процесс восстановления невозможен без покупки у нас вашего специального пакета расшифровки!

# Бесплатная гарантия расшифровки!

Мы расшифруем один из ваших файлов, прежде чем вы сделаете платеж, чтобы показать нашу честность.

Возьмите и прикрепите один из ваших случайных зашифрованных файлов размером менее ~1 мегабайта при первом обращении к нам.

* Убедитесь, что вы отправите файл как ясно. Не в архиве, сжатый или т.д.

# Как с вами связаться?

Отправьте свое сообщение со своим блоком 'DATA' на удар этого файла на наш email - xxback@keemail.me

и ждать нашего ответа.

Напишите в email-сообщении, что вы считаете необходимым.

Не забудьте написать нам на английском или получите помощь профессионального переводчика.

И не забудь!

Если мы не ответим на ваше письмо по истечении 24 часов, отправьте ваше сообщение на наш резервный email - darkusmbackup@protonmail.com

# Как купить пакет расшифровки?

Мы вышлем вам дальнейшие инструкции по оплате и расшифровке в письме.

Цена расшифровки зависит от того, как быстро вы свяжетесь с нами!

В качестве способа оплаты мы принимаем только криптовалюту Биткоин (BTC).

# Как купить биткоин?

Используйте всемирный и надежный сайт обмена биткоинов - https://localbitcoins.com для быстрой и простой покупки биткойнов.

Для получения информации поищите 'How to buy Bitcoin' в Интернете.

# Внимание!

* НЕ ИЗМЕНЯЙТЕ, НЕ ПЕРЕМЕЩАЙТЕ И НЕ ПЕРЕИМЕНОВЫВАЙТЕ ЗАШИФРОВАННЫЕ ФАЙЛЫ. ЭТО ПРИВЕДЕТ К ПОВРЕЖДЕНИЮ ВАШИХ ФАЙЛОВ!

-----BEGIN DATA-----

wcBMA8CJegnNGw2kA ***** rezh6p0A = l9dZ

-----END DATA-----

Другим информатором жертвы выступает изображение # instructions-<ID{5}> #.jpg, заменяющее обои Рабочего стола.

Содержание текста с изображения:

-=-=-=-= YOU ARE BECOME VICTIM OF THE GOLDEN AXE RANSOMWARE -=-=-=-=

Dear User

All your files, documents, photos, databases and other important files are encrypted.

Read instructions help file named "instructions-%s.txt" for more information.

Contact with us be e-mail for decryption (recovery) information.

xxback@keemail.me

darkusmbackup@protonmail.com

*** DO NOT MODIFY, MOVE OR RENAME ENCRYPTED FILES ***

*** USING THE THIRTY PARTY RECOVERY SOFTWARE DOES FATAL YOUR FILES ***

Перевод текста с изображения на русский язык:

-=-=-=-= ВЫ СТАЛИ ЖЕРТВОЙ GOLDEN AXE RANSOMWARE -=-=-=-=

Дорогой пользователь

Все ваши файлы, документы, фотографии, базы данных и другие важные файлы зашифрованы.

Прочитайте файл справки с инструкциями "Инструкции-% s.txt" для получения информации.

Свяжитесь с нами по email для расшифровки (восстановления) информации.

xxback@keemail.me

darkusmbackup@protonmail.com

*** НЕ ИЗМЕНЯЙТЕ, НЕ ПЕРЕМЕЩАЙТЕ И НЕ ПЕРЕИМЕНОВЫВАЙТЕ ЗАШИФРОВАННЫЕ ФАЙЛЫ ***

*** ИСПОЛЬЗОВАНИЕ СТОРОННИХ ПРОГРАММ ДЛЯ ВОССТАНОВЛЕНИЯ БУДЕТ ДЛЯ ВАШИХ ФАЙЛОВ ФАТАЛЬНЫМ***

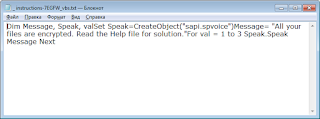

Также есть звуковое сообщение, прописанное в файле

# instructions-.<ID{5}> #.vbs

Содержание vbs-файла:

Dim Message, Speak, val

Set Speak=CreateObject("sapi.spvoice")

Message= "All your files are encrypted. Read the Help file for solution."

For val = 1 to 3

Speak.Speak Message

Next

Также используется файл session.json

Содержание файла session.json

{"public_Key":"LS0tLS1CRUdJTiBQVUJMSUMgS0VZLS0tLS0KTUlHak1BMEdDU3FHU0liM0RRRUJBUVVBQTRHUkFEQ0JqUUtCaFFGS2FNSmR3Ukt6NTRFeWFkMzNwRitZUFgvcgovVVFGK2Y1WVp2ME1LK2NaV3VrUGVGVzR0YzZOZDBUVDR5aXFiNnRrOFNiK3VWYjQzK0ZBZWxycUFYakg2VWwvClFINWpnQ2kvUGxxNUlobWl5bDlSbWFDTTdqL3Nha1FROTB6R0RoZXRmY0VaWWZZdVdNMEhsa2FZUzllSmtkWDMKZllDTjFvZ0tpTmRCYlZMdzM4R003L01DQXdFQUFRPT0KLS0tLS1FTkQgUFVCTElDIEtFWS0tLS0tCg==","data":"LS0tLS1CRUdJTiBEQVRBLS0tLS0NCg0Kd2NCTUE4Q0plZ25OR3cya0FRZ0FDSUZjWWI5bE00R0doVjZ1dy9PNW1TeE43RWxkNHdRRkNsSGNUTzc5SVVrMg0KaDZUL1I2RUVTaXBuNXdRdEd6a25ZMHBXT0NnTXFGa3Qyb2Y1eUNqaXhUb1NzWWdyM1oyQXQzMHZNY1V0MEhueA0KSkhWU1ZlTWQ4cC9tNmJHT202MmpLMDBzU3ROVHlIRUV5WE5GQ2t3MTdaMXFybTk0ck5NeGhGY091Wm9jb0s5SA0KaU03SkNFOUtmd2V2Yzg0S21vNVpQd2J5cmtlSXlsS29ueGhCcVRtTms0a0ZVTUtuWDAzV3JvaEloRW1sdFVycg0KWUVrSXJDZmxPbVVuaTdKcDhQU1ZmM3ZFalhFdC9UVnJlT0l5MjRtYnhpaFRpQ29IMkVQYjVxVjRPVGNRSnBqUg0KNmYyd0dUbkFmb1FlUXVWM0FHVGZ1WXltcWd4ZnNtOVdkaFpMQ0dLREZ0TGdBZU5sQVdSVk9ETDk3ZUVweU9DSw0KNE1MaDBJTGdxT0lIaE4rTDRQRGpNQVRTUzNYdTdzRGdwZUgxditCYTU0U3ZOTkpyRFJMYmMxeExpRHlYVGFCVQ0KZG5pWk0rdUY3SzdNQVM5eFRrY2krbGZYUGs1TDZJZ1BHWk9hMWV0MzJvVDYrSW0ydXc3WEg3Y0J0MEdsRitIRQ0KRCtvQmtJb2ZBM283dSszYWY5aTQzK09DMUNVSEZjdVhyNVk0bDdscllENHVzZUNVUHhMbHVZU2dna2E5dHlvSQ0KZHBqRmxuT3BBVGF3dlF3VEN5U3Q0TWJtdmpZaGc3RWlPNXpsNy8xUzI2MzFCRHJwdmNWblFqQUJkRjhPRjdwMQ0KRVNxSXdva1Z5Q1NxcXNOU1NiU0NETXdkWnFDYURTbElkcWQyQzNTTzB3RlNGK0NQNVRYaU9OcGROM3VTTlFpSQ0KQ1BhZVgvWGEyRWRoS0RFQ0dQNSt4d2RIc3JQYTRLVGsvd0YwUFFwU0lsRHdKVU1aL3dRT0p1REw1Nk1TbVJSNQ0KRk1mZVVoRkhobkZEZUdyYnNub2NhKzBLMFMwanFBbTJQVkpxL1JoRXJBTnBKQloxUkROVnFlQ1lsVmpoQkJraQ0KL1ZoaDcxOWUwZ01IZ1oreWpQUE9qNE42K0N2UGFhdllabVdyaUVTbld3QldQaXBmUm95eEh5TXdLa0xobjdURw0KVDVPbzZzQ1AxbGN6Rm9kb1R4eU9kYW9mYUc3SDZVLzVCdUp6NEpibTVyMjNWT3o3SXNxckx2ZE9Ld3kvVHVsQQ0KVmE4cXdiZ2lpcWUrRGV4YWJDd3JMN0Zqaitpd3Q4a3VlbysrS0JTeThSS1FLaEJoWm9HMlBMQjAyTVF1N2VCWA0KNVJIR1RycDJxa0p6UUpMeEdsd1JTTlBVK1RXT0ErV2Rvb2NyTVk0d2o2OFU0S3Jrb1Z4MmlGL2h0QXlYaUdhNg0KNUVlRjN1Q001K3hYNlJtaTdiQk5vMU5mNEpCYlVpaVpEMFlYU0lTVUFaMkFYV0pzRXhmMHc4WTFINkd4ZjBBUw0KNWxIM0Q3KzJKL1dXejBUaUZUVFdYcXp1eVJGek1GaE5hdHErUm1OUUlQS3hLdkdrRTNPcEJ6WklxZXVlcDhVcg0KUkwrTlUwTzR2TmZoYmxsSStnSmJPbDJIVjBwYWprWU9VZ2NmNGlrdGZiblg1OXpwM1RJVzRCL21UbVh5UmYwcQ0KL2xqRG1pQ3VEVEdYdTNES1dHTEtpUzRUSnNJM0hPTzVEeEdSWGJ1dWwxWlJPaTFhcTRSNS9hMW5aT052THRIdQ0KUTRUUWh5WEVYNUp2QnVCUzVTaTBGTFQ0U1F1NEh1cm9zZko1N1Q5cTdqWlJYYnVuRzVycUtHbWNVWVo0NEdQaw0KZ2tZclhIc2xoQ25ZbW5sUUozZHhLT0MrNThOdUNJQm5CMndiWDVOK0JJTTVJWHpxWlJsS3p5WUIxVWlJa0xlUg0KN0JrRmZmOVpIbWFFbXRSaERzSkpOOFlCSlVsYmFwMEFXTWVGWHUrSlpYUkE5b1RYaDZCZE5jQ3RKYjVvcmJWZw0KZUJheFNVV2syaHRmUk9CcUE3T29kNjNlVWJhVmRiRGVkcThMams0SG9nVzA1YjdLNjhtMitGZjhCZWxpNHBsWg0KOEZpYjRBM21jMmVrZ0pWRllOZUtoOEpFTjY5NCtNdEhxSjljMXNnUHE5MnBjYVRCbXNNRjAxZTk0SkRJcHMyMQ0KNHJadTU2dVlMMkg2QklDcjB3ZEVkNTZMSnI4SG0rQ201V1NOa3JqNCs5c3NmMjZHaGQzeXpvVnVnbUt0S3Zsdw0KbFUrMml2THNZYVpWNEpIa3d5TUMwU3E5TnN4VGtRdjd5QXhPMitBbjVwSjRYNzNScXhBMlg5aDN3bFhTamxlTQ0KZnJLU2JaampXM2ZLaStiZEdCeFAzRmdMTVdYS3VVUXl3NDdRcFNEb2pPTXpRN0pmRGZKMkQvVkZxSnQ3c1cvZw0KYXVXOS9CRVNkMXNIYjArdjIwSmRWSCt3ZW9LTi9ib2hlNSs0dkRLdlZVVjJWT0FzNGgwYTVrUGcwK0ZqUk9CZA0KNEZUZzl1S2NQYUdVNEduamdxSG4rTFVqUUJUZ1p1Umh4Zm1SaldzZHZQQkRFc0prdjM4KzRsQzhyZXpoNnAwQQ0KPWw5ZFoNCi0tLS0tRU5EIERBVEEtLS0tLQ==","extension":"7EGFW"}

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, веб-инжектов, фальшивых обновлений (Flash Player), перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Удаляет теневые копии файлов, завершает некоторые системные процессы с помощью команд:

%WINDIR%\system32\cmd.exe /C taskkill.exe /f /im anti*

%WINDIR%\system32\cmd.exe /C taskkill.exe /f /im backup*

%WINDIR%\system32\cmd.exe /C taskkill.exe /f /im malware*

%WINDIR%\system32\cmd.exe /C taskkill.exe /f /im sql*

%WINDIR%\system32\cmd.exe /C vssadmin delete shadows /all /quiet

➤ Делает запросы на сайты:

ipapi.co - проверка IP И других данных

iplogger.org - проверка IP И других данных

www.kremlin.ru

cacerts.digicert.com

crl3.digicert.com

crl4.digicert.com

http://crl.thawte.com

ocsp.digicert.com

ocsp.thawte.com

ts-aia.ws.symantec.com

ts-crl.ws.symantec.com

ts-ocsp.ws.symantec.com

www.digicert.com/

www.digicert.com

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

# instructions-<ID{5}> #.txt

# instructions-<ID{5}> #.jpg

# instructions-<ID{5}> #.vbs

Flash_Player.exe

session.json

<random>.exe - случайное название

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: xxback@keemail.me, darkusmbackup@protonmail.com

BTC: -

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >> IA>>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

ᕒ ANY.RUN analysis >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + Tweet + myTweet ID Ransomware (ID as Golden Axe) Write-up, Topic of Support 🎥 Video review >>

- Видеообзор от CyberSecurity GrujaRS

Thanks: CyberSecurity GrujaRS, Michael Gillespie Andrew Ivanov (author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles.