Hydra Ransomware

Hydra Go Ransomware

Hydra 2020 Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES, а затем требует написать на email, чтобы заплатить за расшифровщик в # BTC и вернуть файлы. Оригинальное название: Hydra Ransomware. На файле написано: mafi.exe или что-то еще. Написан на языке Go.

---

Обнаружения:

DrWeb -> Trojan.Encoder.31197

ALYac -> Trojan.Ransom.HydraCrypt

Avira (no cloud) -> HEUR/AGEN.1131867

BitDefender -> Trojan.GenericKD.42830376

ESET-NOD32 -> A Variant Of Win32/Filecoder.OBA

Kaspersky -> Trojan-Ransom.Win32.Gen.wdk

Malwarebytes -> Ransom.Hydra.GO

Microsoft -> Trojan:Win32/Occamy.C00

Tencent -> Win32.Trojan.Gen.Lkdz

TrendMicro -> Ransom_Gen.R02CC0GE921

Symantec -> ML.Attribute.HighConfidence, Trojan Horse---

© Генеалогия: Jigsaw (modified) > Hydra

Изображение — логотип статьи

К зашифрованным файлам никакое расширение не добавляется. Название файла не меняется.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на сердину января 2020 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

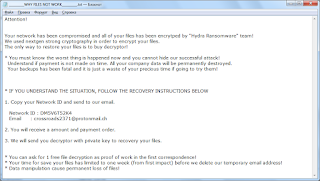

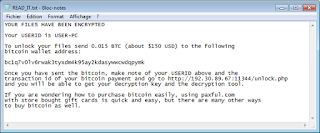

Записка с требованием выкупа называется: __________WHY FILES NOT WORK__________.txt

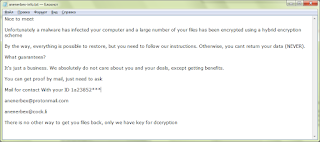

Содержание записки о выкупе:

Attention!

Your network has been compromised and all of your files has been encrytped by "Hydra Ransomware" team!

We used nextgen strong cryptography in order to encrypt your files.

The only way to restore your files is to buy decryptor!

* You must know the worst thing is happened now and you cannot hide our successful attack!

Understand if payment is not made on time. All your company data will be permanently destroyed.

Your backups has been fatal and it is just a waste of your precious time if going to try them!

* IF YOU UNDERSTAND THE SITUATION, FOLLOW THE RECOVERY INSTRUCTIONS BELOW

1. Copy your Network ID and send to our email.

Network ID : DM5V6T5***

Email : crossroads2371@protonmail.ch

2. You will receive a amount and payment order.

3. We will send you decryptor with private key to recovery your files.

* You can ask for 1 free file decryption as proof of work in the first correspondence!

* Your time for save your files has limited to one week (from first impact) before we delete our temporary email address!

* Data manipulation cause permanent loss of files!

Перевод записки на русский язык:

Внимание!

Ваша сеть взломана, и все ваши файлы зашифрованы командой "Hydra Ransomware"!

Мы использовали сильную криптографию nextgen для шифрования ваших файлов.

Единственный способ восстановить ваши файлы - это купить расшифровщик!

* Вы должны знать, что сейчас случилось худшее, и вы не можете скрыть нашу успешную атаку!

Поймите, если оплата не произведена вовремя. Все данные вашей компании будут навсегда уничтожены.

Ваши бэкапы фатальны, и если вы попробуете их, это просто пустая трата вашего драгоценного времени!

* Если вы понимаете ситуацию, следуйте инструкциям по восстановлению ниже

1. Скопируйте свой ID сети и отправьте на наш email.

ID сети: DM5V6T5 ***

Email: crossroads2371@protonmail.ch

2. Вы получите сумму и платежное поручение.

3. Мы вышлем вам расшифровщик с закрытым ключом для восстановления ваших файлов.

* Вы можете запросить 1 бесплатную расшифровку файла как доказательство работы при первой переписке!

* Ваше время для сохранения ваших файлов ограничено одной неделей (от первого удара) до того, как мы удалим наш временный email-адрес!

* Манипулирование данными вызовет постоянную потерю файлов!

Технические детали

Распространяется как фальшивый Firefox на сайтах, распространяющих бесплатное ПО под видом Free-версий.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Использует утилиту SDelete для очистки освободившегося места.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

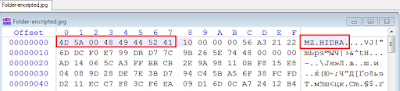

Маркер зашифрованных файлов:

MZ HIDRA - с буквой I, хотя в записке Hydra написана с буквой Y.

Файлы, связанные с этим Ransomware:

__________WHY FILES NOT WORK__________.txt

firefox.exe - фальшивый файл, замаскированный под браузер Mozilla Firefox

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: crossroads2371@protonmail.ch

BTC: -

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis (UPX) >>

𝚺 VirusTotal analysis (UPX) >>

🐞 Intezer analysis (UPX) >>

ᕒ ANY.RUN analysis (UPX) >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

© Amigo-A (Andrew Ivanov): All blog articles. Contact.

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Маркер зашифрованных файлов:

MZ HIDRA - с буквой I, хотя в записке Hydra написана с буквой Y.

Файлы, связанные с этим Ransomware:

__________WHY FILES NOT WORK__________.txt

firefox.exe - фальшивый файл, замаскированный под браузер Mozilla Firefox

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: crossroads2371@protonmail.ch

BTC: -

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis (UPX) >>

𝚺 VirusTotal analysis (UPX) >>

🐞 Intezer analysis (UPX) >>

ᕒ ANY.RUN analysis (UPX) >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + Tweet + myTweet ID Ransomware (ID as Hydra) Write-up, Topic of Support *

Thanks: Michael Gillespie Andrew Ivanov (author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.