ShadowCryptor Ransomware

ShadowCryptor Cover-Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES+RSA, а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название: Shadow Cryptor. На файле написано: yislos.exe.

Обнаружения:

DrWeb -> Trojan.PWS.Siggen2.47603

BitDefender -> Gen:Variant.Razy.646819

ESET-NOD32 -> A Variant Of Win32/Filecoder.GandCrab.G

F-Prot -> W32/Gandcrab.CI

Kaspersky -> Trojan.Win32.DelShad.boz

Malwarebytes -> Malware.AI.3864069321

Rising -> Ransom.ShadowCryptor!1.C536 (CLOUD)

Symantec -> Trojan Horse

TrendMicro -> Ransom.Win32.SHADOWCRYPTOR.B

---

© Генеалогия: GandCrab??? >> Shadow Cryptor

Изображение — логотип статьи

К зашифрованным файлам добавляется расширение: .<ID{6}>

Примеры таких расширений:

.A5B043

.0D34E0

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Образец этого крипто-вымогателя был обнаружен в середине апреля 2020 г. Дата создания исполняемого файла: 14 ноября 2019. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записки с требованием выкупа называются по шаблону:

<ID>-DECRYPT.txt

<ID>-DECRYPT.html

Примеры таких записок:

A5B043-DECRYPT.txt

A5B043-DECRYPT.html

0D34E0-DECRYPT.txt

0D34E0-DECRYPT.html

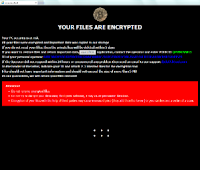

---= SHADOW CRYPTOR =---

***********************UNDER NO CIRCUMSTANCES DO NOT DELETE THIS FILE, UNTIL ALL YOUR DATA IS RECOVERED***********************

Attention!

All your files, documents, photos, databases and other important files are encrypted and have the extension: .0D34E0

The only method of recovering files is to purchase an unique private key. Only we can give you this key and only we can recover your files.

You only have 7 days of payment time, after which the password will be automatically destroyed by the system.

You can contact us by the following ways:

----------------------------------------------------------------------------------------

EMAIL:test@mail.com

REPEAT:test@mail.com

----------------------------------------------------------------------------------------

ATTENTION!

IN ORDER TO PREVENT DATA DAMAGE:

* DO NOT MODIFY ENCRYPTED FILES

* DO NOT CHANGE DATA BELOW

---BEGIN ENCRYPT KEY---

uy/f7j0ziu3yOrclC7HlhFjZVX7DRkBuKqNJlGkzqIIJ1*** [всего 1708 знаков]

---END ENCRYPT KEY---

Перевод записки на русский язык:

*********************** НИ ПРИ КАКИХ ОБСТОЯТЕЛЬСТВАХ НЕ УДАЛЯЙТЕ ЭТОТ ФАЙЛ, ПОКА ВСЕ ВАШИ ДАННЫЕ НЕ БУДУТ ВОССТАНОВЛЕНЫ ************ ***********

Внимание!

Все ваши файлы, документы, фото, базы данных и другие важные файлы зашифрованы и имеют расширение: .0D34E0

Единственный способ восстановления файлов - это покупка уникального закрытого ключа. Только мы можем дать вам этот ключ, и только мы можем восстановить ваши файлы.

У вас есть только 7 дней с момента оплаты, после чего пароль будет автоматически уничтожен системой.

Вы можете связаться с нами следующими способами:

-------------------------------------------------- --------------------------------------

E-MAIL: test@mail.com

REPEAT: test@mail.com

-------------------------------------------------- --------------------------------------

ВНИМАНИЕ!

Для того, чтобы предотвратить повреждение данных:

* НЕ ИЗМЕНЯЙТЕ ЗАШИФРОВАННЫЕ ФАЙЛЫ

* НЕ ИЗМЕНЯЙТЕ ДАННЫЕ НИЖЕ

--- НАЧАЛО КЛЮЧА ШИФРОВАНИЯ ---

uy / f7j0ziu3yOrclC7HlhFjZVX7DRkBuKqNJlGkzqIIJ1*** [всего 1708 знаков]

--- КОНЕЦ КЛЮЧА ШИФРОВАНИЯ ---

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Содержит вредоносное ПО Fireball, которое нацелено на браузеры и хищение информации из них (VT, info1, info2).

По этой причине я отношу ShadowCryptor к Cover-Ransomware (CRW, CRw). Я ввел в Дайджесте новое название "Cover-Ransomware" для программ-вымогателей, которые являются прикрытием для установки других вредоносных программ. Ранее вымогатели или фейк-вымогатели, которые вели себя подобным образом, уже были описаны в нашем Дайджесте, без выделения в отдельный вид. Другие Cover-Ransomware: CoronaVirus Ransomware, Sadogo Ransomware.

➤ Удаляет теневые копии файлов с помощью команды:

"vssadmin.exe delete shadows /all /Quiet"

Список файловых расширений, подвергающихся шифрованию:

Большинство типов файлов, кроме тех, что находятся в белых списках.

Это наверняка будут документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Пропускаемые директории:

\ProgramData\

\Boot\

\Program Files\

\Program Files (x86)\

\All Users\

\IETldCache\

\Boot\

\Local Settings\

\Windows\\log\

Пропускаемые файлы:

desktop.ini

autorun.inf

ntuser.dat

iconcache.db

bootsect.bak

boot.ini

ntuser.dat.log

thumbs.db

-DECRYPT.txt

-DECRYPT.html

NTDETECT.COM

Bootfont.bin

Файлы, связанные с этим Ransomware:

<ID>-DECRYPT.txt

<ID>-DECRYPT.html

EncryptMain.exe

yislos.exe

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

Global\37886320

Сетевые подключения и связи:

Email: test@mail.com

BTC: -

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

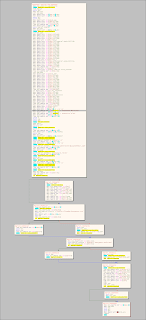

Результаты анализов:

🔻 Triage analysis >>

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Вариант от 31 мая 2020:

Расширение: .!Shadow

Пример зашифрованного файла: {ShadowofDeath@elude.in}.ID=AEYZEW.a5_gardencenterlogo.jpg.!Shadow

Записка: !ENCRYPTED-README.hta

Email: ShadowofDeath@elude.in

Содержание записки:

All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, please send an email to ShadowofDeath@elude.in

The subject of your email should be: AEYZEW

You have to pay for decryption in Bitcoin. The price depends on how fast you contact us. After payment we will send you the decryption tool.

How can you trust us to decrypt your files?

Before paying you can send us up to 3 files for free decryption. The total size of files must be less than 2Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

https://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

http://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

=== 2021 ===

Вариант от 12 сентября 2021 или раньше:

Расширение: .!palang

Полное расширение: {MrPalang@Cock.li}.ID=XXXXXXXX.filename.!palang

Email: MrPalang@Cock.li, MrPalang@mail2tor.com

Содержание записки:

All your files have been encrypted due to a security problem with your PC. If you want to restore them, please send an email to MrPalang@Cock.li

The subject of your email should be: ***

If you don't get a response within 24 hours, send an email to MrPalang@mail2tor.com

You have to pay for decryption in Bitcoin. The price depends on how fast you contact us. After payment we will send you the decryption tool.

# How can you trust us to decrypt your files?

Before paying you can send us up to 3 files for free decryption. The total size of files must be less than 2Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

# How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

https://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

http://www.coindesk.com/information/how-can-i-buy-bitcoins/

*** Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

Вариант от 13 сентября 2021:

Расширение: .!shadow

Пример зашифрованного файла: {ShadowofDeath@elude.in}.ID=1A8BA839.Setup.xml.!shadow

Записки: !README!.txt, !README!.hta

Email: ShadowofDeath@elude.in, ShadowofdeathAdmin@mail2tor.com

VT + TG + AR: d65a7c47422f68b6ad0e53978b78c7cf

Обнаружения:

DrWeb -> Trojan.Encoder.34343

BitDefender -> Generic.Ransom.DCRTR.192B9E94

ESET-NOD32 -> A Variant Of MSIL/Filecoder.AES

Вариант от 25 сентября 2021:

Расширение: .!Charlie

Полное расширение: .[charlieAdmin@mail2tor.com]ID=XXXXXX.!Charlie

Пример зашифрованного файла: Document.doc.[charlieAdmin@mail2tor.com]ID=DADFD4.!Charlie

Записка: !README!.hta

Email: charlieAdmin@mail2tor.com, charlieSuport@tutanota.com

---

Содержание записки:

All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, please send an email to charlieAdmin@mail2tor.com

The subject of your email should be: DADFD4

if you didn't get any response you can send an email to charlieSuport@tutanota.com

You have to pay for decryption in Bitcoin. The price depends on how fast you contact us. After payment we will send you the decryption tool.

How can you trust us to decrypt your files?

Before paying you can send us up to 3 files for free decryption. The total size of files must be less than 2Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

https://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

http://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + Tweet + myTweet ID Ransomware (ID as ***) Write-up, Topic of Support *

Thanks: dnwls0719 Andrew Ivanov (author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.