CrypTron Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES (режим CBC), а затем сообщает, что нужно ввести пароль для того, чтобы запустить расшифровку файлов. Оригинальное название: CrypTron (указано в записке). На файле написано: test.exe и decrypt.exe. Написан на языке Python.

Обнаружения:

DrWeb -> Trojan.Encoder.31642

BitDefender -> Gen:Trojan.Heur.GC.@JZ@qjDCvxmay

ALYac -> Trojan.Ransom.Python

Avira (no cloud) -> TR/Ransom.dnrjn

ESET-NOD32 -> Python/Filecoder.W

Kaspersky -> Trojan-Ransom.Win32.Encoder.igt

Malwarebytes -> Ransom.Cryptron.Python

Microsoft -> Ransom:Win32/Vigorf.A

Symantec -> ML.Attribute.HighConfidence

TrendMicro -> TROJ_GEN.R002H0CDM20

---

To AV vendors! Want to be on this list regularly or be higher on the list? Contact me!

AV вендорам! Хотите быть в этом списке регулярно или повыше? Сообщите мне!

© Генеалогия: другие Python ransomware >> CrypTron

Изображение — логотип статьи

К зашифрованным файлам добавляется расширение: .crypt

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на середину апреля 2020 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Запиской с требованием выкупа выступает экран блокировки:

Содержание текста о выкупе:

- CrypTron -

All Documents on this Computer have been encrypted with an military-grade encryption-algorithm:

[AES2S6_CBC_random-IV]

The decryption-Password is not stored on this Computer

To get the Key, ask the developer of this Programm...

Wrong Key-Input will lead to the lose of all files.

Please enter decryption key: ***

Перевод текста на русский язык:

- CrypTron -

Все документы на этом компьютере зашифрованы с алгоритмом шифрования военного уровня:

[AES2S6_CBC_random-IV]

Пароль дешифрования не хранится на этом компьютере

Чтобы получить Ключ, спросите разработчика этой Программы ...

Неправильный ввод ключа приведет к потере всех файлов.

Пожалуйста, введите ключ расшифровки: ***

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Использует следующую команду для завершения работы системы и преезагрузки:

C:\Windows\system32\cmd.exe /c shutdown -r -t 0

"LogonUI.exe" /flags:0x0 /state0:0xa3b3a855 /state1:0x41c64e6d

Компьютер перезагружается и после загрузки Рабочего стола запускается чёрный экран блокировки с текстом, указанным выше. Файл decrypt.exe добавляется в Автозагрузку Windows.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

test.exe

decrypt.exe

7bd916d7a49e2730dc0df55360e634c271bc3d2120052b67e2d76eb1fff3711d.exe

<random>.exe - случайное название вредоносного файла

msvcm90.i386.pdb

Расположения:

C:\Users\Admin\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\decrypt.exe

C:\Users\Admin\AppData\Local\Temp\7bd916d7a49e2730dc0df55360e634c271bc3d2120052b67e2d76eb1fff3711d.exe

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

Измененные данные LogonUI.exe в HKEY_USERS

\REGISTRY\USER\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Explorer\Accent\AccentPalette = a6d8ff0076b9ed00429ce3000078d700005a9e000042750000264200f7630c00 Set value (data)

\REGISTRY\USER\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Explorer\Accent\StartColorMenu = "4288567808" Set value (int)

\REGISTRY\USER\.DEFAULT\Software\Microsoft\Windows\DWM\ColorizationAfterglowBalance = "10" Set value (int)

\REGISTRY\USER\.DEFAULT\Software\Microsoft\Windows\DWM\ColorizationBlurBalance = "1" Set value (int)

\REGISTRY\USER\.DEFAULT\Software\Microsoft\Windows\DWM\EnableWindowColorization = "1" Set value (int)

\REGISTRY\USER\.DEFAULT\Software\Microsoft\Windows\DWM\AccentColor = "4292311040" Set value (int)

\REGISTRY\USER\.DEFAULT\Software\Microsoft\Windows\DWM\ColorizationGlassAttribute = "1" Set value (int)

\REGISTRY\USER\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Themes\History Key created

\REGISTRY\USER\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Explorer\Accent\AccentColorMenu = "4292311040" Set value (int)

\REGISTRY\USER\.DEFAULT\Software\Microsoft\Windows\DWM Key created

\REGISTRY\USER\.DEFAULT\Software\Microsoft\Windows\DWM\ColorizationColor = "3288365271" Set value (int)

\REGISTRY\USER\.DEFAULT\Software\Microsoft\Windows\DWM\ColorizationColorBalance = "89" Set value (int)

\REGISTRY\USER\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Explorer\Accent Key created

\REGISTRY\USER\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Themes\History\AutoColor = "0" Set value (int)

\REGISTRY\USER\.DEFAULT\Software\Microsoft\Windows\DWM\ColorizationAfterglow = "3288365271" Set value (int)

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

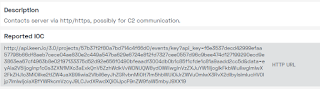

Сетевые подключения и связи:

URL: api-v3_0.us-west-2.prod.aws.keen.io

URL: api.keen.io

Email:

BTC:

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

🔻 Triage analysis >>

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >> VT>

🐞 Intezer analysis >> IA>

ᕒ ANY.RUN analysis >> AR> AR>

ⴵ VMRay analysis >> VMRay>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + Tweet + myTweet ID Ransomware (ID as ***) Write-up, Topic of Support *

Thanks: dnwls0719, Michael Gillespie Andrew Ivanov (author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.