CryDroid Ransomware

(шифровальщик-вымогатель для Android, OSR) (первоисточник на русском)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES (режим CBC) со случайно сгенерированным 16-символьным ключом, а затем требует выкуп, чтобы вернуть файлы. Для информации используется только записка, само устройство не блокируется. Оригинальное название: CryDroid. На файле написано: Android Crypter/Decrypter App Generator. Версии: CryDroid v1.0 и CryDroid v1.1

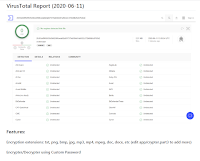

Обнаружения:

DrWeb ->

BitDefender ->

ESET-NOD32 -> Trojan.Android/CryCryptor.A

Ikarus -> Trojan-Ransom.AndroidOS.Crycryptor

Malwarebytes ->

Rising ->

Sophos AV -> Andr/CryDroid-A

Symantec ->

Tencent -> A.rogue.LockerCryCryptor

TrendMicro ->

---

To AV vendors! Want to be on this list regularly or be higher on the list? Contact me!

AV вендорам! Хотите быть в этом списке регулярно или повыше? Сообщите мне!

© Генеалогия: CryDroid >> CryCryptor

Изображение — логотип статьи

К зашифрованным файлам добавляется расширение: .enc

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

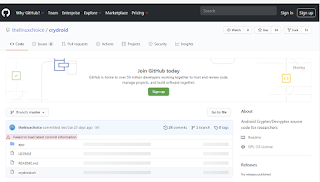

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Исходники этого крипто-вымогателя были опубликованы на сайте github.com в первой половине июня 2020 г. Публикация сопровождается предупреждением, что разработка должна использоваться только в образовательных целях. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру. Через несколько дней эта разработка была использована в CryCryptor Ransomware для атаки на пользователей Android-устройств в Канаде.

Записка с требованием выкупа называется: readme_now.txt

Скриншоты см. в CryCryptor Ransomware >>

Технические детали

Распространяется через сайт публикации разработок Github.com и различные форумы. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Пользователям Android рекомендуется устанавливать приложения только из надежных источников, таких как магазин Google Play.

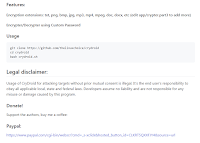

Список файловых расширений, подвергающихся шифрованию:

.avi, .bmp, .doc, .docx, .jpg, .mp3, .mp4, .mpeg, .pdf, .png, .ppt, .pptx, .txt

Это документы MS Office, PDF, текстовые файлы, фотографии, музыка, видео и пр. При желании, распространитель может добавлять расширения в этот список.

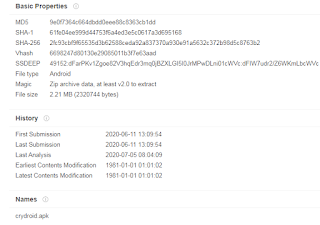

Файлы, связанные с этим Ransomware:

crydroid.apk - исполняемый APK-файл для Android

readme_now.txt - название файла с требованием выкупа

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Сетевые подключения и связи:

Версии: CryDroid v1.0 и CryDroid v1.1

URL image: xxxxs://user-images.githubusercontent.com/34893261/49876636-e894e400-fe0a-11e8-87c4-a0ef00736317.png

URL: xxxxs://github.com/thelinuxchoice/crydroid

URL: xxxxs://github.com/vahid8028/crydroid

URL: xxxxs://www.twitter.com/linux_choice

URL: xxxxs://cracked.to/Thread-CryDroid-Android-Crypter-Decrypter

Email: thechoicelinux@gmail.com

Paypal: xxxxs://www.paypal.com/cgi-bin/webscr?cmd=_s-xclick&hosted_button_id=CLKRT5QXXFJY4&source=url

LiberaPay: https://en.liberapay.com/thelinuxchoice/donate

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 13 июня 2020:

Версия: CryDroid v1.1 (CryDroid Android Crypter/Decrypter)

Сайт (форум): Cracked.to

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + Tweet + myTweet ID Ransomware (n/a) Write-up, Topic of Support *

Thanks: Ptrace Security GmbH, NtRaiseException() Andrew Ivanov (author) Lukas Stefanko, ESET research to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.