Decr1pt Ransomware

Aliases: TinyCryptor, Anti-Russian, CorpVPM

OldGremlin Hacking Team

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES+RSA, а затем требует отправить файл записки на email вымогателей, чтобы узнать как заплатить выкуп в $50000 и вернуть файлы. Оригинальное название: в записке не указано. Хакеры-вымогатели: OldGremlin Hacking Team, вероятно из Украины.

---

Обнаружения:

DrWeb -> JS.Siggen5.38065, Trojan.DownLoader33.59928

ALYac -> Trojan.Downloader.LnK.Gen

BitDefender -> Trojan.GenericKD.43429205, Trojan.GenericKD.34114734

ESET-NOD32 -> LNK/TrojanDropper.Agent.BM, LNK/TrojanDropper.Agent.BM

Kaspersky -> HEUR:Trojan.Script.Generic

McAfee -> LNK/Downloader.bm

Symantec -> Trojan.Gen.NPE

Tencent -> Win32.Trojan.Agent.Dvfx, Win32.Trojan.Agent.Pjdm

TrendMicro -> TROJ_FRS.0NA103G220, HEUR_LNKEXEC.A

---

© Генеалогия: ??? >> Decr1pt (CorpVPM)

К зашифрованным файлам никакое расширение не добавляется.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на начало июля 2020 г. Ориентирован на русскоязычных пользователей, что не мешает распространять его по всему миру.

Записка с требованием выкупа называется по шаблону: README_<random12>.txt

Примеры записок:

README_ma3byib38w8s.txt

README_rwi05g2osjlx.txt

Содержание записки о выкупе:

Здравствуйте.

[!] Ваши файлы были зашифрованы

Для восстановления информации отправьте этот файл [README-ma3byib38w8s.txt] на почту:

decr1pt@protonmail.com

[!] Важно

1. В случае отсутствия сообщений от вас в течение 5 дней:

- ключи восстановления будут удалены

- все ваши файлы будут выложены в публичный доступ

2. Не пытайтесь восстановить файлы самостоятельно. Это приведет к безвозвратной потере информации.

3. Вы можете найти файл [README-ma3byib38w8s.txt] на рабочем столе, в папках %TEMP% или %APPDATA%.

Перевод записки на русский язык:

*** уже сделан ***

Технические детали

Распространяется с помощью вредоносных документов в архиве (.docx, .lnk, .zip), устанавливает троян-бэкдор TinyNode, выполняющий функцию первичного загрузчика, который, используя технологии JS и PowerShell, выполняет известную атаку повышения прав, позволяет скачивать и запускать другие вредоносные программы.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Пока пользователь ПК просматривает загруженный документ Word, шифровальщик шифрует файлы и удаляет теневые копии файлов. Затем предлагает подключиться к какой-то CorpVPN.

Список файловых расширений, подвергающихся шифрованию:

Все файлы, кроме тх, что находятся в списках исключений.

Это наверняка будут документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Исключаемые директории:

windows, program files, programdata, appdata, system volume information, .bin, msocache, boot, intel, perflogs, mozilla, google, yandex, .~bt, .~ws

Исключаемые файловые расширения:

.386, .adv, .ani, .bat, .bin, .cab, .cmd, .com, .cpl, .cur, .deskthemepack, .diagcab, .diagcfg, .diagpkg, .dll, .drv, .exe, .hlp, .hta, .icl, .icns, .ico, .ics, .idx, .ini, .key, .ldf, .lnk, .mod, .mpa, .msc, .msi, .msp, .msstyles, .msu, .nls, .nomedia, .ocx, .prf, .ps1, .rom, .rtp, .scr, .shs, .spl, .sys, .theme, .themepack, .wpx

Файлы, связанные с этим Ransomware:

README_<random12>.txt - шаблон названия файла с требованием выкупа

README_ma3byib38w8s.txt - пример файла с требованием выкупа

README_rwi05g2osjlx.txt - пример файла с требованием выкупа

DllHost.exe - исполняемый вредоносный файл

fumng6b7.ini

ftzaxvjd.ini

uch-orxm.0.cs

uch-orxm.cmdline

uch-orxm.0.dll

uch-orxm.0.out

uch-orxm.0.pdb

и другие

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

C:\Users\User\AppData\Local\Temp\N-388-30.06.2020.docx.lnk

C:\Users\User\AppData\Roaming\<random>.ini

C:\Windows\system32\DllHost.exe

C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

C&C: 45.61.138.170

URL: old-mud-23cb.tkbizulvc.workers.dev

URL: curly-sound-d93e.ygrhxogxiogc.workers.dev

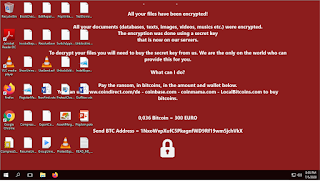

Скриншоты, демонстрирующие кому на самом деле принадлежит адрес 45.61.138.170, кто прикрывает источник и почему атака направлена на русскоязычных пользователей и компании.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Пока пользователь ПК просматривает загруженный документ Word, шифровальщик шифрует файлы и удаляет теневые копии файлов. Затем предлагает подключиться к какой-то CorpVPN.

Список файловых расширений, подвергающихся шифрованию:

Все файлы, кроме тх, что находятся в списках исключений.

Это наверняка будут документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Исключаемые директории:

windows, program files, programdata, appdata, system volume information, .bin, msocache, boot, intel, perflogs, mozilla, google, yandex, .~bt, .~ws

Исключаемые файловые расширения:

.386, .adv, .ani, .bat, .bin, .cab, .cmd, .com, .cpl, .cur, .deskthemepack, .diagcab, .diagcfg, .diagpkg, .dll, .drv, .exe, .hlp, .hta, .icl, .icns, .ico, .ics, .idx, .ini, .key, .ldf, .lnk, .mod, .mpa, .msc, .msi, .msp, .msstyles, .msu, .nls, .nomedia, .ocx, .prf, .ps1, .rom, .rtp, .scr, .shs, .spl, .sys, .theme, .themepack, .wpx

Файлы, связанные с этим Ransomware:

README_<random12>.txt - шаблон названия файла с требованием выкупа

README_ma3byib38w8s.txt - пример файла с требованием выкупа

README_rwi05g2osjlx.txt - пример файла с требованием выкупа

DllHost.exe - исполняемый вредоносный файл

fumng6b7.ini

ftzaxvjd.ini

uch-orxm.0.cs

uch-orxm.cmdline

uch-orxm.0.dll

uch-orxm.0.out

uch-orxm.0.pdb

и другие

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

C:\Users\User\AppData\Local\Temp\N-388-30.06.2020.docx.lnk

C:\Users\User\AppData\Roaming\<random>.ini

C:\Windows\system32\DllHost.exe

C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

C&C: 45.61.138.170

URL: old-mud-23cb.tkbizulvc.workers.dev

URL: curly-sound-d93e.ygrhxogxiogc.workers.dev

Скриншоты, демонстрирующие кому на самом деле принадлежит адрес 45.61.138.170, кто прикрывает источник и почему атака направлена на русскоязычных пользователей и компании.

Email: decr1pt@protonmail.com

BTC: -

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

🔻 Triage analysis >> TG> TG>

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >> VT> VT>

🐞 Intezer analysis >> IA>

ᕒ ANY.RUN analysis >> AR>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 12 августа 2020:

Записка: README_<random12>.txt

Email: decr1pt@protonmail.com

Киберкриминальная группа OldGremlin, состоящая из русскоязычных хакеров, используя собственный шифровальщик TinyCryptor (он же Decr1pt), а также бэкдор TinyNode и троян TinyPosh, атакует исключительно российские компании — банки и финансовые компании, промышленные предприятия, медицинские организации, разработчиков ПО. Начиная с весны 2020 года OldGremlin, по оценкам экспертов Group-IB, провела как минимум 9 кампаний по рассылке вредоносных писем, отправленных якобы от имени микрофинансовых организаций, российского металлургического холдинга, белорусского завода "МТЗ", стоматологической клиники, юридической фирмы, а также медиахолдинга РБК.

Схема атаки

На начальном этапе злоумышленники используют TinyNode бэкдор, который загружает и запускает дополнительные вредоносные программы. Получив удаленный доступ к компьютеру жертвы, киберпреступники могут легко выполнить сетевую разведку, собрать ценные данные и распространить вредоносы по сети организации. Как и многие другие группы, OldGremlin использует фреймворк Cobalt Strike для обеспечения максимальной эффективности постэксплуатационных действий.

Затем злоумышленники перемещаются по сети, получив учетные данные администратора домена. Они создают дополнительный аккаунт с такими же привилегиями, если основный аккаунт будет заблокирован. В данном случае резервное копирование не поможет сохранить данные, т.к. киберпреступники сотрут все резервные копии и за несколько часов в выходные дни распространят TinyCryptor на все компьютеры корпоративной сети.

Атака от 14 марта 2022:

Атака от 14 марта 2022:

Хакеры из OldGremlin атаковали сайт Wildberries и поместили в него вирус-шифровальщик, который стал причиной масштабного сбоя в работе Wildberries. Статья >>

Другие атаки в марте 2022:

Другие атаки в марте 2022:

Хакерская группа OldGremlin продолжает целенаправленные атаки на другие российские объекты. Это только подтверждает локализацию хакеров из Украины или другой страны, использующей исполнителей, знающих русский язык.

Хакерской группой могут использоваться различные уловки в email-рассылках:

- сообщение на тему санкций против российских компаний,

- сообщения из суда, банка, иной финансовой организации;

- сообщения от адвокатов, риелторов, тяжба с наследством;

- ссылки на просмотр, загрузку, заманчивые тарифные планы;

- предложения от "Яндекса", "Dropbox", "Google", из соц. сетей.

Новость от 20 октября 2022:

Вариант для Linux. ориентированный на российские организации, работает так же, как вариант для Windows, используя алгоритм AES с режимом блочного шифрования CBC для шифрования файлов с помощью 256-битного ключа, который шифруется с использованием асимметричной криптосистемы RSA-2048. Исполняемый файл вредоноса упаковывается с помощью Ultimate Packer (UPX) и добавляет расширение .crypt к зашифрованным файлам, среди которых .RAW, .ZST, .CSV, .IMG, .ISO, SQL, TAR, TGZ, .DAT, .GZ, .DUMP.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + Tweet + myTweet ID Ransomware (ID as Decr1pt) Write-up, Topic of Support Added later: Большая охота OldGremlin

Thanks: _re_fox, Petrovic, Michael Gillespie Andrew Ivanov (author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.