TapPiF Ransomware

TPF Ransomware

(фейк-шифровальщик) (первоисточник)

Translation into English

Этот крипто-вымогатель делает вид, что шифрует данные пользователей, а затем требует связаться с вымогателем, чтобы заплатить за пароль и вернуть файлы. Оригинальное название: TapPiF, TPF, TapRiF Trojans, TAF. F MALWARE.

---

Обнаружения:

DrWeb -> Trojan.Encoder.32352

Avira (no cloud) -> TR/FileCoder.cpqcp

BitDefender -> Trojan.GenericKD.43687145

ESET-NOD32 -> MSIL/Hoax.FakeFilecoder.GG

Kaspersky -> HEUR:Trojan-Ransom.MSIL.Encoder.gen

Malwarebytes -> Ransom.TapPIF

Qihoo-360 -> Generic/Trojan.Ransom.d23

Rising -> Ransom.Encoder!8.FFD4 (CLOUD)

Symantec -> ML.Attribute.HighConfidence, Downloader

Tencent -> Msil.Risk.Hoax.Pdvr

TrendMicro -> Ransom_Encoder.R002C0WHK20

---

© Генеалогия: TPF > TapPiF (TPF2)

Изображение — логотип статьи

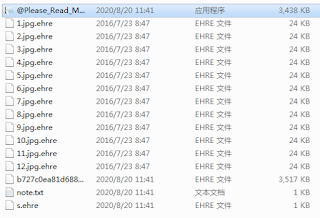

К зашифрованным файлам добавляется расширение: .ehre

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на вторую половину августа 2020 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

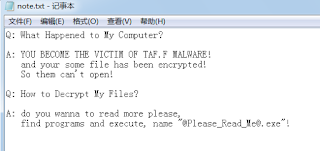

Записка с требованием выкупа называется: note.txt

Содержание текстовой записки:

Q: What Happened to My Computer?

A: YOU BECOME THE VICTIM OF TAF. F MALWARE!

and your some file has been encrypted!

So them can't open!

Q: How to Decrypt My Files?

A: do you wanna to read more please,

find programs and execute, name "@Please_Read_Me@. exe"!

Перевод текстовой записки:

В: Что случилось с моим компьютером?

О: ТЫ СТАЛ ЖЕРТВОЙ TAF. F MALWARE!

и твой некий файл зашифрован!

Так что его не открыть!

В: Как расшифровать мои файлы?

О: ты хочешь прочитать больше, то

найди программу и запусти, название "@Please_Read_Me@. exe"!

Запиской с требованием выкупа также выступает экран блокировки: @Please_Read_Me@.exe

Содержание текста на экране:

Ooops! Your Some Files Has Been Encrypted!

What Happened to My Computer?

Your Computer has been injected by TapRiF Trojans!

and Your Some Files Has Been Encrypted by it!

How to remove it?

You Need to pay to creator, but can't more text on this window,

So You Need to Going to

https://dropbox.com/7bdYTx98b6b to download file and read it to know how to pay.

If your is Low profit.

You can press <Decrypt some for free> button to decrypt some for free!

Pay Next?

If You Already have password,

Enter Your Password in Send Message to Creator,

and press <decrypt all> button to decrypt all

Перевод текста на русский язык:

Упс! Некоторые ваши файлы зашифрованы!

Что случилось с моим компьютером?

Ваш компьютер был заражен троянами TapRiF!

и некоторые ваши файлы были зашифрованы им!

Как его убрать?

Вам нужно заплатить создателю, но в этом окне больше текста не может быть,

Итак, вам нужно перейти к

https://dropbox.com/7bdYTx98b6b, чтобы загрузить файл и прочитать его, чтобы узнать, как платить.

Если у вас низкая прибыль.

Вы можете нажать кнопку <Расшифровать некоторые бесплатно>, чтобы расшифровать некоторые бесплатно!

Оплатить дальше?

Если у вас уже есть пароль,

Введите свой пароль в поле "Отправить сообщение создателю",

и нажмите кнопку <расшифровать все>, чтобы расшифровать все

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

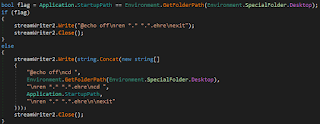

➤ На самом деле не шифрует, а просто переименовывает файлы с помощью batch-команды ren.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

TPF2.pdb - файл проекта программы-вымогателя

taskstl.exe - исполняемый файл вымогателя

taskstl.exe.ehre - исполняемый файл вымогателя также получил расширение

@Please_Read_Me@.exe

note.txt - название файла с требованием выкупа

Сведения об исполняемом файле

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

C:\Users\b8301\Desktop\TPF2\TPF2\obj\Debug\TPF2.pdb

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

URL: https://dropbox.com/7bdYTx98b6b

Email:

BTC:

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Внимание! Файлы можно дешифровать! Рекомендую обратиться по этой ссылке к Майклу Джиллеспи >>

Read to links: Tweet on Twitter + Tweet + myTweet ID Ransomware (ID as TapPiF) Write-up, Topic of Support *

Thanks: xiaopao, Michael Gillespie Andrew Ivanov (author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.