FileEngineering Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES+RSA, а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название: в записке не указано. На файле написано: нет данных. Файл оригинального дешифровщика написан на языке Python.

---

Обнаружения:

DrWeb ->

BitDefender ->

ALYac ->

Avira (no cloud) ->

ESET-NOD32 ->

Kaspersky ->

Malwarebytes ->

Microsoft ->

Rising ->

Symantec ->

Tencent ->

TrendMicro ->

© Генеалогия: ??? >> FileEngineering

Изображение — логотип статьи

К зашифрованным файлам добавляется расширение: .encrypted

Фактически используется составное расширение по шаблону:

.id=[XXXXXXXX] Email=[<email_ransom>].encrypted

Реальные примеры таких расширений

.id=[65499***] Email=[FileEngineering@rape.lol].encrypted

.id=[BE38B***] Email=[FileEngineering@mailfence.com].encrypted

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на вторую половину ноября 2020 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру. Среди первых, сообщивших о вымогательстве, пострадавшие из Франции и Украины.

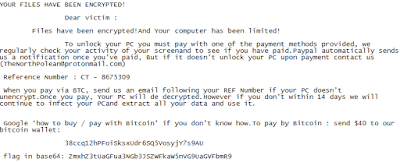

Записка с требованием выкупа называется: Get your files back!.txt

Записка от 23-24 ноября 2020 из Украины (3 email-адреса)

Содержание записки о выкупе:

Перевод записки на русский язык:

Hello

I am a security engineer.

I noticed that your system security is very weak and I hacked it.

And all your files are encrypted!

I can return your files for a fair amount of Bitcoin and also tell you your security vulnerabilities.

Send an email to this address : FileEngineering@mailfence.com

And write this ID in its subject : BE38B***

If I did not reply to you within 12 hours, send an email to : FileEngineering@tutanota.com

or this email : FileEngineering@elude.in

For more trust you can send a small file to me and I will show you Your files are decryptable

There is no way to decrypt your files, so pay attention to the following:

* Never change the name of your files, you may have problems with the decrypt

* Never try to decrypt files with another tool

* You may have a backup of your files but you will never notice your system bugs and I can hack your system again

Перевод записки на русский язык:

Привет

Я инженер по безопасности.

Я заметил, что безопасность вашей системы очень слабый, и взломал ее.

И все ваши файлы зашифрованы!

Я могу вернуть ваши файлы за приличную сумму биткойнов, а также рассказать вам об уязвимостях вашей безопасности.

Отправьте email на этот адрес: FileEngineering@mailfence.com

И впишите этот ID в тему письма: BE38B ***

Если я не ответил вам в течение 12 часов, отправьте email на адрес: FileEngineering@tutanota.com

или на этом адрес: FileEngineering@elude.in

Для большего доверия вы можете отправить мне небольшой файл, и я покажу вам, что Ваши файлы можно расшифровать.

Нет способа расшифровать ваши файлы, поэтому платите внимание на следующее:

* Никогда не меняйте названия ваших файлов, вы получите проблемы с расшифровкой

* Никогда не пытайтесь расшифровать файлы другим инструментом

* У вас может быть резервная копия ваших файлов, но вы никогда не заметите системных ошибок, и я могу снова взломать вашу систему

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

Get your files back!.txt - название файла с требованием выкупа

<random>.exe - случайное название вредоносного файла

5A24250C.exe - название файла оригинального дешифровщика

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: FileEngineering@rape.lol

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

🔻 Triage analysis >>

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

Обновление от 27 ноября 2020:

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: FileEngineering@rape.lol

FileEngineering@mailfence.com

FileEngineering@tutanota.com

FileEngineering@elude.in

BTC: - См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

🔻 Triage analysis >>

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ДЕШИФРОВЩИК === DECRYPTOR ===

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 27 ноября 2020:

Расширение: .encrypted

Составное расширение: .id=[XXXXXXXX] Email=[ICanFixYourFiles@tutanota.com].encrypted

Записка: Get your files back!.txt

Email: ICanFixYourFiles@tutanota.com, ICanDecryptYourFiles@cock.li

Email: ICanFixYourFiles@tutanota.com, ICanDecryptYourFiles@cock.li

➤ Содержание записки:

Hello

I am a security engineer.

I noticed that your system security is very weak and I hacked it.

And all your files are encrypted!

I can return your files for a fair amount of Bitcoin and also tell you your security vulnerabilities.

Send an email to this address : ICanFixYourFiles@tutanota.com

And write this ID in its subject : 5A242***

If I did not reply to you within 12 hours, send an email to : ICanDecryptYourFiles@cock.li

For more trust you can send a small file to me and I will show you Your files are decryptable

There is no way to decrypt your files, so pay attention to the following:

* Never change the name of your files, you may have problems with the decrypt

* Never try to decrypt files with another tool

* You may have a backup of your files but you will never notice your system bugs and I can hack your system again

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message ID Ransomware (ID as ***) Write-up, Topic of Support *

Thanks: Andrew Ivanov (article author) Comrade335, quitman7 to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.