FiveHands Ransomware

FiveHandsCrypt Ransomware

HelloKitty-FiveHands Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES-128 + NTRUEncrypt, а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название: в записке не указано. На файле написано: ionline.exe. FiveHands, как и HelloKitty, написан на C++, но использует больше функций из стандартной библиотеки шаблонов C++ (STL).

---

Обнаружения:

DrWeb -> Trojan.Encoder.33428

BitDefender -> Gen:Variant.Zusy.366866

ALYac -> Trojan.Ransom.DEATHRansom

Avira (no cloud) -> TR/Redcap.kgozg

ESET-NOD32 -> A Variant Of Win32/Filecoder.DeathRansom.E

Kaspersky -> HEUR:Trojan.Win32.Udochka.gen

Malwarebytes -> Ransom.FileCryptor

Microsoft -> Ransom:Win32/CryptoLocker!MSR

Rising -> Ransom.CryptoLocker!8.4617 (CLOUD)

Symantec -> ML.Attribute.HighConfidence

Tencent -> Malware.Win32.Gencirc.11bb6476

TrendMicro -> Ransom.Win32.CRYPTOLOCKER.D

---

© Генеалогия: DeathRansom >> HelloKitty > FiveHands

Обнаружения:

DrWeb -> Trojan.Encoder.33428

BitDefender -> Gen:Variant.Zusy.366866

ALYac -> Trojan.Ransom.DEATHRansom

Avira (no cloud) -> TR/Redcap.kgozg

ESET-NOD32 -> A Variant Of Win32/Filecoder.DeathRansom.E

Kaspersky -> HEUR:Trojan.Win32.Udochka.gen

Malwarebytes -> Ransom.FileCryptor

Microsoft -> Ransom:Win32/CryptoLocker!MSR

Rising -> Ransom.CryptoLocker!8.4617 (CLOUD)

Symantec -> ML.Attribute.HighConfidence

Tencent -> Malware.Win32.Gencirc.11bb6476

TrendMicro -> Ransom.Win32.CRYPTOLOCKER.D

---

© Генеалогия: DeathRansom >> HelloKitty > FiveHands

Изображение — логотип статьи

К зашифрованным файлам добавляется расширение: .crypt

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на конец декабря 2020 - начало января 2021 г. и далее. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

Записка с требованием выкупа называется: DECRYPT_NOTE.txt

Содержание записки о выкупе:

Перевод записки на русский язык:

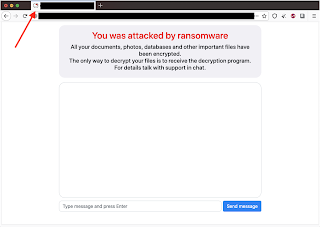

Когда Tor-ссылка ещё работала можно было видеть, что на странице чата поддержки использовалась иконка Kitty

Hello ***

Congratulations!

This PC hacked.

Some data has been stored in our servers and ready for publish.

Content of your files has been successfully encrypted with unique public key.

To restore your files you need buy official decryptor with unique private decription key.

Contact with us to get decryptor using TOR browser (https://www.torproject.org/) and your personal contact link in TOR network below.

IMPORTANT:

Don't modify encrypted files or you can damage them and decryption will be impossible!

To contact with us you have ONE week from the encryption time, after decryption keys and your personal contact link will be deleted automaticaly. Stored information can be publish.

Thanks for undestanding.

Best regards.

Your personal contact link:

http://decrypts3nln3tic.onion/secret/18ebdc51148b7c55b451a7d070d***

Перевод записки на русский язык:

Привет ***

Поздравляю!

Этот ПК взломан.

Некоторые данные хранятся на наших серверах и готовы к публикации.

Содержимое ваших файлов успешно зашифровано с уникальным открытым ключом.

Для восстановления файлов вам надо купить официальный дешифратор с уникальным закрытым ключом дешифрования.

Контакт с нами, чтобы получить дешифратор, используя браузер TOR (https://www.torproject.org/) и вашу личную контактную ссылку в сети TOR ниже.

ВАЖНО:

Не изменяйте зашифрованные файлы, иначе вы можете повредить их и будет невозможно расшифровать!

Для связи с нами у вас есть ОДНА неделя с момента шифрования, потом ключи дешифрования и ваша личная контактная ссылка автоматически удалятся. Сохраненная информация может быть публикована.

Спасибо за понимание.

Лучшие пожелания.

Ваша личная контактная ссылка:

http://decrypts3nln3tic.onion/secret/18ebdc51148b7c55b451a7d070d***

Когда Tor-ссылка ещё работала можно было видеть, что на странице чата поддержки использовалась иконка Kitty

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Подробности шифрования

FiveHands использует встроенный открытый ключ NTRU. Он хеширован SHA512, а первые 32 байта используются в качестве идентификатора жертвы в записке с требованием выкупа. Этот публичный ключ NTRU также используется для шифрования симметричного ключа каждого файла. FiveHands для симметричного ключа использует встроенную процедуру генерации для создания 16 случайных байтов, используемых для AES-ключа для шифрования каждого файла.

После того, как каждый файл зашифрован, исходный размер файла, магическое значение DE C0, AD BA и ключ AES зашифровываются с помощью открытого ключа NTRU и добавляются к файлу. Четыре магических байта DB DC CC AB добавляются в конец зашифрованного файла. FiveHands включает дополнительный код, которого нет у его предшественников DeathRansom и HelloKitty, чтобы использовать диспетчер перезапуска Windows для закрытия файла, который используется в данный момент, чтобы его можно было разблокировать и успешно зашифровать.

Поток и последовательность шифрования FiveHands сильно отличается от DeathRansom и HelloKitty, потому что он включает асинхронные запросы ввода-вывода и использует разные встроенные библиотеки шифрования.

В отличии от DeathRansom и HelloKitty, в FiveHands использьзуется дроппер, работающего только с памятью, который при выполнении ожидает, что в командной строке будет указано значение -key, за которым следует значение ключа, необходимое для расшифровки его полезной нагрузки.

Полезная нагрузка сохраняется и шифруется с помощью AES-128 с использованием IV «85471kayecaxaubv». Расшифрованная полезная нагрузка сразу же выполняется.

➤ FiveHands не проверяет языковой идентификатор или раскладку клавиатуры, потому может атаковать по всему миру. FiveHands не проверяет мьютекс, потому файлы могут повторно шифроваться.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

➤ Исключаемые из шифрования файлы и папки:

programdata

windows

all users

winnt

appdata

application data

local settings

boot

ntldr

iconcache.db

thumbs.db

Файлы, связанные с этим Ransomware:

DECRYPT_NOTE.txt - название файла с требованием выкупа;

ionline.exe - название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Tor-URL: http://decrypts3nln3tic.onion/secret/***

Email: -

BTC: -

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

🔻 Triage analysis >>

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно. Присылайте образцы.

Вариант от 27 января 2021:

BTC: -

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

🔻 Triage analysis >>

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

DeathRansom Ransomware - ноябрь 2019 - август 2020

другие варианты - в течении 2020

TechandStrat Ransomware - октябрь 2020

HelloKitty Ransomware - ноябрь 2020 и далее

FiveHands Ransomware - декабрь 2020 - январь 2021 и далее

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Вариант от 27 января 2021:

Расширение: .crypt

Записка: DECRYPT_NOTE.txt

Tor-URL: decrypts3nln3tic.onion

Tor-URL: decrypts3nln3tic.onion

Вариант от 27 марта2021:

Самоназвание в записке: HellKitty

Расширение: .crypt

Записка: DECRYPT_NOTE.txt

Tor-URL: decrypts3nln3tic.onion

➤ Содержание записки:

Hello THE AKA GROUP

Your network was hacked! Files are encrypted by HellKitty!

Data from your servers was dumped!

At now this incident is a secret!

To resolve this situation and decrypt files please contact us using TOR browser (https://www.torproject.org/) and your personal contact link in TOR network below.

We will wait contact us within the next 3 days.

In case of your disregard, we reserve the right to dispose of the dumped data at our discretion including publishing.

IMPORTANT: Don't modify encrypted files or you can damage them and decryption will be impossible!

Sorry for the inconvenience, it just business.

Best Regards.

Personal contact link:

http://decrypts3nln3tic.onion/secret/53102f60dbbcb576563950***

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: myMessage + Message + Message ID Ransomware (ID as HelloKitty) Write-up, Write-up, Write-up, Topic of Support

Added later:

Write-up (DeathRansom, HelloKitty, FiveHands)

Analysis Report (FiveHands Ransomware)

Thanks: FireEye, BleepingComputer Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.