Pay2Decrypt Ransomware

Aliases: BatFilecoder, BleachGap, RenderGraphics, LeakGap, Humble, Onim

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES+RSA, а затем требует выкуп в 0.0002 BTC, чтобы вернуть файлы. Оригинальное название: Pay2Decrypt. Написан на AutoIt.

---

Обнаружения:

DrWeb -> Trojan.Encoder.33479, Trojan.Encoder.33489, Trojan.Encoder.33569, Trojan.Encoder.33680

BitDefender -> Dropped:Trojan.GenericKD.45329011

ALYac -> Trojan.Ransom.Filecoder

ESET-NOD32 -> A Variant Of Generik.NTEPZQT, BAT/Filecoder.DT, BAT/Filecoder.DR

Ikarus -> Trojan-Ransom.FileCrypter

Jiangmin -> Trojan.PowerShell.ev

Kaspersky -> HEUR:Trojan-Downloader.BAT.GenericMalwarebytes -> Ransom.FileCryptor, Ransom.BleachGap

Microsoft -> Ransom:Win32/Filecoder.PAA!MTB

Rising -> Ransom.Filecoder!8.55A8 (CLOUD)

Symantec -> ML.Attribute.HighConfidence

Tencent -> Bat.Trojan-downloader.Generic.Chn, Bat.Trojan-downloader.Generic.Pdwb

TrendMicro -> Ransom.Win32.MENOPE.THBAGBA, Ransom_Filecoder.R002C0DBI21

---

© Генеалогия: неизвестная разработка 2018 года >> Pay2Decrypt > более новые варианты (в этой статье)

Изображение — логотип статьи

К зашифрованным файлам добавляется расширение: .lck

Может шифровать файлы и добавлять к ним это расширение несколько раз.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на началу - середину февраля 2021 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру. Один из ранних вариантов (14-15 февраля) не содержал контактов и адреса кошелька для уплаты выкупа, поэтому добавлен только после основной статьи.

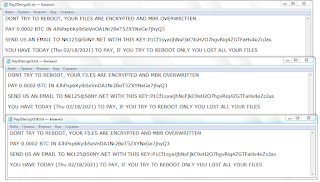

Записки с требованием выкупа называются одинаково, но имеют порядковые номера от 1 до 100:

Pay2Decrypt1.txt

Pay2Decrypt2.txt

***

Pay2Decrypt100.txt

Содержание записки о выкупе:

DONT TRY TO REBOOT, YOUR FILES ARE ENCRYPTED AND MBR OVERWRITTEN

PAY 0.0002 BTC IN 4JhPxp6KylbSeVnOA1Nr2BeT5ZXYNxGe7jhyQ3

SEND US AN EMAIL TO NK125@S0NY.NET WITH THIS KEY:P1Cf1syaijhNsFjkC9sH2O7hgvRiq4ZGTFaHs4eZoJas

YOU HAVE TODAY (Thu 02/18/2021) TO PAY, IF YOU TRY TO REBOOT ONLY YOU LOST ALL YOUR FILES

Перевод записки на русский язык:

НЕ ПЕРЕЗАГРУЖАЙТЕСЬ, ВАШИ ФАЙЛЫ ЗАШИФРОВАНЫ, А MBR ПЕРЕЗАПИСАН

ПЛАТИТЕ 0.0002 BTC НА 4JHPXP6KYLBSEVNOA1NR2BET5ZXYNXGE7JHYQ3

ПИШИТЕ НА EMAIL NK125@S0NY.NET С ЭТИМ КЛЮЧОМ: P1Cf1syaijhNsFjkC9sH2O7hgvRiq4ZGTFaHs4eZoJas

У ВАС ЕСТЬ СЕГОДНЯ (ЧТ, 18.02.2021) ДЛЯ ОПЛАТЫ, ЕСЛИ ВЫ ПЕРЕЗАГРУЗИТЕСЬ, ПОТЕРЯЕТЕ ВСЕ СВОИ ФАЙЛЫ

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Деструктивные функции:

Обходит защиту UAC.

Отключает инструменты базопасности.

Модифицирует ключи реестра.

Удаляет теневые копии файлов.

Завершает работу браузеров (Chrome, Firefox).

➤ Использует утилиту ps2exe и PowerShell (в составе Windows) для того, чтобы скопилировать скрипт в исполняемый файл и запустить его с административными правами на выполнение.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы, исполняемые и установочные файлы программ и пр.

Файлы, связанные с этим Ransomware:

Pay2Decrypt1.txt, Pay2Decrypt2.txt ... Pay2Decrypt100.txt - названия файлов с требованием выкупа;

RenderGraphics.exe - название распространяемого вредоносного файла;

aescrypt.exe - название вредоносного файла, который выполняет шифрование;

ransom.exe, BleachGap.exe - вредоносный файл;

extd.exe - название вредоносного файла;

final.exe - название вредоносного файла;

leakgap.exe - название вредоносного файла;

6A82.bat - командный файл вымогателя;

kill.bat - командный файл вымогателя;

p2d.bat - командный файл вымогателя;

DiscordSendWebhook.exe - программа для отправки сообщений в Discord через командный файл, подбрасывается вымогателем;

Gameover.exe - еще один файл, который подбрасывается вымогателем;

и другие файлы.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

C:\Users\User\AppData\Local\Temp\2AA9.tmp\2AAA.tmp\extd.exe

C:\Users\User\AppData\Local\Temp\CDB.tmp\CDC.tmp\CDD.bat

C:\Users\Admin\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\RenderGraphics.exe

C:\Users\Admin\AppData\Local\Temp\final.exe

C:\Users\User\AppData\Local\Temp\CDB.tmp\DiscordSendWebhook.exe

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: NK125@S0NY.NET

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: NK125@S0NY.NET

BTC: 4JhPxp6KylbSeVnOA1Nr2BeT5ZXYNxGe7jhyQ3 - кажется недействительным

URL исполняемого файла:

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

🔻 Triage analysis >> TG>

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >> VT>

🐞 Intezer analysis >> IA>

ᕒ ANY.RUN analysis >> AR> AR>

ⴵ VMRay analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

Предварительная разработка от 9 октября 2020:

См. ниже результаты анализов.

Результаты анализов:

🔻 Triage analysis >> TG>

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >> VT>

🐞 Intezer analysis >> IA>

ᕒ ANY.RUN analysis >> AR> AR>

ⴵ VMRay analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Предварительная разработка от 9 октября 2020:

Самоназвание: MBR - Note Builder

Файл: MBR_Note_Builder.exe

Предварительная разработка от 21 января 2021:

Файл: gameover.exe (KillMBR)URL исполняемого файла:

Результаты анализов: VT + AR

Файл: BleachGap.exe

Ранний вариант от 31 января 2021:

➤ Обнаружения:

DrWeb -> Trojan.Encoder.33569

BitDefender -> Dropped:Trojan.GenericKD.45329011

ESET-NOD32 -> BAT/Filecoder.DR

Malwarebytes -> Malware.AI.4193686271

Microsoft -> Ransom:Win32/Filecoder.P!MSR

Rising -> Dropper.Generic!8.35E (CLOUD)

Tencent -> Bat.Trojan-dropper.Generic.Lmul

TrendMicro -> Ransom.Win32.HUMBLE.THBAGBA

Ранний вариант от 14-15 февраля 2021:

Расширение: .lck

Записки: Pay2Decrypt1.txt - Pay2Decrypt100.txt

В этом более раннем образце записки нет email и BTC-кошелька вымогателей.

➤ Содержание записки:

Pay us 0.0002 BTC to

Your personal key is: rxGB4fEkDwDxLoESpI1MRq2LlbTJlgEQN6rRrQ7esp24vlL

You have 5 days to pay, if the time elapse, your files will be deleted.

The time start now: D:Sun 02/14/2021 T:23:10:24.53.

---Файл: BleachGap.exe

Результаты анализов: VT + TG + AR + AR + IA

Статья от TrendMicro 4 марта 2021 >>

См. описание как Humble Ransomware.

© Amigo-A (Andrew Ivanov): All blog articles. Contact.

Статья от TrendMicro 4 марта 2021 >>

См. описание как Humble Ransomware.

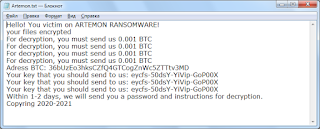

Вариант от 20 марта 2021:

Самоназвание: Onim и Onim 1.4 Ransomware

Расширение: .aes

Записка: Readme.txt

Также используется изображением с текстом, заменяющее обои Рабочего стола.

Email: omm72031@yandex.ru, onimransom@cock.li, onimransom@protonmail.com

Файл: Setup.exe

На файле написано: MalwareBytes Corporation и MalwareBytes 2021 Crack

➤ Обнаружения:

DrWeb -> Trojan.Encoder.33680

BitDefender -> Trojan.GenericKD.36564795

ESET-NOD32 -> BAT/Filecoder.DW

Qihoo-360 -> Win32/Trojan.Generic.HgIASRIA

Rising -> Trojan.Generic@ML.98 (RDMK:PRSWFe/DG0mfY1sECTIgMg)

Symantec -> ML.Attribute.HighConfidence

TrendMicro -> Ransom.Win32.ONIM.THCBCBA

Вариант от 14 мая 2021:

Расширение: .h$

Записка: Pay2Decrypt1.txt

=== 2022 ===

Вариант от 4 июня 2022:

Расширение: .PAY2DECRYPT + random string

Пример расширениея: .PAY2DECRYPTRLDwcYuR13f3VWL6crJ0rFV

Записки: 100 записок на Рабочем столе (Pay2Decrypt1.txt -> Pay2Decrypt100.txt)

Email: P2DqZHMg28A265z@postheo.de, 2DoTJ6L16H1q7a@mail.a1.wtf

Файл: ransomito.exe

Обнаружения:

DrWeb -> Trojan.Encoder.35421

BitDefender -> Trojan.Agent.FWQR

ESET-NOD32 -> Win32/Filecoder.GC

Malwarebytes -> Malware.AI.985833973

Microsoft -> Trojan:Win32/Wacatac.B!ml

Rising -> Trojan.Generic@AI.86 (RDML:ze4RDK+d6iIUDLnlecZk/A)

Tencent -> Win32.Trojan.Filecoder.Ectu

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage ID Ransomware (ID as ***) Write-up, Topic of Support *

Thanks: Petrovic, 0x4143 Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.