FindNoteFile Ransomware

"RedDot Presents" Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные бизнес-пользователей с помощью AES+RSA, а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название: в записке не указано.

---

Обнаружения на файл share.exe:

DrWeb -> Trojan.PackedNET.764

BitDefender -> Trojan.GenericKD.36945718

Kaspersky -> HEUR:Trojan-Downloader.MSIL.Bitser.gen

Malwarebytes -> Malware.AI.4256726248

Microsoft -> Trojan:Win32/AgentTesla!ml

TrendMicro -> TROJ_GEN.R002C0WEP21

---

© Генеалогия: ??? >> FindNoteFile

Изображение — логотип статьи

К зашифрованным файлам добавляется расширение: .findnotefile

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя была во второй половине мая - в начале июня 2021. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

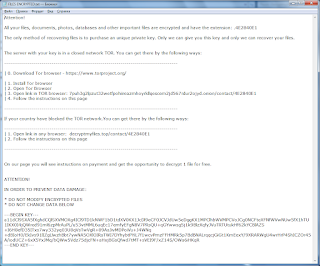

Записка с требованием выкупа называется: HOW_TO_RECOVER_MY_FILES.txt

В тексте довольно много ошибок.

Содержание записки о выкупе:

Перевод записки на русский язык:

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Пострадавшие заметили, что после атаки в системе появилась программа TightVNC, предназначенная для удаленного управления компьютерами.

All data in your machine turned to useless binary code.

Your databases and importanant files have been downloaded and will be published after 12 days if not paid.

To return files and prevent publishing email us at: emiliantor@mailfence.com, emilianazizi@tutanota.com (send copy to both).

Tips:

*No one else can help you , don't waste your business time.

*You ask for proff that we have your data , and you can see our old targer that their data have been published.

*If not paid after 12 days Google your company name and you will see your private and custorres data in there, happy will legal and bussiness challenges of data leak after.

*For decryption anyone/any company offerin help will get extra fee(some times even more than ours!)added to ours or simplly will scam you (dont pay us after getting test file, lie and scam you)

so if you wan a intermediary chose a trusted one to avoid scams , and get your data.

*For decryption you send a few sample files for test before any payment.

We won't be available for long.

Dont play with encrypted files that will corrupt them and make unrecoverable.

Use google translate (if you don't know english)

Key ID:

fmjfegE9pHrsDgzX2***859Ua7JQ= [total 172 characters]

Перевод записки на русский язык:

Все данные на вашем компьютере превратились в бесполезный двоичный код.

Ваши базы данных и важные файлы были загружены и будут опубликованы через 12 дней, если не будет оплаты.

Чтобы вернуть файлы и предотвратить публикацию, напишите нам по адресу: emiliantor@mailfence.com, emilianazizi@tutanota.com (отправьте копию обоим).

Советы:

* Никто не может вам помочь, не тратьте зря свое бизнес-время.

* Запросите подтверждение того, что у нас есть ваши данные, и вы можете видеть нашу старую цель, чьи данные были опубликованы.

* Если не заплатили через 12 дней погуглите, укажите название вашей компании, и вы увидите там свои личные и клиентские данные, после чего вы сможете решить юридические и бизнес-проблемы, связанные с утечкой данных.

* За расшифровку любая компания, предлагающая помощь, получит дополнительную плату (иногда даже больше, чем наша!), добавит к нашей, или просто обманет вас (не платите после получения тестового файла, солгут и обманут вас)

Поэтому, если вы хотите, чтобы посредник был доверенным, чтобы избежать мошенничества и получить свои данные.

* Для расшифровки вы отправляете несколько образцов файлов для теста перед любой оплатой.

Мы будем доступны недолго.

Не играйте с зашифрованными файлами, которые могут повредиться и сделаться невовосстановимыми.

Используйте переводчик Google (если не знаете английский)

ID ключа:

fmjfegE9pHrsDgzX2***859Ua7JQ= [всего 172 знака]

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Пострадавшие заметили, что после атаки в системе появилась программа TightVNC, предназначенная для удаленного управления компьютерами.

➤ Отключает работу утилиты Raccine.exe, если она используется.

➤ Удаляет бекапы и виртуальные диски

"C:\Windows\System32\cmd.exe" del /s /f /q f:\*.VHD f:\*.bac f:\*.bak f:\*.wbcat f:\*.bkf f:\Backup*.* f:\backup*.* f:\*.set f:\*.win f:\*.dsk

➤ Использует PowerShell для выполения вредоносных действий.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

HOW_TO_RECOVER_MY_FILES.txt - название файла с требованием выкупа;

share.exe (mx2cfehm.dll) - название вредоносного файла

C:\Users\User\AppData\Local\Temp\share.exe

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: emiliantor@mailfence.com, emilianazizi@tutanota.com

BTC: -

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: emiliantor@mailfence.com, emilianazizi@tutanota.com

BTC: -

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Ошибки запуска во время иссследования на платфоре Triage.

Результаты анализов:

IOC: VT, HA, IA, TG, AR, VMR, JSB

MD5: 108d4532a263fca754b85d942bd55451

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Вариант от 2 июня 2021:

Расширение: .reddot

Email: RedDot@ctemplar.com

➤ Содержание записки:

RedDot Presents

ALL YOUR FILES ARE ENCRYPTED!

All your files have been encrypted due to a security problem with your PC.

If you want to restore them, write us to the Email RedDot@ctemplar.com

To prove that we can decrypt files, we can decrypt one file for free,

it should be no more than 3 MB and should not contain important information.

The price depends on how fast you write to us.

Write this ID in your message:

Key ID:

0/KJ9aBMsFYN04GrNwMxFaQ/9G***Gwgt7U= [total 172 characters]

➤ Обнаружения:

DrWeb -> Trojan.Encoder.34000

BitDefender -> Trojan.GenericKD.46407900

Kaspersky -> HEUR:Trojan.Script.SAgent.gen

Microsoft -> TrojanDownloader:Win32/Nemucod!ml

Symantec -> ISB.Downloader!gen258

TrendMicro -> HEUR_JS.O.ELBP

Вариант от 4 июня 2021:

Расширение: .findthenotefile

Записка: HOW_TO_RECOVER_MY_FILES.txt

Email: schweeps@ctemplar.com

➤ Содержание записки:

RedDot Presents

ALL YOUR FILES ARE ENCRYPTED!

All your files have been encrypted due to a security problem with your PC.

If you want to restore them, write us to the Email schweeps@ctemplar.com

To prove that we can decrypt files, we can decrypt one file for free,

it should be no more than 3 MB and should not contain important information.

The price depends on how fast you write to us.

Write this ID in your message:

Key ID:

YXSlhU3N1vkb6r6/IsaT43wzz0***qiCEvs= [total 172 characters]

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: myMessage + Message + Message ID Ransomware (ID as FindNoteFile) Write-up, Topic of Support *

Thanks: Andrew Ivanov (article author) Jirehlov Solace, Michael Gillespie *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.