Apis Ransomware

(фейк-шифровальщик, вымогатель, деструктор) (первоисточник)

Translation into English

---

Обнаружения:

DrWeb -> Trojan.ClipBankerNET.7

ALYac -> Trojan.Ransom.HiddenTear

Avira (no cloud) -> TR/ATRAPS.Gen

BitDefender -> Generic.Ransom.Hiddentear.A.AC0E8AB3

ESET-NOD32 -> A Variant Of MSIL/Filecoder.AGP

Kaspersky -> HEUR:Trojan.Win32.Generic

Malwarebytes -> Trojan.MalPack

Microsoft -> Ransom:Win32/Filecoder!ml

Rising -> Ransom.Destructor!1.B060 (CLASSIC)

Symantec -> Trojan Horse, ML.Attribute.HighConfidence

Tencent -> Win32.Trojan.Generic.Dyzw

TrendMicro -> Ransom_RAMSIL.SM

---

© Генеалогия: ✂ HiddenTear >> Apis

Несмотря на то, что некоторые движки определяют в нём код шифровальщика HiddenTear, этот функционал не используется. Фактически Apis Ransomware повреждает файлы. Уплата выкупа бесполезна! Подробнее в разделе "Технические детали".

Этимология названия:

Для названия свой программы вымогатели, вероятно, использовали название священного быка из древнеегипетской мифологии Аписа. Для логотипа этой статьи было выбрано нетральное векторное изображение, представляющее собой верхнюю часть изображения Аписа: месяц между рогов. Ниже представлено полное изображение Аписа.

Сайт "ID Ransomware" это пока не идентифицирует.

Информация для идентификации

Образец этого крипто-вымогателя был найден во второй половине июня 2021 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К фейк-зашифрованным файлам добавляется расширение: .apis

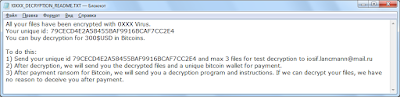

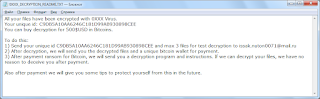

Записка с требованием выкупа называется: read_apis.txt

Содержание записки о выкупе:

Перевод записки на русский язык:

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

.accdb, .apk, .arj, .asp, .aspx, .avi, .backup, .bak, .bay, .blob, .bmp, .cab, .cer, .config, .cpp, .crt, .css, .csv, .dat, .dbf, .doc, .docm, .docx, .dot, .dotx, .dwg, .flv, .gif, .gzip, .htm, .html, .ibank, .ico, .inc, .ini, .iso, .jar, .java, .jpe, .jpeg, .jpg, .jsp, .lnk, .log, .lzh, .m4a, .m4v, .mdb, .mkv, .mov, .mp3, .mp4, .mpeg, .mpg, .ods, .odt, .p7c, .pas, .pdb, .pdf, .php, .png, .pot, .pps, .ppsm, .ppt, .pptm, .pptx, .psd, .pst, .rar, .rtf, .sie, .sln, .sql, .sum, .svg, .swf, .tar, .torrent, .txt, .url, .vdi, .vmdk, .wallet, .wav, .webm, .wma, .wmv, .wpd, .wps, .xla, .xls, .xlsb, .xlsm, .xlsx, .xltx, .xlw, .xml, .xsd, .xsl, .zip

Записка с требованием выкупа называется: read_apis.txt

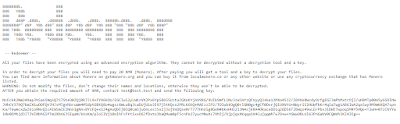

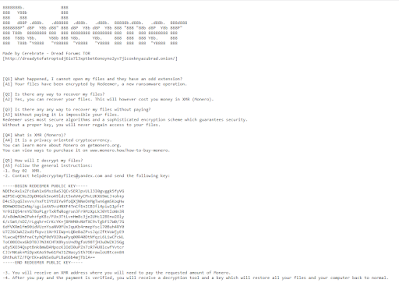

----> All of your files have been encrypted <----

Your computer was infected with a ransomware virus. Your files have been encrypted and you won't be able to decrypt them without our help.

What can I do to get my files back?

You can buy our special decryption software, this software will allow you to recover all of your data and remove the ransomware from your computer.

The price for the software is $10,500. Payment can be made in Bitcoin only.

How do I pay, where do I get Bitcoin?

Purchasing Bitcoin varies from country to country, you are best advised to do a quick google search yourself to find out how to buy Bitcoin.

Payment Amount: 0.303 BTC

Bitcoin Address: bc1qlnzcep222ac0ttasd7awxev9ehu665f2vpt9x0

Перевод записки на русский язык:

----> Все ваши файлы зашифрованы <----

Ваш компьютер был заражен вирусом-вымогателем. Ваши файлы зашифрованы и вы не сможете их расшифровать без нашей помощи.

Что мне сделать, чтобы вернуть мои файлы?

Вы можете купить нашу специальную программу для дешифрования, эта программа позволит вам восстановить все ваши данные и удалить вымогатель из вашего компьютера.

Стоимость программы $10500. Оплата может быть сделана только в биткойнах.

Как мне заплатить, где мне взять биткойны?

Покупка биткойнов варьируется от страны к стране, лучше всего выполнить быстрый поиск в Google как купить биткойны.

Сумма платежа: 0.303 BTC

Биткойн-адрес: bc1qlnzcep222ac0ttasd7awxev9ehu665f2vpt9x0

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Несмотря на то, что некоторые движки определяют в нём код шифровальщика HiddenTear, этот функционал не используется. Фактически Apis Ransomware генерирует случайные байты, кодирует в base64, перезаписывает файл этим кодом и фальшивой XML-структурой. Таким образом он действует как деструктор, повреждая файлы. Уплата выкупа бесполезна!

*

➤ Удаляет теневые копии файлов командой:

vssadmin delete shadows /all /quiet & wmic shadowcopy delete

Список типов файлов, подвергающихся шифрованию:

.accdb, .apk, .arj, .asp, .aspx, .avi, .backup, .bak, .bay, .blob, .bmp, .cab, .cer, .config, .cpp, .crt, .css, .csv, .dat, .dbf, .doc, .docm, .docx, .dot, .dotx, .dwg, .flv, .gif, .gzip, .htm, .html, .ibank, .ico, .inc, .ini, .iso, .jar, .java, .jpe, .jpeg, .jpg, .jsp, .lnk, .log, .lzh, .m4a, .m4v, .mdb, .mkv, .mov, .mp3, .mp4, .mpeg, .mpg, .ods, .odt, .p7c, .pas, .pdb, .pdf, .php, .png, .pot, .pps, .ppsm, .ppt, .pptm, .pptx, .psd, .pst, .rar, .rtf, .sie, .sln, .sql, .sum, .svg, .swf, .tar, .torrent, .txt, .url, .vdi, .vmdk, .wallet, .wav, .webm, .wma, .wmv, .wpd, .wps, .xla, .xls, .xlsb, .xlsm, .xlsx, .xltx, .xlw, .xml, .xsd, .xsl, .zip

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: bc1qlnzcep222ac0ttasd7awxev9ehu665f2vpt9x0

Целевые директории:

\Desktop

\Links

\Contacts

\Documents

\Downloads

\Pictures

\Music

\OneDrive

\Saved Games

\Favorites

\Searches

\Videos

Файлы, связанные с этим Ransomware:

read_apis.txt - название файла с требованием выкупа;

Stub.exe (svchost.exe) - название вредоносного файла

read_apis.txt - название файла с требованием выкупа;

Stub.exe (svchost.exe) - название вредоносного файла

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: bc1qlnzcep222ac0ttasd7awxev9ehu665f2vpt9x0

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: 8458ca4c230169e4ef4d3fca9a709690

SHA-1: 70510fd8a4488e65f83c25318d3235393cda8334

SHA-256: fc7307dc19e676177603dee95b388b8a1159c822b3cfe0dc24f96288749d64cc

Vhash: 21403655151a0071290034

Imphash: f34d5f2d4577ed6d9ceec516c1f5a744

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support *

Thanks: GrujaRS, Michael Gillespie Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.