Karen Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

---

Обнаружения:

DrWeb -> Trojan.Encoder.34259

ALYac -> Trojan.Ransom.Filecoder

Avira (no cloud) -> TR/Crypt.XPACK.Gen

BitDefender -> Trojan.GenericKD.37420316

ESET-NOD32 -> A Variant Of WinGo/Filecoder.AD

Kaspersky -> Trojan-PSW.Win32.Stealer.hlj

Malwarebytes -> Malware.AI.4262356952

Microsoft -> Trojan:Win32/Sabsik.FL.B!ml

Symantec -> ML.Attribute.HighConfidence

TrendMicro -> TROJ_GEN.R023C0WHK21

---

© Генеалогия: ??? >> Karen

Сайт "ID Ransomware" это пока не идентифицирует.

Информация для идентификации

Активность этого крипто-вымогателя была в середине августа 2021 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .karen

Записка с требованием выкупа называется: README.txt

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Неясно как распространяется. Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

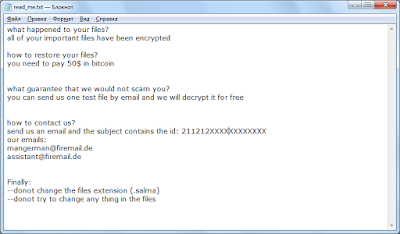

Записка с требованием выкупа называется: README.txt

Содержание записки о выкупе:

Перевод записки на русский язык:

Can I speak to your manager??

Tell him that Karen was here. Look at your damn mails!

Перевод записки на русский язык:

Могу я поговорить с вашим менеджером ??

Скажите ему, что Карен была здесь. Гляди на свои *** письма!

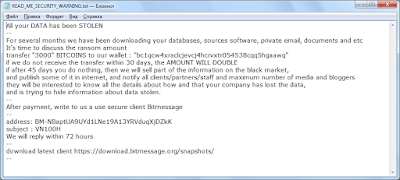

Скриншот сайта:

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Технические детали + IOC

Неясно как распространяется. Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

README.txt - название файла с требованием выкупа;

9f35d284afd3dafb2ab44e4a09ec7ef7cb62574282edf847d8deb7e450665bd6.exe - случайное название вредоносного файла;

akewa7vx5.dll (bhivpduck.dll, rq5rkadly.dll) - название вредоносного файла.

Вредоносный файл добавлется в Автозагрузку системы.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email:

BTC:

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email:

BTC:

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: f155ec35d67f746593ce8cc4e64d33e5

SHA-1: 822e0997e6c6d577a7803018dedba01a5ec70dc3

SHA-256: 9f35d284afd3dafb2ab44e4a09ec7ef7cb62574282edf847d8deb7e450665bd6

Vhash: 04605e6f5d1d1d6az27!z

Imphash: 4035d2883e01d64f3e7a9dccb1d63af5

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support *

Thanks: dnwls0719 Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.