Этот крипто-вымогатель шифрует данные пользователей с помощью AES+RSA, а затем требует выкуп в $490 (0.013 BTC), чтобы вернуть файлы. Оригинальное название: в записке не указано. На файле написано: Vulkan Runtime.

---

Обнаружения:

DrWeb -> Trojan.Encoder.34391

ALYac -> Trojan.Ransom.Filecoder

Avira (no cloud) -> TR/AD.RansomHeur.tovnb

BitDefender -> Trojan.GenericKD.37610923

ESET-NOD32 -> Win64/Filecoder.DF

Malwarebytes -> Ransom.FileCryptor

Microsoft -> Trojan:Win32/Tnega!ml

Symantec -> Trojan.Gen.MBT

Tencent -> Win32.Trojan.Delshad.Pgxf

TrendMicro -> TROJ_FRS.VSNW15I21

---

© Генеалогия: ✂ MedusaLocker >> Udacha

Активность этого крипто-вымогателя была во второй половине - в конце сентября 2021 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

Обнаружения:

DrWeb -> Trojan.Encoder.34391

ALYac -> Trojan.Ransom.Filecoder

Avira (no cloud) -> TR/AD.RansomHeur.tovnb

BitDefender -> Trojan.GenericKD.37610923

ESET-NOD32 -> Win64/Filecoder.DF

Malwarebytes -> Ransom.FileCryptor

Microsoft -> Trojan:Win32/Tnega!ml

Symantec -> Trojan.Gen.MBT

Tencent -> Win32.Trojan.Delshad.Pgxf

TrendMicro -> TROJ_FRS.VSNW15I21

---

© Генеалогия: ✂ MedusaLocker >> Udacha

Сайт "ID Ransomware" это пока не идентифицирует.

Информация для идентификации

Активность этого крипто-вымогателя была во второй половине - в конце сентября 2021 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .udacha

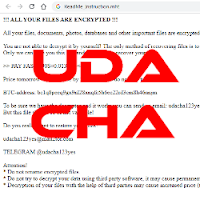

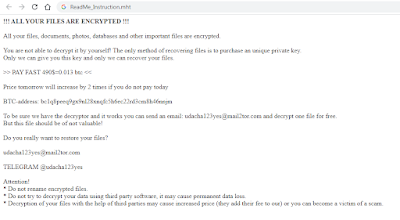

Записка с требованием выкупа называется: ReadMe_Instruction.mht

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

ReadMe_Instruction.mht - название файла с требованием выкупа;

B06.exe - название вредоносного файла/

Записка с требованием выкупа называется: ReadMe_Instruction.mht

Содержание записки о выкупе:

Перевод записки на русский язык:

!!! ALL YOUR FILES ARE ENCRYPTED !!!

All your files, documents, photos, databases and other important files are encrypted.

You are not able to decrypt it by yourself! The only method of recovering files is to purchase an unique private key.

Only we can give you this key and only we can recover your files.

>> PAY FAST 490$=0.013 btc <<

Price tomorrow will increase by 2 times if you do not pay today

BTC-address: bc1q8peeq9gx9nl28xnqfc5h6ec22rd3cm8h46nnjm

To be sure we have the decryptor and it works you can send an email: udacha123yes@mail2tor.com and decrypt one file for free.

But this file should be of not valuable!

Do you really want to restore your files?

udacha123yes@mail2tor.com

TELEGRAM @udacha123yes

Attention!

* Do not rename encrypted files.

* Do not try to decrypt your data using third party software, it may cause permanent data loss.

* Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

Перевод записки на русский язык:

!!! ВСЕ ВАШИ ФАЙЛЫ ЗАШИФРОВАНЫ !!!

Все ваши файлы, документы, фото, базы данных и другие важные файлы зашифрованы.

Вы не сможете расшифровать его сами! Единственный метод восстановления файлов - это покупка уникального закрытого ключа.

Только мы можем дать вам этот ключ и только мы можем восстановить ваши файлы.

>> ПЛАТИ БЫСТРО 490$ = 0,013 btc <<

Цена завтра вырастет в 2 раза, если не заплатите сегодня

BTC-адрес: bc1q8peeq9gx9nl28xnqfc5h6ec22rd3cm8h46nnjm

Чтобы убедиться, что у нас есть дешифратор и он работает, вы можете отправить email: udacha123yes@mail2tor.com и бесплатно расшифровать один файл.

Но этот файл не должен быть ценным!

Вы точно хотите восстановить свои файлы?

udacha123yes@mail2tor.com

TELEGRAM @ udacha123yes

Внимание!

* Не переименовывайте зашифрованные файлы.

* Не пытайтесь расшифровать ваши данные с помощью сторонних программ, это может привести к безвозвратной потере данных.

* Расшифровка ваших файлов с помощью третьих лиц может вызвать удорожание (они добавляют свою плату к нашей) или вы можете стать жертвой мошенничества.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

ReadMe_Instruction.mht - название файла с требованием выкупа;

B06.exe - название вредоносного файла/

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: udacha123yes@mail2tor.com

Telegram: @udacha123yes

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: 49fb0e5a3415155c24d6839250cd7fed

SHA-1: 69fa4c797df21b98740368c268cfd1919bf4a6e0

SHA-256: f2a155473c06ecad973676f1e2a8d228ab4a8adf32a87477c716f31fddf6cbaf

Vhash: 046096050d05050707751013z13z11z15z15z13z15z17z

Imphash: 51d2cd2fcbfe5f3135855c9d832278d4

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

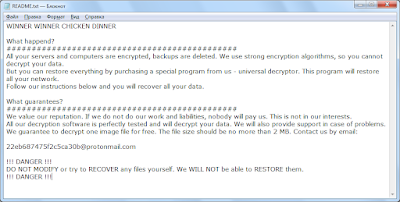

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support *

Thanks: S!Ri, quietman7 Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.