WaspLocker Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью комбинации алгоритмов AES+RSA, а затем требует выкуп в 0.5 BTC, чтобы вернуть файлы. Оригинальное название: в записке не указано. На файле написано: CacheTask.exe. Использует библиотеку Microsoft Visual C/C++ .

---

Обнаружения:

DrWeb -> Trojan.Encoder.34870

BitDefender -> Trojan.GenericKD.38473377

ESET-NOD32 -> A Variant Of Win32/Kryptik.HNYH

Malwarebytes -> Trojan.MalPack.GS

Microsoft -> Trojan:Win32/Raccoon.DG!MTB

Rising -> Malware.Heuristic!ET#90% (RDMK:cmR*

Symantec -> ML.Attribute.HighConfidence

Tencent -> Win32.Trojan.Trojan.Skoe

TrendMicro -> Ransom_Encoder.R002C0WAA22

---

© Генеалогия: ??? >> WaspLocker

Активность этого крипто-вымогателя была в начале января 2021 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляются расширения:

.0.locked

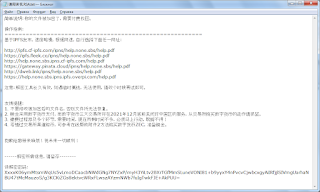

Записка с требованием выкупа называется: How to restore your files.txt

.locked

Содержание записки о выкупе:

All of your files have been encrypted. Your computer was infected with a ransomware virus. Your files have been encrypted and you won't be able to decrypt them without our help.

What can I do to get my files back?

You can buy our special decryption software,this software will allow you to recover all of your data and remove the ransomware from your computer.The price for the software is 0.5 BTC.

Payment can be made in Bitcoin only.

How do I pay, where do I get Bitcoin?

Purchasing Bitcoin varies from country to country,you are best advised to do a quick google search yourself to find how to buy Bitcoin?

Many of our customers have reported these sites to be fast and reliable :

Coinmama - https://www.coinmama.com

Bitpanda - https://www.bitpanda.com

Contacts - addressesupcr@protonmail.com

BTC Address: bc1qnwdt2068q2asdxa9etz4epu44pf4z98m7e28l2

Перевод записки на русский язык:

Все ваши файлы зашифрованы. Ваш компьютер заражен вирусом-вымогателем. Ваши файлы зашифрованы, и вы не сможете расшифровать их без нашей помощи.

Что я могу сделать, чтобы вернуть свои файлы?

Вы можете купить нашу специальную программу для расшифровки, эта программа позволит вам восстановить все ваши данные и удалить программу-вымогатель с вашего компьютера. Цена на программу 0.5 BTC.

Оплатить можно только в биткойнах.

Как я могу заплатить, где я могу получить биткойн?

Покупка биткойнов варьируется от страны к стране, вам лучше всего выполнить быстрый поиск в Google, чтобы найти, как купить биткойн?

Многие из наших клиентов сообщают, что эти сайты работают быстро и надежно:

Coinmama - https://www.coinmama.com

Битпанда - https://www.bitpanda.com

Контакты - addressesupcr@protonmail.com

Адрес BTC: bc1qnwdt2068q2asdxa9etz4epu44pf4z98m7e28l2

Аналогичная записка с требованием выкупа написана также на экране блокировки:

Содержание текста о выкупе:

Good Luck!

All of your files have been encrypted. Your computer was infected with a ransomware virus. Your files have been encrypted and you won't be able to decrypt them without our help.

What can I do to get my files back?

You can buy our special decryption software,this software will allow you to recover all of your data and remove the ransomware from your computer.The price for the software is 0.5 BTC.

Payment can be made in Bitcoin only.

How do I pay, where do I get Bitcoin?

Purchasing Bitcoin varies from country to country,you are best advised to do a quick google search yourself to find how to buy Bitcoin?

Many of our customers have reported these sites to be fast and reliable :

Coinmama - https://www.coinmama.com

Bitpanda - https://www.bitpanda.com

Contacts - addressesupcr@protonmail.com

BTC Address: bc1qnwdt2068q2asdxa9etz4epu44pf4z98m7e28l2

***

Перевод записки на русский язык:

см. выше, почти тоже самое.

Другим информатором жертвы является изображение, заменяющее обои Рабочего стола. Текст намного короче, есть email для связи.

Congratulations. All of your files have been encrypted. Your computer was infected with a ransomware virus. Your files have been encrypted and you won't be able to decrypt them without our help.

Please Contacts : addressesupcr@protonmail.com

Еще одно сообщение от вымогателей:

Congratulations, your files have been lost forever!!!

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

How to restore your files.txt - название файла с требованием выкупа;

CacheTask.exe - название вредоносного файла;

cobra.exe - название вредоносного файла;

winpower.exe - название вредоносного файла;

crypt.dll, leo.dll - названия вредоносных dll-файлов;

desktop.kew - файл ключей;

pukey.kew - файл ключей.

C:\projects\Wasp\Cobra\Wasp\Release\1.pdb

C:\projects\Wasp\leo\Release\leo.pdb

C:\Users\User\AppData\Local\Temp\a2768bd2301f387a40cd9cbf.exe

C:\Users\User\AppData\Local\Temp\CacheTask.exe

C:\Users\Public\Desktop\Wasp.lnk

C:\Users\Public\Documents\cobra.exe

C:\Users\Public\Documents\crypt.dll

C:\Users\Public\Documents\winpower.exe

C:\Users\Public\Documents\desktop.kew

C:\Users\Public\Documents\pukey.kew

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: addressesupcr@protonmail.com

BTC: bc1qnwdt2068q2asdxa9etz4epu44pf4z98m7e28l2

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: c004d38310f828f384f4360591b2c090

SHA-1: 65c38148bbba7114556aab0d1aeb05d419fa590f

SHA-256: a2768bd2301f387a40cd9cbfea05af2f5a68791dce758e5ba9db29ff29e74f57

Vhash: 017056655d5565611012z6400aa6z220f5zb0700e43z19z

Imphash: 8a6efc993df2dc218d77161de14dbc04

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + Message Write-up, Topic of Support *

Thanks: dnwls0719 Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.