DoubleZero Ransomware

DoubleZero Wiper Ransomware

(фейк-шифровальщик, деструктор, стиратель) (первоисточник на русском)

Translation into English

---

Обнаружения:

DrWeb -> DrWebTrojan.Encoder.35104

Avast -> Win32:RansomX-gen [Ransom]

BitDefender -> Trojan.GenericKD.48690383, Trojan.GenericKD.48690699

ESET-NOD32 -> MSIL/KillFiles.CK

Kaspersky -> HEUR:Trojan-Ransom.MSIL.Crypmod.gen

Malwarebytes -> Trojan.Wiper

Microsoft -> DoS:Win32/FiberLake.A!dha

Symantec -> Trojan.Gen.NPE

Tencent -> Msil.Trojan.Crypmod.Aiia

TrendMicro -> Trojan.MSIL.DOUBLEZERO.YECCWT

---

BitDefender -> Trojan.GenericKD.48690383, Trojan.GenericKD.48690699

ESET-NOD32 -> MSIL/KillFiles.CK

Kaspersky -> HEUR:Trojan-Ransom.MSIL.Crypmod.gen

Malwarebytes -> Trojan.Wiper

Microsoft -> DoS:Win32/FiberLake.A!dha

Symantec -> Trojan.Gen.NPE

Tencent -> Msil.Trojan.Crypmod.Aiia

TrendMicro -> Trojan.MSIL.DOUBLEZERO.YECCWT

---

DrWeb -> Trojan.KillFiles2.704

Avast -> Win32:RansomX-gen [Ransom]

BitDefender -> Gen:Variant.Lazy.156305

ESET-NOD32 -> A Variant Of MSIL/KillFiles.CK

Kaspersky -> HEUR:Trojan.MSIL.DoubleZero.gen

Malwarebytes -> DDoSTool.FiberLake

Microsoft -> DoS:Win32/FiberLake.A!dha

Symantec -> Trojan Horse

Tencent -> Win32.Trojan.Bulz.Phpw

TrendMicro -> Trojan.MSIL.DOUBLEZERO.YECCWT

---

BitDefender -> Gen:Variant.Lazy.156305

ESET-NOD32 -> A Variant Of MSIL/KillFiles.CK

Kaspersky -> HEUR:Trojan.MSIL.DoubleZero.gen

Malwarebytes -> DDoSTool.FiberLake

Microsoft -> DoS:Win32/FiberLake.A!dha

Symantec -> Trojan Horse

Tencent -> Win32.Trojan.Bulz.Phpw

TrendMicro -> Trojan.MSIL.DOUBLEZERO.YECCWT

---

© Генеалогия: ??? >> DoubleZero

Образцы этой деструктивной программы были найдены в середине марта 2022 г. Нет никаких подтверждённых данных о том, на кого он ориентирован, потому может распространяться по всему миру.

Согласно сообщению специалистов CERT-UA "для уничтожения файлов DoubleZero использует два способа: перезапись файлов нулевыми блоками по 4096 байт (метод FileStream.Write) или с помощью API-вызовов NtFileOpen, NtFsControlFile (код: FSCTL_SET_ZERO_DATA). Сначала производится перезапись всех несистемных файлов на всех дисках. После этого составляется список системных файлов по маске, осуществляется их сортировка и последующая перезапись в соответствующей последовательности. В дальнейшем уничтожаются ветви реестра Windows: HKCU, HKU, HKLM, HKLM\BCD. Наконец компьютер выключается."

Ссылка на источник информации: hxxxs://cert.gov.ua/article/38088

Записка с требованием выкупа, какого-то призыва или с заявлением протеста против чего-либо не используется.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Сотрудники CERT-UA сообщили, что они обнаружили несколько вредоносных архивов, один из которых с громким названием "Вирус... крайне опасно!!!.zip" открыли и обнаружили там... страшный антиукраинский вирус-деструктор.

Ссылка на источник информации: hxxxs://cert.gov.ua/article/38088

Записка с требованием выкупа, какого-то призыва или с заявлением протеста против чего-либо не используется.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Технические детали + IOC

Сотрудники CERT-UA сообщили, что они обнаружили несколько вредоносных архивов, один из которых с громким названием "Вирус... крайне опасно!!!.zip" открыли и обнаружили там... страшный антиукраинский вирус-деструктор.

CERT-UA назвали его DoubleZero – вредоносная программа-деструктор. Они видимо забыли пояснить, а может и не знали, что определение "деструктор" применительно к программам-вымогателям и прочим вредоносным программам, впервые выделено и описано автором этого блога-дайджеста в Глоссарии. Ну, да ладно, "Слово не воробей, вылетит — не поймаешь". 😊

---

✋ Почему этот вирус-деструктор антиукраинский, ведь нигде не написано никакого призыва или протеста?

А потому, что его нашли на компьютерах нескольких украинских предприятий. Уже давно, всё, что обнаруживается на украинских компьютерах, принято считать "антиукраинским", заброшенным из России или Беларуси. А то, что таким изначально не является, всё равно объявляется происками российских хакеров, москалей или даже Президента России.

👉 Украинским горлопанам сейчас вторят некоторые антивирусные компании: Avast, Avira, Eset, BitDefender, Norton и прочие еврожиробазы-русофобы, которые поспешили бросить российских и белорусских пользователей, отключили поддержку и обновления своих продуктов на их устройствах, даже не дают активировать купленные ключи и подписки. И им даже не стыдно.

Бог судья тем и этим и скатертью дорожка! Пути назад и доверия им уже не будет. Зато будет больше пользователей у российских антивирусных продуктов Kaspersky, DrWeb, SafenSoft, NANO и белорусского VBA32. Несомненно, многочисленные китайские антивирусные компании тоже предложат свои продукты всем желающим.

---

Теоретически этот DoubleZero может начать распространяться с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога. Но пока это остается только находкой работников CERT-UA. Больше никто этот "страшный вирус" в zip-архивах не находил.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

Вирус... крайне опасно!!!.zip - название вредоносного архива;

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

Вирус... крайне опасно!!!.zip - название вредоносного архива;

csrss.zip - название вредоносного архива;

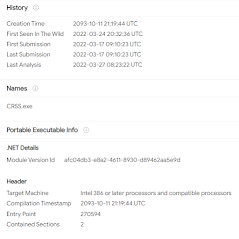

cpcrs.exe - название вредоносного файла;

csrssero.exe - название вредоносного файла.

C:\Users\Admin\AppData\Local\Temp\cpcrs.exe

C:\Users\Admin\AppData\Local\Temp\csrssero.exe

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: -

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: 36dc2a5bab2665c88ce407d270954d04

SHA-1: b658bc902fa8b47475271b5802428d39b4e3297b

SHA-256: d897f07ae6f42de8f35e2b05f5ef5733d7ec599d5e786d3225e66ca605a48f53

Vhash: e45974ccf59556097be9e909687bdbcf

---

MD5: 989c5de8ce5ca07cc2903098031c7134

SHA-1: 73581818a30d3fb3e1f9e37de0c3eb55bfc0c236

SHA-256: 8dd8b9bd94de1e72f0c400c5f32dcefc114cc0a5bf14b74ba6edc19fd4aeb2a5

Vhash: af10e3e17b8b87ad1a1affb71689ed7c

---

MD5: 7d20fa01a703afa8907e50417d27b0a4

SHA-1: 320116162d78afb8e00fd972591479a899d3dfee

SHA-256: 3b2e708eaa4744c76a633391cf2c983f4a098b46436525619e5ea44e105355fe

Vhash: 2450265514a0b1919d10121

Imphash: f34d5f2d4577ed6d9ceec516c1f5a744

MD5: b4f0ca61ab0c55a542f32bd4e66a7dc2

SHA-1: 43b3d5ffae55116c68c504339c5d953ca25c0e3f

SHA-256: 30b3cbe8817ed75d8221059e4be35d5624bd6b5dc921d4991a7adc4c3eb5de4a

Vhash: 245026551430d1d19d10161

Imphash: f34d5f2d4577ed6d9ceec516c1f5a744

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support *

Thanks: CERT-UA Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.

Комментариев нет:

Отправить комментарий

ВНИМАНИЕ!

Новые комментарии проверяются. Всё, кроме спама, будет опубликовано. Вам нужен Google аккаунт для комментария.

---

Please note!

New comments are moderated. Anything other than spam will be published. You need a Google account to post a comment.

---

Bitte beachten Sie!

Neue Kommentare werden moderiert. Alle Kommentare, die kein Spam sind, werden veröffentlicht. Sie benötigen ein Google-Konto, um einen Kommentar zu hinterlassen.

---

Veuillez noter!

Les nouveaux commentaires sont modérés. Tous les commentaires, à l'exception des spams, seront publiés. Vous devez disposer d'un compte Google pour publier un commentaire.

---

¡Tenga en cuenta!

Los nuevos comentarios son moderados. Se publicarán todos los comentarios excepto el spam. Para escribir un comentario necesitas una cuenta de Google.