CheckMate Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

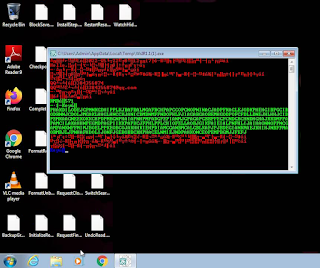

Этот крипто-вымогатель шифрует данные пользователей на QNAP-устройствах с помощью комбинации алгоритмов AES+RSA, а затем требует выкуп $15000 в BTC, чтобы вернуть файлы. Оригинальное название: Check Mate. На файле написано: нет данных. Хакеры-распространители: CHECKMATE team. ---

Обнаружения:

DrWeb ->

BitDefender ->

ESET-NOD32 ->

Kaspersky ->

Malwarebytes ->

Microsoft ->

Rising ->

Tencent ->

TrendMicro ->

---

© Генеалогия: предыдущие для QNAP >> родство выясняется.

Активность этого крипто-вымогателя была в конце мая 2022 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .checkmate

В просмотренных файлах зашифрованы только первые 8192 байта.

Записка с требованием выкупа называется: !CHECKMATE_DECRYPTION_README

Записка с требованием выкупа называется: !CHECKMATE_DECRYPTION_README

Содержание записки о выкупе:

Перевод записки на русский язык:

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

.1cd, .3dm, .3ds, .3fr, .3g2, .3gp, .3pr, .602, .7z, .ab4, .ac2, .accdb, .accde, .accdr, .accdt, .acr, .adb, .adr, .aes, .agdl, .ai, .ait, .al, .apj, .ARC, .arw, .asc, .asf, .asm, .asp, .avi, .awg, .backup, .backupdb, .bak, .bat, .bdb, .bgt, .bik, .bkp, .blend, .bmp, .bpw, .brd, .bz2, .c, .CATDrawing, .CATPart, .CATProduct, .cdf, .cdr, .cdr3, .cdr4, .cdr5, .cdr6, .cdrw, .cdx, .ce2, .cel, .cer, .cf, .cfp, .cfx, .cgm, .cgr, .cib, .class, .cls, .cmd, .cmt, .cpi, .cpp, .cr2, .craw, .crt, .crw, .cs, .csh, .csl, .csr, .css, .csv, .dac, .dat, .db, .db3, .dbf, .db-journal, .dc2, .dch, .dcr, .dcs, .ddd, .ddoc, .ddrw, .der, .design, .dgc, .dif, .dip, .djvu, .dmg, .dng, .doc, .docb, .docm, .docx, .dot, .dotm, .dotx, .drf, .drw, .dsn, .dt, .dwg, .dxb, .dxf, .edb, .eml, .erbsql, .erf, .exf, .exr, .fdb, .ffd, .fff, .fh, .fhd, .fla, .flv, .fnm, .fpt, .fpx, .frm, .frq, .fs, .fxg, .gdoc, .gen, .gif, .gpg, .gray, .grey, .gry, .gz, .h, .h98, .hbk, .hpp, .hwp, .ibank, .ibd, .ibz, .idx, .igs, .iiq, .incpas, .indd, .ini, .iso, .jar, .java, .jpeg, .jpg, .js, .jsp, .kc2, .kdbx, .kdc, .key, .kpdx, .lay, .lay6, .ldf, .lua, .m3u, .m4u, .m4v, .max, .mdb, .mdc, .mef, .mfw, .mid, .mkv, .mml, .mmw, .model, .moneywell, .mos, .mov, .mp3, .mp4, .mpeg, .mpg, .mrw, .msg, .mts, .myd, .nd, .ndd, .nef, .nop, .nrm, .nrw, .ns2, .ns3, .ns4, .nsd, .nsf, .nsg, .nsh, .nwd, .nx1, .nx2, .nyf, .odb, .odf, .odg, .odm, .odp, .ods, .odt, .ogg, .old, .onetoc2, .orf, .ost, .otg, .oth, .otp, .ots, .ott, .p12, .p7b, .p7c, .PAQ, .pas, .pat, .pcd, .pdf, .pef, .pem, .pfx, .php, .pl, .pot, .potm, .potx, .ppam, .pps, .ppsm, .ppsx, .ppt, .pptm, .pptx, .prx, .ps, .ps1, .psafe3, .psd, .psdm, .pst, .ptx, .pub, .py, .qbb, .qbp, .qbw, .qfx, .ra2, .raf, .rar, .raw, .rb, .rdb, .rfn, .rtf, .rw2, .rwl, .rwz, .s3db, .sas7bdat, .sav, .sch, .sd1, .sda, .sdf, .sdo, .sh, .sh3d, .skb, .skp, .sldm, .sldprt, .sldx, .slk, .sln, .snt, .sql, .sqlite, .sqlite3, .sqlitedb, .sr2, .srf, .srw, .st4, .st5, .st6, .st7, .st8, .stc, .std, .sti, .stl, .stp, .stw, .stx, .suo, .svg, .swf, .sxc, .sxd, .sxg, .sxi, .sxm, .sxw, .tar, .taxform, .tbk, .tgz, .tif, .tiff, .tii, .tis, .tlg, .tlx, .ts, .txt, .uop, .uot, .vb, .vbs, .vcd, .vdi, .vmdk, .vmx, .vob, .vsd, .vsdx, .wav, .wb2, .wk1, .wks, .wma, .wmv, .wnc, .x3f, .xla, .xlam, .xlc, .xll, .xlm, .xls, .xlsb, .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xml, .ycbcra, .zip

You was hacked by CHECKMATE team.

All your data has been encrypted, backups have been deleted.

Your unique ID: bc75c720f835********************

You can restore the data by paying us money.

We have encrypted 267183 office files.

We determine the amount of the ransom from the number of encrypted office files.

The cost of decryption is 15000 USD.

Payment is made to a unique bitcoin wallet.

Before paying, you will be able to make sure that we can actually decrypt your files.

For this:

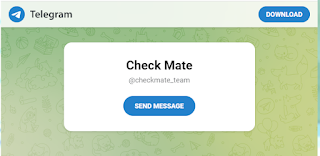

1) Download and install Telegram Messenger https://telegram.org/

2) Find us https://t.me/checkmate_team

3) Send a message with your unique ID and 3 files for test decryption. Files should be no more than 15mb each.

4) In response, we will send the decrypted files and a bitcoin wallet for payment. Bitcoin wallet is unique for you, so we can find out what you paid.

5) After the payment is received, we will send you the key and the decryption program.

Перевод записки на русский язык:

Вас взломала команда CHECKMATE.

Все ваши данные зашифрованы, резервные копии удалены.

Ваш уникальный ID: bc75c720f835************************

Вы можете восстановить данные, заплатив нам деньги.

Мы зашифровали 267183 офисных файла.

Размер выкупа определяем по количеству зашифрованных офисных файлов.

Стоимость расшифровки 15000 долларов США.

Оплата на уникальный биткойн-кошелек.

Перед оплатой вы сможете убедиться, что мы правда можем расшифровать ваши файлы.

Для этого:

1) Скачайте и установите Telegram Messenger https://telegram.org/

2) Найди нас https://t.me/checkmate_team

3) Отправьте сообщение со своим уникальным ID и 3 файла для тест-расшифровки. Файлы должны быть не более 15мб каждый.

4) В ответ мы вышлем расшифрованные файлы и биткойн-кошелек для оплаты. Биткойн-кошелек уникален для вас, так мы узнаем, что вы заплатили.

5) После получения оплаты мы вышлем вам ключ и программу расшифровки.

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

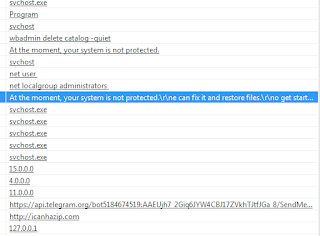

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

.1cd, .3dm, .3ds, .3fr, .3g2, .3gp, .3pr, .602, .7z, .ab4, .ac2, .accdb, .accde, .accdr, .accdt, .acr, .adb, .adr, .aes, .agdl, .ai, .ait, .al, .apj, .ARC, .arw, .asc, .asf, .asm, .asp, .avi, .awg, .backup, .backupdb, .bak, .bat, .bdb, .bgt, .bik, .bkp, .blend, .bmp, .bpw, .brd, .bz2, .c, .CATDrawing, .CATPart, .CATProduct, .cdf, .cdr, .cdr3, .cdr4, .cdr5, .cdr6, .cdrw, .cdx, .ce2, .cel, .cer, .cf, .cfp, .cfx, .cgm, .cgr, .cib, .class, .cls, .cmd, .cmt, .cpi, .cpp, .cr2, .craw, .crt, .crw, .cs, .csh, .csl, .csr, .css, .csv, .dac, .dat, .db, .db3, .dbf, .db-journal, .dc2, .dch, .dcr, .dcs, .ddd, .ddoc, .ddrw, .der, .design, .dgc, .dif, .dip, .djvu, .dmg, .dng, .doc, .docb, .docm, .docx, .dot, .dotm, .dotx, .drf, .drw, .dsn, .dt, .dwg, .dxb, .dxf, .edb, .eml, .erbsql, .erf, .exf, .exr, .fdb, .ffd, .fff, .fh, .fhd, .fla, .flv, .fnm, .fpt, .fpx, .frm, .frq, .fs, .fxg, .gdoc, .gen, .gif, .gpg, .gray, .grey, .gry, .gz, .h, .h98, .hbk, .hpp, .hwp, .ibank, .ibd, .ibz, .idx, .igs, .iiq, .incpas, .indd, .ini, .iso, .jar, .java, .jpeg, .jpg, .js, .jsp, .kc2, .kdbx, .kdc, .key, .kpdx, .lay, .lay6, .ldf, .lua, .m3u, .m4u, .m4v, .max, .mdb, .mdc, .mef, .mfw, .mid, .mkv, .mml, .mmw, .model, .moneywell, .mos, .mov, .mp3, .mp4, .mpeg, .mpg, .mrw, .msg, .mts, .myd, .nd, .ndd, .nef, .nop, .nrm, .nrw, .ns2, .ns3, .ns4, .nsd, .nsf, .nsg, .nsh, .nwd, .nx1, .nx2, .nyf, .odb, .odf, .odg, .odm, .odp, .ods, .odt, .ogg, .old, .onetoc2, .orf, .ost, .otg, .oth, .otp, .ots, .ott, .p12, .p7b, .p7c, .PAQ, .pas, .pat, .pcd, .pdf, .pef, .pem, .pfx, .php, .pl, .pot, .potm, .potx, .ppam, .pps, .ppsm, .ppsx, .ppt, .pptm, .pptx, .prx, .ps, .ps1, .psafe3, .psd, .psdm, .pst, .ptx, .pub, .py, .qbb, .qbp, .qbw, .qfx, .ra2, .raf, .rar, .raw, .rb, .rdb, .rfn, .rtf, .rw2, .rwl, .rwz, .s3db, .sas7bdat, .sav, .sch, .sd1, .sda, .sdf, .sdo, .sh, .sh3d, .skb, .skp, .sldm, .sldprt, .sldx, .slk, .sln, .snt, .sql, .sqlite, .sqlite3, .sqlitedb, .sr2, .srf, .srw, .st4, .st5, .st6, .st7, .st8, .stc, .std, .sti, .stl, .stp, .stw, .stx, .suo, .svg, .swf, .sxc, .sxd, .sxg, .sxi, .sxm, .sxw, .tar, .taxform, .tbk, .tgz, .tif, .tiff, .tii, .tis, .tlg, .tlx, .ts, .txt, .uop, .uot, .vb, .vbs, .vcd, .vdi, .vmdk, .vmx, .vob, .vsd, .vsdx, .wav, .wb2, .wk1, .wks, .wma, .wmv, .wnc, .x3f, .xla, .xlam, .xlc, .xll, .xlm, .xls, .xlsb, .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xml, .ycbcra, .zip

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, файлы отчётности, архивы и пр.

Файлы, связанные с этим Ransomware:

!CHECKMATE_DECRYPTION_README - название файла с требованием выкупа;

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Telegram: checkmate_team

Файлы, связанные с этим Ransomware:

!CHECKMATE_DECRYPTION_README - название файла с требованием выкупа;

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Telegram: checkmate_team

Email: -

BTC: -

BTC: -

См. ниже в обновлениях другие адреса и контакты.

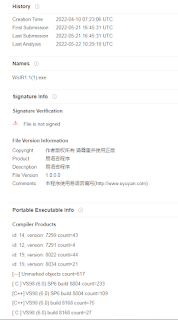

Результаты анализов:

Результаты анализов:

IOC: VT, HA, IA, TG, AR, VMR, JSB

MD5: -

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Вариант от 16 сентября 2022:

Записка: !CHECKMATE_DECRYPTION_README

Содержание записки:

You was hacked by -=CHECKMATE=- team.

All your data has been encrypted, backups have been deleted.

Your unique ID: 9CE6061BE20146D9B5921578F3E*****

You can restore the data by paying us money.

We determine the amount of the ransom from the number of encrypted office files.

The cost of decryption is 5820 USD for all your files.

Payment is made to a unique bitcoin wallet.

Before paying, you will be able to make sure that we can actually decrypt your files.

For this:

1) Download and install Telegram Messenger https://telegram.org/

2) Find us https://t.me/checkmate_team

Be careful! Telegram has a lot of fake accounts, for example, checkmate_teamm or checkmate_teams.

Dont search manually, use the link above.

If you dont follow this advice, you will lose money and files.

3) Send a message with your unique ID, your e-mail and 3 files for test decryption. Files should be no more than 15mb each.

4) In response, we will send the decrypted files and a bitcoin wallet for payment. Bitcoin wallet is unique for you, so we can find out what you paid.

5) After the payment is received, we will send you the key and the decryption program.

As a bonus, we will let you know how you were hacked.

FAQ:

Is it possible to pay for the decryption of only part of the files?

Yes, it is possible. For more information, please contact us.

What is Bitcoin?

read bitcoin.org

Where to buy bitcoins?

https://bitcoin.org/en/buy

https://buy.moonpay.io

or use google.com

Where is the guarantee that I will receive my files back?

The very fact that we can decrypt your random files is a guarantee. It makes no sense for us to deceive you.

How quickly will I receive the key and decryption program after payment?

As a rule, within a few hours, but very rarely there may be a delay of 1-2 days.

How does the decryption program work?

It is simple. You need to copy the key and select a folder to decrypt. The program will automatically decrypt all encrypted files in this folder and its subfolders.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: myMessage + Message + Message Write-up, Topic of Support ***

🔓 Некоторые файлы изображений (JPG) можно восстановить с помощью альтернативного метода. Ссылка на результат >>Added later: QNAP Recommendation

Write-up by BleepingComputer

*

Thanks: Andrew Ivanov (article author) DecAns *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.