EAF Ransomware

EncoderDecryption Ransomware

(шифровальщик-вымогатель, деструктор) (первоисточник)

Translation into English

---

Обнаружения:

DrWeb -> Trojan.Siggen17.59421

BitDefender -> IL:Trojan.MSILZilla.2508

ESET-NOD32 -> A Variant Of Generik.GHUBGYD

Kaspersky -> HEUR:Trojan.MSIL.DelShad.gen

Malwarebytes -> Trojan.Agent.Generic

Microsoft -> Ransom:MSIL/Filecoder.PK!MSR

Rising -> Ransom.Destructor!1.B060 (CLASSIC)

Tencent -> Msil.Trojan.Delshad.Ecjv

TrendMicro -> Ransom_Filecoder.R002C0DER22

---

© Генеалогия: ✂ Chaos + другой код >> EAF

Активность этого крипто-вымогателя была в середине-второй половине мая 2022 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .EAF

Фактически используется составное расширение по шаблону: [<email>][<ID>]<original_filename>.EAF

Примеры зашифрованных файлов:

Примеры зашифрованных файлов:

[encoderdecryption@yandex.ru][8443A5AF]bootmgr.EAF

[encoderdecryption@yandex.ru][8443A5AF]6DYHaZoX.pdf.EAF

Записка с требованием выкупа называется: #FILES-ENCRYPTED.txt

Содержание записки о выкупе:

Перевод записки на русский язык:

Файл записки дополняется другим текстовым файлом: This Is Your Helper File.txt

Вероятно, это его содержание:

ATTENTION!

At the moment, your system is not protected.

We can fix it and restore files.

To get started, send a file to decrypt trial.

Don't pay any money, when we didn't decrypt trial file.

You can trust us after opening the test file.

To restore the system write to this address:

Email 1: encoderdecryption@yandex.ru

Email 2: encoderdecryption@gmail.com

Перевод записки на русский язык:

ВНИМАНИЕ!

На данный момент ваша система не защищена.

Мы можем исправить это и восстановить файлы.

Для начала отправьте файл на пробную расшифровку.

Не платите деньги, если мы не расшифровали пробный файл.

Вы можете доверять нам после открытия тестового файла.

Для восстановления системы пишите на этот адрес:

Эл. почта 1: encoderdecryption@yandex.ru

Эл. почта 2: encoderdecryption@gmail.com

Файл записки дополняется другим текстовым файлом: This Is Your Helper File.txt

Вероятно, это его содержание:

At the moment, your system is not protected.

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Предназначен для ОС Windows 7, 8, 10, 11, Windows Server 2003, 2008, 2012, 2016, 2019, 2022.

We can fix it and restore files.

To get started, send a file to decrypt trial.

You can trust us after opening the test file.

To restore the system write to this address:

Email 1: dr.help100@mailfence.com

Email 2: decrypterdr@cyberfear.com

Telegram ID: @EAF_SUPPORT_BOT

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

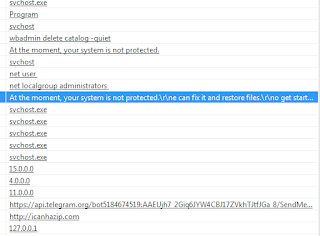

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Предназначен для ОС Windows 7, 8, 10, 11, Windows Server 2003, 2008, 2012, 2016, 2019, 2022.

➤ Добавляется в автозагрузку системы. Внедряется в системный процесс. Блокирует диспетчер задач. Изменяет настройки Проводника. Удаляет теневые копии файлов. Отключает некоторые системные службы: контроль учетных записей, резервное копирование, восстановление системы, Windows Defender. Получает права администратора.

➤ Используется AP Telegram для отправки сообщений.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр., в том числе файлы без расширений, например, файл bootmgr.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр., в том числе файлы без расширений, например, файл bootmgr.

В таком случае, после шифрования важных системных файлов ОС Windows может не загрузиться.

Вероятно пропускаются следующие типы файлов, чтобы избежать шифрования собственных файлов вымогателя.

.exe

.bat

Файлы, связанные с этим Ransomware:

#FILES-ENCRYPTED.txt - название файла с требованием выкупа, также добавляется в Автозагрузку системы;

This Is Your Helper File.txt - дополнительный текстовый файл;

encoderdecryption@yandex.ru.pdb - файл проекта вымогателя;

encoderdecryption@yandex.ru.exe - название вредоносного файла;

encoderdecryption@yandex.ru.exe - название вредоносного файла;

eaf-info.exe - название дополнительного файла вымогателя;

cmd-файл;

bat-файлы;

BackupXXXA8C4AD38.exe - некий бэкап-файл;

8443A5AF.exe

8443A5AF.ico

encoderdecryption@yandex.ru.url - ссылка в Автозагрузке системы на исполняемый вредоносный файл.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

C:\Users\Admin\AppData\Local\Temp\1.cmd

C:\Users\Admin\AppData\Local\Temp\2.bat

C:\Users\Admin\AppData\Local\Temp\3.bat

C:\Users\Admin\AppData\Roaming\#FILES-ENCRYPTED.txt

C:\Users\Admin\AppData\Roaming\encoderdecryption@yandex.ru.exe

C:\Windows\A8C4AD38.bat

C:\Windows\8443A5AF.exe

C:\Windows\8443A5AF.ico

C:\Windows\BackupXXXA8C4AD38.exe

C:\Users\Admin\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\encoderdecryption@yandex.ru.url

C:\Users\Admin\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\#FILES-ENCRYPTED.txt

C:\Users\NBC694\source\repos\Fast\Fast\obj\Debug\encoderdecryption@yandex.ru.pdb

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: encoderdecryption@yandex.ru, encoderdecryption@gmail.com

Email: dr.help100@mailfence.com, decrypterdr@cyberfear.com

Telegram: @EAF_SUPPORT_BOT

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: f477c3bd9d9599a59affb41a8807f8ae

SHA-1: 1fee4f5bda8b765acbb741aeebfe74ea9b0f0f4e

SHA-256: d2c47b1c94e6beadbc222771e788e9dafe194c462760b0d16cd25cbc0a572a00

Vhash: 2160361555131011a221a1044

Imphash: f34d5f2d4577ed6d9ceec516c1f5a744

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support ***

Thanks: PCrisk Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.

Комментариев нет:

Отправить комментарий

ВНИМАНИЕ!

Новые комментарии проверяются. Всё, кроме спама, будет опубликовано. Вам нужен Google аккаунт для комментария.

---

Please note!

New comments are moderated. Anything other than spam will be published. You need a Google account to post a comment.

---

Bitte beachten Sie!

Neue Kommentare werden moderiert. Alle Kommentare, die kein Spam sind, werden veröffentlicht. Sie benötigen ein Google-Konto, um einen Kommentar zu hinterlassen.

---

Veuillez noter!

Les nouveaux commentaires sont modérés. Tous les commentaires, à l'exception des spams, seront publiés. Vous devez disposer d'un compte Google pour publier un commentaire.

---

¡Tenga en cuenta!

Los nuevos comentarios son moderados. Se publicarán todos los comentarios excepto el spam. Para escribir un comentario necesitas una cuenta de Google.