WsIR Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

---

Обнаружения:

DrWeb -> Trojan.Encoder.35362

BitDefender -> Gen:Variant.Symmi.97294

ESET-NOD32 -> Win32/Filecoder.OLA

Kaspersky -> HEUR:Trojan-Ransom.Win32.Encoder.gen

Обнаружения:

DrWeb -> Trojan.Encoder.35362

BitDefender -> Gen:Variant.Symmi.97294

ESET-NOD32 -> Win32/Filecoder.OLA

Kaspersky -> HEUR:Trojan-Ransom.Win32.Encoder.gen

Kingsoft -> Win32.Troj.Generic.wj.(kcloud)

Lionic -> Trojan.Win32.Kolovorot.lpUa

Malwarebytes -> PUP.Optional.ChinAdMicrosoft -> TrojanDownloader:Win32/Emotet!ml

Rising -> Trojan.Generic@AI.99 (RDML:lW*

Symantec -> ML.Attribute.HighConfidence

Tencent -> Win32.Trojan.Filecoder.Syhu

TrendMicro -> TROJ_FRS.0NA103EP22

---

© Генеалогия: ??? >> WsIR

Tencent -> Win32.Trojan.Filecoder.Syhu

TrendMicro -> TROJ_FRS.0NA103EP22

---

© Генеалогия: ??? >> WsIR

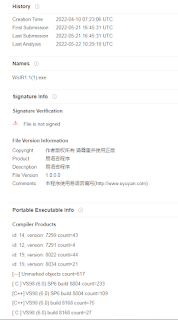

Образец этого крипто-вымогателя был найден в середине мая 2022, но дата компиляции — 10 апреля 2022 г. Ориентирован на китайскоязычных пользователей, ничего неизвестно о распространении по всему миру. Судя по используемому значку 易 основан на китайском ПО Easy Language Green Edition.

К зашифрованным файлам добавляется расширение: .WsIR

Файлы могут быть зашифрованы повторно и получить двойное расширение: .WsIR.WsIR

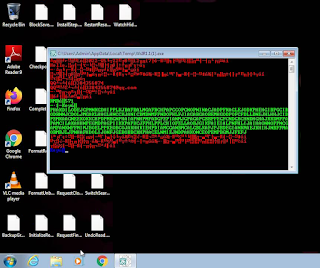

Записка с требованием выкупа написана на экране блокировки:

Перевод записки на русский язык:

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

<ransom_note>.txt - название файла с требованием выкупа;

WsIR1.1(1).exe - название вредоносного файла.

Файлы могут быть зашифрованы повторно и получить двойное расширение: .WsIR.WsIR

Записка с требованием выкупа написана на экране блокировки:

Содержание записки о выкупе:

现北京时间:2022年5月22日8时21分21秒你是该时间段中的此勒索!

Hello,我的电脑为什么会出现这个?

您现在你的文件都已经被加密了!

为什么会被加密?因为你点开了软件,你无法解密你的文件,除非获得正确秘钥!

如何联系我?

QQ联系:3384356874

QQ邮箱联系:3384356874@qq.com

您需要支付的赎金为下!

请敬情享受吧!

RMB:176

您的Key:

PHAKDILPDFJFPGNKGDHIPPLKJBAFBALMGAFBCHPAPCCOPCNOPNINACJADPFKAGLAOODKPHEHGIBPGCIB

OABNNJCGJJJPGCKLACGLHICBNMANPODPDBMFFKDOFELHOIAEANGAOAEPADODPCFGCDLLDNELAOHFJEID

PDMKAAGNEEKMNNCDIHPMBGNPHAIAFFHPMFADGFEMPGNNOOPHGEPHGGPGDAFANAGGCCNDHGHCOPKCMOFH

PCMCIIAKAHHMIBGMDKAGPLILKPAPKJJCPFLOIPCFPKFELLAKBCGIKFAPENAKIOFHLJJAIHAMKIOMILCD

AGFANKNFFMIPJMOFMKPLELBCOJALHHKIEFPCPNMCGANBLDALGHLLHDJPJBDFGMANKNAEJJHKAPNBFFMA

JLMBJLJPNEAFACOPPIONFJGHGLBDCPHKABCFLJMLDKNDPAHOJNCEONEMPHGLOIFEFJ

↑这个是你唯一的解密秘钥,如果你丢失了,你将永远不能解密你的文件!

如果你强制关机,你将受到严厉的惩罚,您不能使用任何手段关闭本程序!

绿色的是你的重要数据!

Key: ***

Перевод записки на русский язык:

Сегодня 22 мая 2022 года, по пекинскому времени в 8:21:21 вы атакованы ransomware!

Привет, почему это появилось на моем компьютере?

Теперь ваши файлы зашифрованы!

Почему они зашифрованы? Запустив программу, вы не сможете расшифровать файлы, если не получите правильный ключ!

Как связаться со мной?

Контакт QQ: 3384356874

Контакт QQ email: 3384356874@qq.com

Вам нужно заплатить выкуп!

Наслаждайтесь!

176 юаней

Твой ключ:

***

Это ваш единственный ключ дешифрования, если вы его потеряете, то никогда не сможете расшифровать свои файлы!

Если вы захотите завершите работу, вы будете строго наказаны, и не сможете закрыть эту программу ни в коем случае!

Зеленый код важен для ваших данных!

Ключ: ***

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

<ransom_note>.txt - название файла с требованием выкупа;

WsIR1.1(1).exe - название вредоносного файла.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

HKEY_LOCAL_MACHINE\software\microsoft\windows\CurrentVersion\Run\WsIR

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: 3384356874@qq.com

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: 3384356874@qq.com

QQ: 3384356874

BTC: -

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: c76aecc1eb0b47fc261a80b9fc06fb75

SHA-1: 242f3cce8400a77ed62c99fe6f56e1d8b7cfa5b4

SHA-256: 3bae281a122628561deb145beffcb3b2c1b8ab51e0c96818ef7a1203738af5d4

Vhash: 085046655d555060204005200917z30e5z32z982z120a7z

Imphash: 4ffd26d581651ee9980129d50bc32409

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support *

Thanks: Petrovic, Jirehlov Solace Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.

Комментариев нет:

Отправить комментарий

ВНИМАНИЕ!

Новые комментарии проверяются. Всё, кроме спама, будет опубликовано. Вам нужен Google аккаунт для комментария.

---

Please note!

New comments are moderated. Anything other than spam will be published. You need a Google account to post a comment.

---

Bitte beachten Sie!

Neue Kommentare werden moderiert. Alle Kommentare, die kein Spam sind, werden veröffentlicht. Sie benötigen ein Google-Konto, um einen Kommentar zu hinterlassen.

---

Veuillez noter!

Les nouveaux commentaires sont modérés. Tous les commentaires, à l'exception des spams, seront publiés. Vous devez disposer d'un compte Google pour publier un commentaire.

---

¡Tenga en cuenta!

Los nuevos comentarios son moderados. Se publicarán todos los comentarios excepto el spam. Para escribir un comentario necesitas una cuenta de Google.