HkCrypt Ransomware

Hacked Ransomware

(шифровальщик-вымогатель)

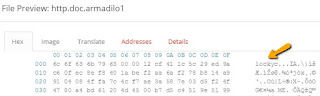

Этот крипто-вымогатель шифрует данные пользователей с помощью RC4, а затем требует выкуп в 0.5 BTC, чтобы вернуть файлы. Оригинальное название: Hk Inc. На файле написано: Hk Inc.

шифровальщик вирус-шифровальщик троян-шифровальщик крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм crypto-ransomware virus-encoder key ransom decrypt decryption recovery remove restore decode files data public private

© Генеалогия: выясняется.

К зашифрованным файлам добавляется расширение .hacked

Активность этого крипто-вымогателя пришлась на начало сентября 2017 г. Ориентирован на англоязычных, испаноязычных, итальянских и турецких пользователей, что не мешает распространять его по всему миру.

Записки с требованием выкупа написаны на четырёх языках: английском, итальянском, испанском и турецком.

@readme_English.txt

@Leggimi_decrypt_Italian.txt

@Readme_Spanish.txt

How_to_decrypt_files.txt

В качество обоев Рабочего стола ставится изображение hacked.jpg

Другим информатором жертвы выступает экран блокировки.

Содержание записки о выкупе:

All of your files were protected by a strong encryption with RSA4096

What happened to my files ?

Decrypting of your files is only possible with the help of private key and decryp

How can i get my files back ?

the only way to restore your files ...

So, there are two ways you can choose

1- wait for a miracle and get your price doubled

2- or restore your data easy way if you have really valuable data you better not waste your time, because there is no other way to get your files, except make a payment

What should i do next ? Buy decryption key

1. Buy Bitcoin (https://blockchain.info)

2. Send amount of 0.5 BTC to address: 131mixvnmnijg1lDP3ZrTTakx3qJLpb675o

3. Transaction will take about 15-30 minutes to confirm.

4. When transaction is confirmed, send email to us at payment.hkdecrypt@mail.ru

5. Write subject of your mail with : HACKED

6. Write content of your mail with : - Restore my files Bitcoin payment : (YOUR BITCOIN TRANSACTION ID)

Перевод записки на русский язык:

Все ваши файлы были защищены сильным шифрованием с помощью RSA4096

Что случилось с моими файлами?

Расшифровка ваших файлов возможна только с помощью закрытого ключа и декриптера

Как я могу вернуть свои файлы?

единственный способ восстановить ваши файлы ...

Итак, вы можете выбрать два способа:

1- дождаться чуда и удвоить цену

2- или восстановить ваши данные простым способом, если у вас правда ценные данные, вам лучше не тратить время, потому что нет другого способа получить ваши файлы, кроме оплаты

Что я должен делать дальше ? Купить ключ дешифрования

1. Купить биткоины (https://blockchain.info)

2. Отправить сумму в 0,5 BTC по адресу: 131mixvnmnijg1lDP3ZrTTakx3qJLpb675o

3. Для подтверждения транзакции потребуется около 15-30 минут.

4. Когда транзакция подтвердится, отправьте нам письмо на адрес payment.hkdecrypt@mail.ru

5. Напишите тему вашего письма: HACKED

6. Напишите содержимое вашего письма: - Восстановите мои файлы биткоин-платёж: (ID ВАШЕЙ БИТКОИН-ТРАНЗАКЦИИ)

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Запускает собственный процесс:

cmd.exe /C schtasks.exe /Create /sc minute /mo 10 /tn Microsoftfix /TR <malware_path>

Добавляет службу Microsoftfix в Автозагрузку Windows.

Пока жертва видит перед собой на экране монитора фальшивую заставку "обновление Windows", шифровальщик делает своё дело.

Фальшивый экран обновлений Windows

Список файловых расширений, подвергающихся шифрованию:

._vc, .123,

.13t, .1pa, .2012, .2013, .2014, .2015, .2016, .2017, .210, .3dm, .3ds, .3g2, .3gp,

.500, .7z, .aac, .aaf, .accd, .ach, .aci, .aep, .aepx, .aes, .aet, .ai, .aif, .amj,

.as, .as3, .asc, .asf, .asm, .asp, .asx, .avi, .back, .bak, .bat, .bay, .bc9, .bmp,

.brd, .bz2, .c, .cal, .cd, .cdr, .cdt, .cdx, .cfp, .cgm, .cgn, .clas, .clk, .cmd,

.cmx, .cnt, .cntk, .cpp, .cpt, .cpx, .cs, .csl, .css, .csv, .cur, .dac, .dat, .db,

.dbf, .dch, .dcr, .dds, .des, .dif, .dip, .djv, .djvu, .dng, .doc, .docb, .docm,

.docx, .dot, .dotm, .dotx, .drw, .ds4, .dsf, .dtd, .dwg, .dxf, .e, .ebc, .ebq, .efx,

.eml, .epb, .eps, .ert, .ets, .fim, .fla, .flac, .flv, .fmv, .fon, .fpx, .frm, .fx0,

.fx1, .fxr, .gdb, .gem, .gif, .gpc, .gz, .h, .hpp, .html, .hwp, .iban, .ibd, .ico,

.idml, .iff, .iif, .img, .indb, .indd, .indl, .indt, .inx, .ipe, .ipg, .itf, .jar,

.java, .jng, .jp2, .jpeg, .jpg, .js, .jsp, .kdc, .lay, .lay6, .lcd, .ldf, .let,

.lgb, .log, .lua, .lz, .m, .m14, .m3u, .m3u8, .m4a, .m4u, .m4v, .mac, .max, .mda,

.mdb, .mdf, .mef, .met, .mhtm, .mid, .mkv, .mml, .mny, .mov, .mp2, .mp3, .mp4, .mpa,

.mpe, .mpeg, .mpg, .ms11, .msg, .mx0, .myd, .mye, .myi, .myox, .n43, .nd, .nef,

.npc, .nv2, .oab, .obi, .odb, .odc, .odg, .odm, .odp, .ods, .odt, .ofc, .ofx, .old,

.orf, .ost, .otg, .otp, .ots, .ott, .paq, .pas, .pat, .pcd, .pct, .pcx, .pdb, .pdd,

.pdf, .per, .pfb, .php, .pic, .pl, .plb, .plt, .pmd, .png, .pns, .pot, .potm, .potx,

.pp4, .pp5, .ppam, .ppf, .ppj, .pps, .ppsm, .ppsx, .ppt, .pptx, .prel, .prf, .prn,

.prpr, .ps, .psd, .psp, .pst, .ptb, .ptx, .py, .qb20, .qba, .qbb, .qbi, .qbk, .qbm,

.qbmb, .qbo, .qbp, .qbr, .qbw, .qbx, .qby, .qcow, .qdf, .qfx, .qif, .qpd, .qsd,

.qsm, .qss, .qst, .qtx, .qwc, .qxf, .r3d, .ra, .raf, .rar, .raw, .rb, .rif, .rm,

.rsspptm, .rtf, .rtp, .rw2, .rwl, .rz, .s7z, .saj, .sba, .sch, .sct, .sdf, .ses,

.set, .shw, .sldm, .sldx, .slk, .slp, .sql, .sqli, .sr2, .srf, .ssg, .stc, .std,

.sti, .str, .stw, .svg, .swf, .sxc, .sxd, .sxi, .sxm, .sxw, .t09, .t10, .t11, .t13,

.t14, .t15, .tar, .tax, .tax2, .tbk, .tbp, .text, .tfx, .tga, .tgz, .tif, .tiff,

.tlg, .tt12, .tt13, .tt14, .tt15, .tt20, .ttf, .txf, .txt, .uop, .uot, .v30, .vb,

.vbs, .vcf, .vdi, .vmdk, .vmx, .vob, .vsd, .wav, .wb2, .wi, .wk1, .wk3, .wk4, .wks,

.wma, .wmf, .wmv, .wpd, .wpg, .wps, .x3f, .xcf, .xhtm, .xla, .xlam, .xlc, .xlk,

.xll, .xlm, .xlr, .xls, .xlsb, .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xpm, .xqx,

.yuv, .zdb, .ziparc, .zipx (399 расширений).

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

hacked.jpg

<malware_name>.lnk

<random>.exe

@readme_English.txt

@Leggimi_decrypt_Italian.txt

@Readme_Spanish.txt

@Readme_turkish.txt

How_to_decrypt_files.txt

Расположения:

%Desktop%\hacked.jpg

%Desktop%\<malware_name>.lnk

%Desktop%\@readme_English.txt

%Desktop%\@Leggimi_decrypt_Italian.txt

%Desktop%\@Readme_Spanish.txt

%Desktop%\@Readme_turkish.txt

%Desktop%\How_to_decrypt_files.txt

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: payment.hkdecrypt@mail.ru

BTC: 131mixvnmnijglDPJZrTTakX3qJLpb675o

См. ниже результаты анализов.

Результаты анализов:

Гибридный анализ >>

VirusTotal анализ >>

Другой анализ >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Сообщение от 25 марта 2019:

Emsisoft совместно с Майклом Джиллеспи выпустили дешифровщик для файлов, зашифрованных этим Ransomware. Сcылка на статью >>

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Внимание!

Файлы можно дешифровать!

Скачайте Emsisoft Decrypter для HKCrypt по ссылке >>

Внимание!

Файлы можно дешифровать!

Скачайте Emsisoft Decrypter для HKCrypt по ссылке >>

Read to links:

Tweet on Twitter

ID Ransomware (ID as Hacked)

Write-up, Topic of Support

*

Read to links:

Tweet on Twitter

ID Ransomware (ID as Hacked)

Write-up, Topic of Support

*

Thanks:

Lawrence Abrams

Michael Gillespie

*

*

Thanks:

Lawrence Abrams

Michael Gillespie

*

*

© Amigo-A (Andrew Ivanov): All blog articles.

Read to links: Tweet on Twitter ID Ransomware (ID as SuperB) Write-up about CryptorBit (2014), Write-up on BC (2017) *

Thanks: Catalin Cimpanu Michael Gillespie MalwareHunterTeam Lawrence Abrams