Gefest 3.0 Ransomware

Scarab-Gefest Ransomware

(шифровальщик-вымогатель)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES, а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название: Gefest 3.0 и GEFEST 3.0 RANSOMWARE. На файле написано: нет данных.

© Генеалогия: Scarab Ransomware >> Scarab-Amnesia > предыдущие варианты > Scarab-Gefest (Gefest 3.0)

Это изображение — логотип статьи. Изображает скарабея с подковой и огнём.

This image is the logo of the article. It depicts a scarab with horseshoe and fire.

К зашифрованным файлам добавляется расширение: .GEFEST

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на вторую половину января 2019 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

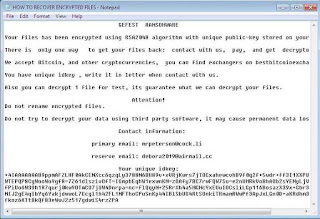

Записка с требованием выкупа называется: HOW TO RECOVER ENCRYPTED FILES.TXT

Содержание записки о выкупе:

GEFEST 3.0 RANSOMWARE

Your files has been encrypted using RSA2048 algorithm with unique public-key stored on your PC.

There is only one way to get your files back: contact with us, pay, and get decryptor software.

We accept Bitcoin, and other cryptocurrencies, you can find exchangers on bestbitcoinexchange.io

You have unique idkey , write it in letter when contact with us.

Also you can decrypt 1 file for test, its guarantee what we can decrypt your files.

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Contact information:

primary email: mrpeterson@cock.li

reserve email: debora2019@airmail.cc

Your unique idkey:

+4IAAAAAAAAU0+K0H***UPnm8MToAQ

Перевод записки на русский язык:

GEFEST 3.0 RANSOMWARE

Ваши файлы зашифрованы с алгоритмом RSA2048 с уникальным открытым ключом, хранящимся на вашем ПК.

Есть только один способ вернуть ваши файлы: связаться с нами, оплатить и получить программу расшифровки.

Мы принимаем биткоины и другие криптовалюты, вы можете найти обменники на bestbitcoinexchange.io

У вас есть уникальный idkey, напишите его в письме, когда свяжитесь с нами.

Также вы можете расшифровать 1 файл для проверки, это гарантия того, что мы можем расшифровать ваши файлы.

Внимание!

Не переименовывайте зашифрованные файлы.

Не пытайтесь расшифровать ваши данные с помощью сторонних программ, это может привести к необратимой потере данных.

Контакты:

основной email: mrpeterson@cock.li

резервный email: debora2019@airmail.cc

Ваш уникальный idkey:

+4IAAAAAAAAU0+K0H***UPnm8MToAQ

Примечание.

Часть текста записки (почти 4 строки) скопированы из html-записки Sigrun Ransomware (обновление от 24 мая 2018). Так как это непопулярное заимствование, то можно предположить, что sigrun'цы перешли на этот Scarab и взяли в название другой мифологический персонаж — Гефест из греческой мифологии.

Позже я обнаружил, что кто-то из тех, кто ранее использовал Hermes Ransomware, тоже перешел на Scarab и стал использовать Scarab-Gefest для вымогательства денег. Так, что дорожка оказалась более длинной.

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

HOW TO RECOVER ENCRYPTED FILES.TXT

<random>.exe - случайное название

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: mrpeterson@cock.li, debora2019@airmail.cc

BTC:

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

ᕒ ANY.RUN analysis >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

Scarab Family (семейство Scarab):

Scarab (ScarabLocker) - июнь-август 2017, ноябрь 2017

Scarab-Scorpio (Scorpio) - июль 2017

Scarab-Jackie - октябрь 2017

Scarab-Russian (Scarabey) - декабрь 2017

Scarab-Decrypts - март 2018

Scarab-Crypto - март 2018

Scarab-Amnesia - март 2018

Scarab-Please - март 2018

Scarab-XTBL - апрель 2018

Scarab-Oblivion - апрель 2018

Scarab-Horsia - май 2018

Scarab-Walker - май 2018

Scarab-Osk - май 2018

Scarab-Rebus - май 2018

Scarab-DiskDoctor - июнь 2018

Scarab-Danger - июнь 2018

Scarab-Crypt000 - июнь 2018

Scarab-Bitcoin - июнь 2018

Scarab-Bomber - июнь 2018

Scarab-Omerta - июнь-июль 2018

Scarab-Bin - июль 2018

Scarab-Recovery - июль 2018

Scarab-Turkish - июль 2018

Scarab-Barracuda - июль 2018

Scarab-CyberGod - август 2018

Scarab-Enter - ноябрь 2018

Scarab-Aztec (Pizza) - декабрь 2018

Scarab-Zzz - январь 2019

Scarab-Crash - январь 2019

Scarab-Gefest - январь 2019

Scarab-Artemy - февраль 2019

Scarab-Kitty - март 2019

Scarab-Monster - апрель 2019

и другие...

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 12 февраля 2019:

Пост в Твиттере >>

Расширение: .Gefest3

Записка: DECRYPT INFORMATION.TXT

Email: mrpeterson@cock.li, debora2019@airmail.cc

Обновление от 21 марта 2019:

Пост в Твиттере >>

Обновление от 22 марта 2019:

Пост в Твиттере >>

Расширение: .GFS

Составное расширение: .[mrpeterson@cock.li].GFS

Записка: HOW TO RECOVER ENCRYPTED FILES.TXT

Email: mrpeterson@cock.li

Обновление от 7-14 апреля 2019:

Топик на форуме >>

Расширение: .crabslkt или .CRABSLKT

Email: resoutnowfewminutes@airmail.cc

Email BM: BM-2cTSTDcCD5cNqQ5Ugx4US7momFtBynwdgJ@bitmessage.ch

Этот адрес использовался ранее вымогателями, распространявшими Hermes Ransomware.

Записка: HOW TO RECOVER ENCRYPTED FILES.TXT

➤ Содержание записки:

Your files has been encrypted using RSA2048 algorithm with unique public-key stored on your PC.

There is only one way to get your files back: contact with us, pay, and get decryptor software.

We accept Bitcoin, and other cryptocurrencies, you can find exchangers.

You have unique idkey , write it in letter when contact with us.

Also you can decrypt 1 file for test(not important), its guarantee what we can decrypt your files.

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Contact information:

primary email: BM-2cTSTDcCD5cNqQ5Ugx4US7momFtBynwdgJ@bitmessage.ch

reserve email: resoutnowfewminutes@airmail.cc

Your unique idkey:

+4IAAAAAAAA***FhpQ0

Your message will be as confirmation you are ready to pay for decryption key.

Записка: HOW TO RECOVER ENCRYPTED FILES.TXT

➤ Содержание записки:

Your files has been encrypted using RSA2048 algorithm with unique public-key stored on your PC.

There is only one way to get your files back: contact with us, pay, and get decryptor software.

We accept Bitcoin, and other cryptocurrencies, you can find exchangers.

You have unique idkey , write it in letter when contact with us.

Also you can decrypt 1 file for test(not important), its guarantee what we can decrypt your files.

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Contact information:

primary email: BM-2cTSTDcCD5cNqQ5Ugx4US7momFtBynwdgJ@bitmessage.ch

reserve email: resoutnowfewminutes@airmail.cc

Your unique idkey:

+4IAAAAAAAA***FhpQ0

Your message will be as confirmation you are ready to pay for decryption key.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Внимание! Файлы можно дешифровать! Рекомендую обратиться по этой ссылке к Emmanuel_ADC-Soft >> --- Attention! Files can be decrypted! I recommend getting help with this link to Emmanuel_ADC-Soft >>

Read to links: Tweet on Twitter + myTweet ID Ransomware (ID as Scarab) Write-up, Topic of Support *

Thanks: Emmanuel_ADC-Soft, Michael Gillespie Andrew Ivanov * to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles.

шифровальщик вирус-шифровальщик троян-шифровальщик крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм crypto-ransomware virus-encoder key ransom decrypt decryption recovery remove restore decode files data public private