Plague17 (2018-2019) Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES, а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название: в записке не указано. На файле написано: gwintl.exe.

Обнаружения:

DrWeb -> Trojan.Encoder.27591 (примерно первая половина 2018 года)

BitDefender -> Generic.Ransom.WCryG.300EC0B4

Avira (no cloud) -> HEUR/AGEN.1037382

Kaspersky -> HEUR:Trojan.Win32.Generic

Symantec -> Trojan.Gen.MBT

Изображение — только логотип статьи

К зашифрованным файлам добавляется составное расширение .PLAGUE17, но целиком это используется по шаблону: <16 hex digits>.PLAGUE17-<16 hex digits> или <random_ID{16}>.PLAGUE17-<random_ID{16}>

Примеры зашифрованных файлов:

5e6481204ee2eada.PLAGUE17-7f1782e9301beb6f

43e9848d62de9642.PLAGUE17-5c2547980f3ffbf2

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Образец этого крипто-вымогателя был найден в середине августа 2019 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру. Неизвестно о пострадавших из других стран. Но на протяжении 2014-2018 годов Plague17 уже был активен с тем же именем, а пострадавшие от него заваливали запросами русскоязычные форумы.

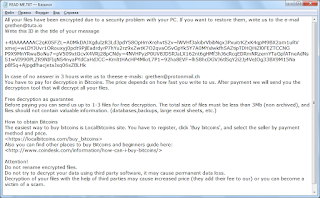

Записка с требованием выкупа называется: PLAGUE17.txt

Содержание записки о выкупе:

Внимание!

Если Вы читаете это сообщение, значит Ваш компьютер был атакован опаснейшим вирусом.

Вся Ваша информация (документы, базы данных, бэкапы и другие файлы) на этом компьютере была зашифрована.

Все зашифрованые файлы имеют расширение .PLAGUE17

Ни в коем случае не изменяйте файлы! И не используйте чужие дешифраторы, Вы можете потерять Ваши файлы навсегда.

Напишите нам письмо на адрес plague17@riseup.net , чтобы узнать как получить дешифратор.

Если мы Вам не ответили в течении 3 часов - повторите пересылку письма.

В письмо вставьте текст из файла 'PLAGUE17.txt' или напишите номер - 68286653

В первом письме не прикрепляйте файлы для дешифровки. Все инструкции вы получите в ответном письме.

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

PLAGUE17.txt

gwintl.exe

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: plague17@riseup.net

BTC:

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

Plague17 / AMBA Family (семейство Plague17 / AMBA):

Plague17 Ransomware - март 2014 - 2016

AMBA Ransomware - июнь, сентябрь 2016

Crypto_Lab Ransomware - сентябрь 2017

Russenger Ransomware - февраль 2018

Dont_Worry Ransomware - март-апрель 2018

Plague17 Ransomware - май 2018-август 2019

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + Tweet + myTweet ID Ransomware (ID as Plague17) Write-up, Topic of Support *

Thanks: Alex Svirid, Michael Gillespie Andrew Ivanov (author) * to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles.