Recon Ransomware

(шифровальщик-не-вымогатель) (первоисточник)

Translation into English

---

Обнаружения:

DrWeb -> Trojan.EncoderNET.24

BitDefender -> Gen:Variant.Razy.789642

ESET-NOD32 -> A Variant Of MSIL/Spy.Agent.CCB

Kaspersky -> HEUR:Trojan-Ransom.MSIL.Encoder.gen

Malwarebytes -> Malware.AI.1366478974

Microsoft -> Ransom:Win32/Genasom

Symantec -> ML.Attribute.HighConfidence

Tencent -> Win32.Trojan.Razy.Ebhs

TrendMicro -> Ransom_Encoder.R03FC0WGA21

---

© Генеалогия: ??? >> Recon

Symantec -> ML.Attribute.HighConfidence

Tencent -> Win32.Trojan.Razy.Ebhs

TrendMicro -> Ransom_Encoder.R03FC0WGA21

---

© Генеалогия: ??? >> Recon

Сайт "ID Ransomware" это пока не идентифицирует.

Информация для идентификации

Образец этого крипто-вымогателя был найден в начале июля 2021 г. Скорее всего был сделан раньше. Ориентирован на корейскоязычных и англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .Recon

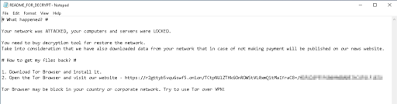

Записка называется: Recon.txt

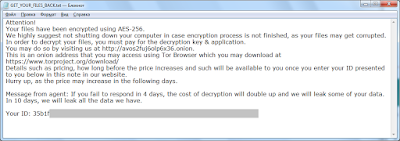

Другим информатором является экран блокировки с сообщением.

Записка называется: Recon.txt

Другим информатором является экран блокировки с сообщением.

Содержание текста с экрана:

리콘훈련

랜섬 웨어 훈련에 참가 하셨습니다.

복구는 관리자에게 문의 바랍니다.

recon training

You have participated in ransomware training.

For recovery, please contact the administrator.

Перевод текста на русский язык:

разведподготовка

Вы прошли обучение работе с ransomware.

Для восстановления обращайтесь к администратору.

---

С помощью серсиса Triage я получил ещё один экран программы с другим текстом.

Текст с экрана:

리콘훈련랜성 웨어 춘련에 참가

하셨습니다.

Перевод на английский язык:

recon training

Participate in Lansheng Wear Spring Festival

You did.

разведподготовкаParticipate in Lansheng Wear Spring Festival

You did.

Перевод на русский язык:

Участвуй в весеннем фестивале Lansheng Wear

Ты сделал.

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Вместо шифрования используется Base64 кодирование файлов, находящихся на Рабочем столе.

Это могут быть документы MS Office, OpenOffice, PDF, текстовые файлы, фотографии, музыка, видео, архивы и пр.

Файлы, связанные с этим Ransomware:

Recon.txt - название файла с требованием выкупа;

Файлы, связанные с этим Ransomware:

Recon.txt - название файла с требованием выкупа;

Recon.Recon - какой-то специальный файл;

RsEncP.exe - название вредоносного файла; RsEncP.pdb - название файла проекта.

C:\Users\User\Desktop\Recon.txt

C:\Users\Admin\AppData\Local\Temp\RsEncP.exe

C:\GURU(site2)\Recon_Webroot\App_Data\RsEncP\RsEncP\obj\Release\RsEncP.pdb

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: -

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: 1e8c10aca8b1af079d130d59585bbe87

SHA-1: fffad47c0363a714ad2b1804ec98fd86e1577e88

SHA-256: 22240b86f52405d2d69523a3c74e5aa576e5251d72cccbf07e91273e4391a324

Vhash: 215036751511b0a713241020

Imphash: f34d5f2d4577ed6d9ceec516c1f5a744

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support *

Thanks: dnwls0719 Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.