BlackByte Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

---

Обнаружения:

DrWeb ->

ALYac ->

Avira (no cloud) ->

BitDefender ->

ESET-NOD32 ->

Kaspersky ->

Malwarebytes ->

Microsoft ->

Rising ->

Symantec ->

Tencent ->

TrendMicro ->

---

© Генеалогия: ??? >> BlackByte

Сайт "ID Ransomware" это идентифицирует как BlackByte.

Информация для идентификации

Активность этого крипто-вымогателя была в середине июля 2021 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .blackbyte

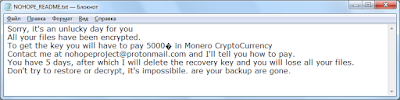

Записка с требованием выкупа называется: BlackByte_restoremyfiles.hta

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Записка с требованием выкупа называется: BlackByte_restoremyfiles.hta

Содержание записки о выкупе:

Перевод записки на русский язык:

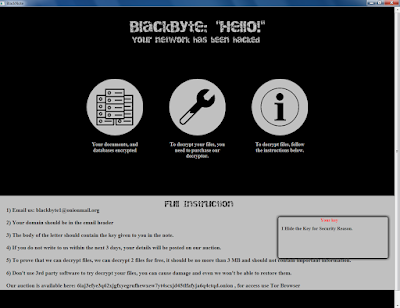

BlackByte: "HELLO!"

your network has been hacked

Your documents, and databases encrypted

To decrypt your files, you need to purchase our decryptor.

To decrypt files, follow the instructions below.

FULL INSTRUCTION

1) Email us: blackbyte1@onionmail.org

2) Your domain should be in the email header

3) The body of the letter should contain the key given to you in the note.

4) If you do not write to us within the next 3 days, your details will be posted on our auction.

5) To prove that we can decrypt files, we can decrypt 2 files for free, it should be no more than 3 MB and should not contain important information.

6) Don't use 3rd party software to try decrypt your files, you can cause damage and even we won't be able to restore them.

Our auction is available here: 6iaj3efye3q62xjgfxyegrufhewxew7yt4scxjd45tlfafyja6q4ctqd.onion , for access use Tor Browser

Your key

I Hide the Key for Security Reason.

Перевод записки на русский язык:

BlackByte: «ПРИВЕТ!»

ваша сеть взломана

Ваши документы и базы данных зашифрованы

Чтобы расшифровать ваши файлы, вам нужно купить наш дешифратор.

Чтобы расшифровать файлы, следуйте приведенным ниже инструкциям.

ПОЛНАЯ ИНСТРУКЦИЯ

1) Напишите нам: blackbyte1@onionmail.org

2) Ваш домен должен быть в заголовке письма

3) В теле письма должен быть указан ключ, данный вам в записке.

4) Если вы не напишите нам в течение следующих 3 дней, ваши данные будут размещены на нашем аукционе.

5) В доказательство того, что мы можем расшифровать файлы, мы бесплатно расшифруем 2 файла не более 3 МБ и без важной информации.

6) Не используйте сторонние программы для расшифровки ваших файлов, вы можете их повредить, что даже мы не сможем их восстановить.

Наш аукцион доступен здесь: 6iaj3efye3q62xjgfxyegrufhewxew7yt4scxjd45tlfafyja6q4ctqd.onion, для доступа используйте браузер Tor

Ваш ключ

***

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Проверка языка системы:

BlackByte избегает шифровать компьютеры с русским и некоторыми другими языками России и бывшего СССР, и завершает работу, если по умолчанию в системе используется один из следующих языков:

az-Cyrl-AZ Азербайджанский (кириллица) - Азербайджан 2092

az-Latn-AZ Азербайджанский (латиница) - Азербайджан 1068

ba-RU Башкирский (Россия) 1133

be-BY Белорусский - Беларусь 1059

hy-AM Армянский (Армения) 1067

ka-GE Грузинский (грузия) 1079

kk-KZ Казахский - Казахстан 1087

ky-KG Киргизский - Киргизия 1088

ru-RU Русский (Россия) 1049

sah-RU Саха (Россия) 1157

tg-Cyrl-TJ Таджикский (кириллица, Таджикистан) 1064

tk-TM Туркменский 1090

tt-RU Татарский - Россия 1092

uk-UA Украинский (Украина) 1058

uz-Cyrl-UZ Узбекский (кириллица, Узбекистан) 2115

uz-Latn-UZ Узбекский (латиница) 1091

Для справки, см. коды языков в Windows по моей ссылке.

➤ Удаление anti-ransomware утилиты Raccine:

BlackByte завершает работу утилиты Raccine и удаляет е` из зараженной системы, выполнив команду:

taskill.exe /F /IM Raccine.exe

taskill.exe /F /IM RaccineSettings.exe

schtasks.exe /DELETE /TN \"Raccine Rules Updater\" /F

Он также удаляет все ключи реестра, связанные с Raccine, включая:

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

Name = “Raccine Tray”

HKLM\SYSTEM\CurrentControlSet\Services\EventLog\Application\Raccine

➤ Отключение служб:

BlackByte запускает серию команд SC, чтобы отключить список служб:

sc.exe config SQLTELEMETRY start = disabled

sc.exe config sc SQLTELEMETRY$ECWDB2 start = disabled

sc.exe config SQLWriter start = disabled

sc.exe config SstpSvc start = disabled

sc.exe config MBAMService start = disabled

sc.exe config wuauserv start = disabled

---

Dnscache

fdPHost

FDResPub

SSDPSRV

upnphost

RemoteRegistry

➤ Отключение процессов:

BlackByte использует Microsoft Restart Manager API RmShutdown для завершения следующих процессов:

agntsvc, anydesk, chrome, CNTAoSMgr, dbeng50, dbsnmp, encsvc, excel, explorer, firefox, firefox, firefoxconfig, iexplore, infopath, isqlplussvc, mbamtray, msaccess, msedge, msftesql, mspub, mydesktopqos, mydesktopservice, mysqld, mysqld-nt, mysqld-opt, Ntrtscan, ocautoupds, ocomm, ocssd, onenote, opera, oracle, outlook, PccNTMon, powerpnt, Powershell, SearchApp, SearchIndexer, SearchUI, sqbcoreservice, sql, sqlagent, sqlbrowser, sqlservr, sqlwriter, steam, synctime, tbirdconfig, thebat, thebat64, thunderbird, tmlisten, visio, wininit, winlogon, winword, wordpad, xfssvccon, zoolz

➤ Отключение восстановления и предоставление доступа:

BlackByte запускает на выполнение ряд команд для удаления всех теневых копий на всех томах, удаления точек восстановления Windows, отключения контролируемого доступа к папкам, включения сетевого обнаружения, предоставления "всем" полного доступа к целевым дискам, удаления корзины, включения общего доступа к файлам и принтерам, включения протокола SMB1:

vssadmin.exe resize shadowstorage /for=c: /on=c: /maxsize=401MB

vssadmin.exe resize shadowstorage /for=c: /on=c: /maxsize=unbounded

vssadmin.exe resize shadowstorage /for=d: /on=d: /maxsize=401MB

vssadmin.exe resize shadowstorage /for=d: /on=d: /maxsize=unbounded

vssadmin.exe resize shadowstorage /for=e: /on=e: /maxsize=401MB

vssadmin.exe resize shadowstorage /for=e: /on=e: /maxsize=unbounded

vssadmin.exe resize shadowstorage /for=f: /on=f: /maxsize=401MB

vssadmin.exe resize shadowstorage /for=f: /on=f: /maxsize=unbounded

vssadmin.exe resize shadowstorage /for=g: /on=g: /maxsize=401MB

vssadmin.exe vssadmin.exe resize shadowstorage /for=g: /on=g: /maxsize=unbounded

vssadmin.exe resize shadowstorage /for=h: /on=h: /maxsize=401MB

vssadmin.exe resize shadowstorage /for=h: /on=h: /maxsize=unbounded

vssadmin.exe Delete Shadows /all /quiet

powershell.exe Get-CimInstance Win32_ShadowCopy | Remove-CimInstance

powershell.exe Set-MpPreference -EnableControlledFolderAccess Disabled

cmd.exe /c rd /s /q %SYSTEMDRIVE%\\$Recycle.bin

cmd.exe /c rd /s /q D:\\$Recycle.bin

netsh advfirewall firewall set rule group="Network Discovery” new enable=Yes

netsh advfirewall firewall set rule group="File and Printer Sharing" new enable=Yes

powershell.exe Enable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol

icacls.exe" "<DRIVE LETTER>:*" /grant Everyone:F /T /C /Q

➤ Манипулирование доступом:

Устанавливает следующие параметры реестра для повышения локальных привилегий, подключения подключенных дисков и включения длинных путей:

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

LocalAccountTokenFilterPolicy = REG_DWORD:1

EnableLinkedConnections = REG_DWORD:1

HKLM\SYSTEM\CurrentControlSet\Control\FileSystem

LongPathsEnabled = REG_DWORD:1

➤ Другие особенности:

BlackByte имеет функционал червя, как у Ryuk Ransomware.

Создает магический пакет wake-on-LAN и отправляет его на целевой узел для проверки при заражении.

Для шифрования файлов использует только один симметричный ключ.

Ключ шифрования находится на удаленном HTTP-сервере в скрытом PNG-файле.

Допускается сбой шифровальщика, если ему не удается загрузить ключ шифрования.

Открытый RSA-ключ в теле нужен, чтобы зашифровать необработанный ключ и вставить в записку.

➤ Возможность расшифровки:

Таким образом, BlackByte шифрует загруженный AES-ключ шифрования и добавляет его в записку о выкупе. Один и тот же ключ используется для нескольких жертв. Чтобы расшифровать файл, достаточно загрузить необработанный ключ с хоста. Пока файл .PNG на сервере не меняется, можно использовать тот же ключ для расшифровки зашифрованных файлов.

По такому случаю, специалисты Trustware написали дешифровщик файлов, доступный по этой ссылке: https://github.com/SpiderLabs/BlackByteDecryptor

Список типов файлов, подвергающихся шифрованию:

Множество файлов, кроме тех, что находятся в списках исключений.

Множество файлов, кроме тех, что находятся в списках исключений.

Наверняка будут зашифрованы документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Кроме того, целевые файлы, подлежащие шифрованию, проходят фильтрацию по размеру файла:

если размер файла превышает 150 Мб, то будут шифроваться первые 50 МБ и последние 50 МБ файла;

если размер файла превышает 15 Мб — первые 5 МБ и последние 5 МБ файла;

если размер файла превышает 3 Мб — первый и последний 1 МБ файла;

если размер файла меньше 3 Мб, то будет шифроваться весь файл.

При шифровании пропускаются файлы с системными атрибутами, а также файлов со следующими именами из этого списка:

obamka.js

thumbs.db

ntdetect.com

ntuser.dat.log

bootnxt

bootsect.bak

ntldr

autoexec.bat

Recycle.Bin

iconcache.db

bootmg

bootfont.bin

Пропускаются файлы со следующими расширениями:

.386, .adv, .ani, .bin, .cab, .cmd, .com, .cpl, .cur, .deskthemepack, .diagcab, .diagcfg, .diagpkg, .dll, .drv, .exe, .hlp, .hta, .icl, .icns, .ico, .ics, .idx, .key, .ldf, .lock, .log, .mod, .mpa, .msc, .msi, .msilog, .msp, .msstyles, .msu, .nls, .nomedia, .ocx, .prf, .rom, .rtp, .scr, .shs, .spl, .sys, .theme, .themepack, .wpx

Демонтирование виртуальных дисков:

Если BlackByte обнаруживает расширения файлов виртуального диска .vhd и .vhdx, то попытается отключить эти диски с помощью команды PowerShell:

powershell.exe Dismount-DiskImage -ImagePath <vhd path>

BlackByte_restoremyfiles.hta - название файла с требованием выкупа;

obamka.js - файл с вредоносным скриптом (запускается по расписанию и потом самоудаляется);

blockator - вероятно еще один вредоносный файл;

<random>.exe - случайное название вредоносного файла;

forest.png - специальный файл, содержащий ключ AES шифрования, используемый для шифрования файлов; загружается с сайта, контролируемого вымогателями; адрес сайта указан на картинке.

Файл forest.png на самом деле не является файлом изображения PNG, а состоит из комбинации необработанных ключей для шифрования и дешифрования этих самых ключей и файлов. Подробнее читайте в статье Trustware >>

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютекс:

Global\1f07524d-fb13-4d5e-8e5c-c3373860df25

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютекс:

Global\1f07524d-fb13-4d5e-8e5c-c3373860df25

См. ниже результаты анализов.

Сетевые подключения и связи:

Email-1: blackbyte@onionmail.org

Сетевые подключения и связи:

Email-1: blackbyte@onionmail.org

Email-2: blackbyte1@onionmail.org

Tor-URL: 6iaj3efye3q62xjgfxyegrufhewxew7yt4scxjd45tlfafyja6q4ctqd.onion

BTC: -

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

IOCs:

obamka.js (jscript launcher):

884e96a75dc568075e845ccac2d4b4ccec68017e6ef258c7c03da8c88a597534

forest.png (кey file):

9bff421325bed6f1989d048edb4c9b1450f71d4cb519afc5c2c90af8517f56f3

yk0pdddk (BlackByte Ransomware):

d3efaf6dbfd8b583babed67046faed28c6132eafe303173b4ae586a2ca7b1e90

vylvz3le.dll (BlackByte Loader):

92ffb5921e969a03981f2b6991fc85fe45e07089776a810b7dd7504ca61939a3

2edpcniu.dll (BlackByte Loader):

f8efe348ee2df7262ff855fb3984884b3f53e9a39a8662a6b5e843480a27bd93

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

Вариант от 2 августа 2021:

Расширение: .blackbyte

Записка: BlackByte_restoremyfiles.hta

Email: blackbyte1@onionmail.org

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

© Amigo-A (Andrew Ivanov): All blog articles. Contact.

Новость от 30 ноября 2021:

BlackByte теперь использует ProxyShell (набор из трех уязвимостей Microsoft Exchange, которые позволяют удаленное выполнение кода без проверки подлинности на сервере, когда они связаны друг с другом).

Новость от 21 октября 2022:

Неназванный аффилиат BlackByte Ransomware использует новый специальный инструмент для кражи данных под названием ExByte для быстрой кражи данных со взломанных устройств Windows. Эксфильтрация данных считается одной из наиболее важных функций в атаках с двойным вымогательством и компании чаще платят, уступая требования выкупа, чтобы предотвратить утечку данных, чем за то, чтобы получить дешифратор.

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + Message Write-up, Topic of Support *

Added later: Analysis-1, Analysis-2 (October 15, 2021)

Decryption: BlackByteDecryptor (the article about it)

Thanks: Michael Gillespie Andrew Ivanov (article author) MyoMyintHtike Rodel Mendrez, Lloyd Macrohon (Trustware)

© Amigo-A (Andrew Ivanov): All blog articles. Contact.