QuickBuck Ransomware Simulator

(шифровальщик-вымогатель) (первоисточник)

Translation into English

---

Обнаружения:

DrWeb -> ***

BitDefender -> Trojan.GenericKD.48822632

ESET-NOD32 -> A Variant Of WinGo/Riskware.RansomwareSimulator.A

Kaspersky -> UDS:DangerousObject.Multi.Generic

Malwarebytes -> Malware.AI.3852412104

Microsoft -> Ransom:Win64/GoHive.PAA!MTB

Rising -> Malware.Generic!8.BA4C (CLOUD)

TrendMicro -> Ransom_GoHive.R06BC0DD922

---

DrWeb -> Trojan.Siggen17.52322

BitDefender -> Trojan.GenericKD.39659803

ESET-NOD32 -> A Variant Of WinGo/Packed.Obfuscated.A Suspicious

Kaspersky -> Trojan.Win64.Agentb.kthp

Malwarebytes -> Malware.AI.3852412104

Microsoft -> Ransom:Win64/GoHive.PAA!MTB

Rising -> Trojan.Agent!8.B1E (CLOUD)

Symantec -> Trojan.Gen.MBT

TrendMicro -> Ransom_GoHive.R002C0DEL22

© Генеалогия: Elephant > QuickBuck

Этот вымогатель-симулятор был выложен в сеть в марте 2022 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

Симулятор не предпринимает никаких деструктивных действий обычных программ-вымогателей, которые приводят к шифрованию файлов пользователей или удалению томов теневых копий. Разработчик надеется, что антивирусы, отслеживающие такое поведение, должны срабатывать и защищать компьютер.

Содержание записки:

Your network has been breached and all data were encrypted.

Personal data, financial reports and important documents are ready to disclose.To decrypt all the data or to prevent exfiltrated files to be disclosed at you will need to purchase our decryption software.

Please contact our sales department at: REDACTED

Login: REDACTED

Password: REDACTED

To get access to .onion websites download and install Tor Browser at:

Follow the guidelines below to avoid losing your data:

Do not shutdown or reboot your computers, unmount external storages.

Do not try to decrypt data using third party software. It may cause irreversible damage.

Do not fool yourself. Encryption has perfect secrecy and its impossible to decrypt without knowing the key.

Do not modify, rename or delete *.key.k6thw files. Your data will be undecryptable.

Do not modify or rename encrypted files. You will lose them.

Do not report to authorities. The negotiation process will be terminated immediately and the key will be erased.

Перевод записки на русский язык:

Ваша сеть взломана, а все данные были зашифрованы.

Личные данные, финансовые отчеты и важные документы готовы к раскрытию. Чтобы расшифровать все данные или предотвратить раскрытие похищенных файлов, вам нужно приобрести нашу программу для расшифровки.

Пожалуйста, свяжитесь с нашим отделом продаж по адресу: ***

Логин: ***

Пароль: ***

Чтобы получить доступ к веб-сайтам .onion, загрузите и установите Tor Browser по адресу:

Следуйте приведенным ниже рекомендациям, чтобы не потерять свои данные:

Не выключайте и не перезагружайте компьютеры, не отключайте внешние хранилища.

Не пытайтесь расшифровать данные с помощью сторонних программ. Это может привести к необратимому повреждению.

Не дурачь себя. Шифрование имеет совершенную секретность, и его невозможно расшифровать, не зная ключа.

Не изменяйте, не переименовывайте и не удаляйте файлы *.key.k6thw. Ваши данные станут недешифруемы.

Не изменяйте и не переименовывайте зашифрованные файлы. Вы потеряете их.

Не сообщайте властям. Процесс согласования будет немедленно прекращен, а ключ стерт.

Файлы которые шифруются, перебрасываются в специальную папку "encrypted-files" на Рабочем столе. Это всего лишь зашифрованные копии, а реальные файлы остаются на своих местах нетронутыми.

Внимание! Новые версии, если они когда-то будут, можно будет найти в конце статьи, в обновлениях.

Внимание! Новые версии, если они когда-то будут, можно будет найти в конце статьи, в обновлениях.

Технические детали + IOC

Распространяется через сайт разработчика и хранилища на сайте Github.

См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, которые могут быть зашифрованы:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

ransomware-simulator-note.txt - название файла с требованием выкупа;

quickbuck.exe - название файла вымогателя-симулятора.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, которые могут быть зашифрованы:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

ransomware-simulator-note.txt - название файла с требованием выкупа;

quickbuck.exe - название файла вымогателя-симулятора.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

C:\Users\Admin\AppData\Local\Temp\quickbuck.exe

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Github: hxxxs://github.com/NextronSystems/ransomware-simulator

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Github: hxxxs://github.com/NextronSystems/ransomware-simulator

Email: -

BTC: -

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

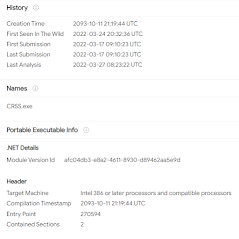

MD5: 3d0fdc81a27aded290bfc753a417c365

SHA-1: 1f130ddd6406d1e7800b8a6132f52176ea9a4031

SHA-256: 4bc8e09103be4c7244618ca511357531f60d53f991468cc5eec91de7c8ff7dd9

Vhash: 0460d6655d55557575157az27!z

Imphash: 9cbefe68f395e67356e2a5d8d1b285c0

MD5: 5764e41fede27bf9c984242c2b7bfd33

SHA-1: e5b4178bdebf7a59e97c56235cff472b18440359

SHA-256: 1283836cc0ed21b535ca654611d87e766538b81b02e61289ecc94188602aaf2a

Vhash: 036066655d5d15541az27!z

Imphash: 9cbefe68f395e67356e2a5d8d1b285c0

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support *

Thanks: Petrovic Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.