Crimson Walrus Ransomware

TuskLocker Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

---

Обнаружения:

DrWeb -> ***

BitDefender -> Gen:Heur.Ransom.REntS.Gen.1

ESET-NOD32 -> A Variant Of Win64/Filecoder.FM

Kaspersky -> Trojan-Ransom.Win64.Agent.dow

Malwarebytes -> Ransom.TuskLocker

Microsoft -> Ransom:Win32/Vigorf.A

Rising -> Ransom.Agent!8.6B7 (CLOUD)

Tencent -> ***

TrendMicro -> Ransom_Agent.R002C0WF422

---

© Генеалогия: ??? >> Crimson Walrus

Обнаружения:

DrWeb -> ***

BitDefender -> Gen:Heur.Ransom.REntS.Gen.1

ESET-NOD32 -> A Variant Of Win64/Filecoder.FM

Kaspersky -> Trojan-Ransom.Win64.Agent.dow

Malwarebytes -> Ransom.TuskLocker

Microsoft -> Ransom:Win32/Vigorf.A

Rising -> Ransom.Agent!8.6B7 (CLOUD)

Tencent -> ***

TrendMicro -> Ransom_Agent.R002C0WF422

---

© Генеалогия: ??? >> Crimson Walrus

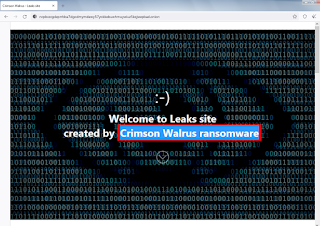

Активность этого крипто-вымогателя была замечена в первой половине мая 2022 г., Судя по сайту вымогателей, активность их группы якобы была уже с июня 2021 года. Но по сообщениям исследователей, этот сайт был просто скопирован у группы Babuk Ransomware для имитации собственной атаки. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам может добавляется расширение: .tusk

Записка с требованием выкупа называется: DECRYPT_YOUR_FILES.txt

Записка с требованием выкупа называется: DECRYPT_YOUR_FILES.txt

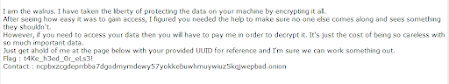

Содержание записки о выкупе:

I am the walrus. I have taken the liberty of protecting the data on your machine by encrypting it all.

After seeing how easy it was to gain access, I figured you needed the help to make sure no one else comes along and sees something they shouldn't.

However, if you need to access your data then you will have to pay me in order to decrypt it. It's just the cost of being so careless with so much important data.

Just get ahold of me at the page below with your provided UUID for reference and I'm sure we can work something out.

Flag : t4Ke_h3ed_0r_eLs3!

Contact : ncpbxzcgdeprrbba7dgodmymdewy57yokkebuwhmuywiuz5kqjwepbad.onion

Перевод записки на русский язык:

Я морж. Я имел смелость защитить данные на вашем компьютере, зашифровав их все.

Увидев, как легко было получить доступ, я решил, что вам нужна помощь, чтобы убедиться, что никто другой не придет и не увидит то, что не должен.

Однако, если вам нужно получить доступ к вашим данным, вам нужно заплатить мне, чтобы расшифровать их. Это просто цена за небрежность с таким количеством важных данных.

Просто свяжитесь со мной на сайте ниже с вашим полученным UUID для справки, и я уверен, мы сможем что-то придумать.

Флаг: t4Ke_h3ed_0r_eLs3!

Контакт: ncpbxzcgdeprrbba7dgodmymdewy57yokkebuwhmuywiuz5kqjwepbad.onion

Скриншоты с сайта вымогателей

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Технические детали + IOC

Исследователи считают, что эта программа просто часть CTF. Но если вредоносная составляющая будет реализована, то программа-вымогатель может начать распространяться как вредоносная программа, например, путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

DECRYPT_YOUR_FILES.txt - название файла с требованием выкупа;

TuskLocker2.exe - название вредоносного файла;

TuskLocker2.pdb - файл проекта вымогателей$

flag.txt.tusk, flag.txt.key - специальные файлы.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

C:\flag.txt.tusk

C:\flag.txt.key

C:\DECRYPT_YOUR_FILES.txt

C:\Users\Administrator\source\repos\TuskLocker2\x64\Release\TuskLocker2.pdb

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Tor-URL: ncpbxzcgdeprrbba7dgodmymdewy57yokkebuwhmuywiuz5kqjwepbad.onion

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Tor-URL: ncpbxzcgdeprrbba7dgodmymdewy57yokkebuwhmuywiuz5kqjwepbad.onion

Email: -

BTC: -

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: 6448d2e2242bd108faca7510760ed7b9

SHA-1: 90370a0820644ff403905b930f616c7ca3339ad0

SHA-256: 58e969a3aec430698e3b9fa692edcdbcf9529262f5d298913b19ed9dc73c6aa5

Vhash: 024066651d5515555053z42z16!z

Imphash: 64d6a4dc96a48d52c31164996d8d1793

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

После публикации появилось сообщение, что "это была задача CTF, которая никогда не использовалась реальными злоумышленниками".

Но по нашим правилам, будь то CTF или фейк-шифровальщик, симулятор или обучатель, это как и HiddenTear "обезьяны с гранатой", которые не должны причинять вред, но могут быть использованы потенциальными злоумышленниками для причинения вреда под видом игры или "обучающей" программы.

Комментариев нет:

Отправить комментарий

ВНИМАНИЕ!

Новые комментарии проверяются. Всё, кроме спама, будет опубликовано. Вам нужен Google аккаунт для комментария.

---

Please note!

New comments are moderated. Anything other than spam will be published. You need a Google account to post a comment.

---

Bitte beachten Sie!

Neue Kommentare werden moderiert. Alle Kommentare, die kein Spam sind, werden veröffentlicht. Sie benötigen ein Google-Konto, um einen Kommentar zu hinterlassen.

---

Veuillez noter!

Les nouveaux commentaires sont modérés. Tous les commentaires, à l'exception des spams, seront publiés. Vous devez disposer d'un compte Google pour publier un commentaire.

---

¡Tenga en cuenta!

Los nuevos comentarios son moderados. Se publicarán todos los comentarios excepto el spam. Para escribir un comentario necesitas una cuenta de Google.